AIRAAIRA

Journal of Information Systems and Technology ResearchJournal of Information Systems and Technology ResearchImproving data security has become a top priority in many industries, especially when it comes to sending and receiving private communications. Embedding text into photos using steganography and the Vigenere Cipher Method is one method of protecting text messages. In order to maintain the security of text embedded in images via web-based applications, the main challenge in this research is how to integrate and apply the Vigenere Cipher algorithm and LSB steganography while still paying attention to the size of the image message that has been ciphertexted. Combining these two techniques aims to increase the level of security when encrypting message text. The message text is encrypted using the Vigenere Cipher to protect it; Encrypted messages are difficult to decipher without the right key. Meanwhile, message text may be hidden visually in photos using steganography. Text messages are efficiently disguised in images and significantly encrypted thanks to the combination of these two techniques. In this research, steganography and Vigenere Cipher techniques are used and tested on various types of images. The combined use of these two techniques effectively improves data security, according to test results. The study also discusses a number of possible defenses, such as image size and quality, that may arise from combining the two approaches. The findings of this research can be applied to improve the security of text messages in various contexts, such as online communications and data storage. Through the integration of steganography and Vigenere Cipher technology, users can guarantee the confidentiality of their communication texts and prevent unapproved access.

This research demonstrates that combining the Vigenere Cipher and steganography provides an enhanced layer of security for embedded messages within images.Test results confirm the effectiveness of this dual-layer approach in protecting data confidentiality and concealment.However, the success of this method relies on careful implementation, including a strong key selection and appropriate image choice.Further research is needed to improve resistance against advanced cryptanalysis and steganalysis techniques.

Future research should explore dynamic key generation methods for the Vigenere Cipher to enhance its resistance to cryptanalysis. Additionally, investigating adaptive LSB steganography techniques that adjust embedding strategies based on image characteristics could improve robustness against steganalysis attacks. Finally, a promising avenue for future work involves integrating machine learning algorithms to detect and mitigate potential vulnerabilities in combined cryptography-steganography systems, allowing for a more proactive and intelligent approach to data security. These investigations will contribute to developing more secure and reliable methods for protecting sensitive information in digital communications, addressing the evolving challenges in cybersecurity and ensuring the confidentiality of data in various applications.

- Kombinasi Sinkronisasi Jaringan Syaraf Tiruan dan Vigenere Cipher untuk Optimasi Keamanan Informasi |... doi.org/10.31849/digitalzone.v11i1.3945Kombinasi Sinkronisasi Jaringan Syaraf Tiruan dan Vigenere Cipher untuk Optimasi Keamanan Informasi doi 10 31849 digitalzone v11i1 3945

- Jurnal RESTI (Rekayasa Sistem dan Teknologi Informas)i. caesar cipher cryptography technique information... doi.org/10.29207/resti.v4i4.1984Jurnal RESTI Rekayasa Sistem dan Teknologi Informas i caesar cipher cryptography technique information doi 10 29207 resti v4i4 1984

- Data Security Implementation using Data Encryption Standard Method for Student Values at the Faculty... doi.org/10.1088/1742-6596/1755/1/012022Data Security Implementation using Data Encryption Standard Method for Student Values at the Faculty doi 10 1088 1742 6596 1755 1 012022

| File size | 513.75 KB |

| Pages | 9 |

| DMCA | Report |

Related /

BAJANGJOURNALBAJANGJOURNAL Formula bubuk kunyit dan jeruk (Kujeri) memiliki antioksidan tinggi dalam formula ekstrak kental sehingga dapat membantu membunuh kuman penyebab keputihan.Formula bubuk kunyit dan jeruk (Kujeri) memiliki antioksidan tinggi dalam formula ekstrak kental sehingga dapat membantu membunuh kuman penyebab keputihan.

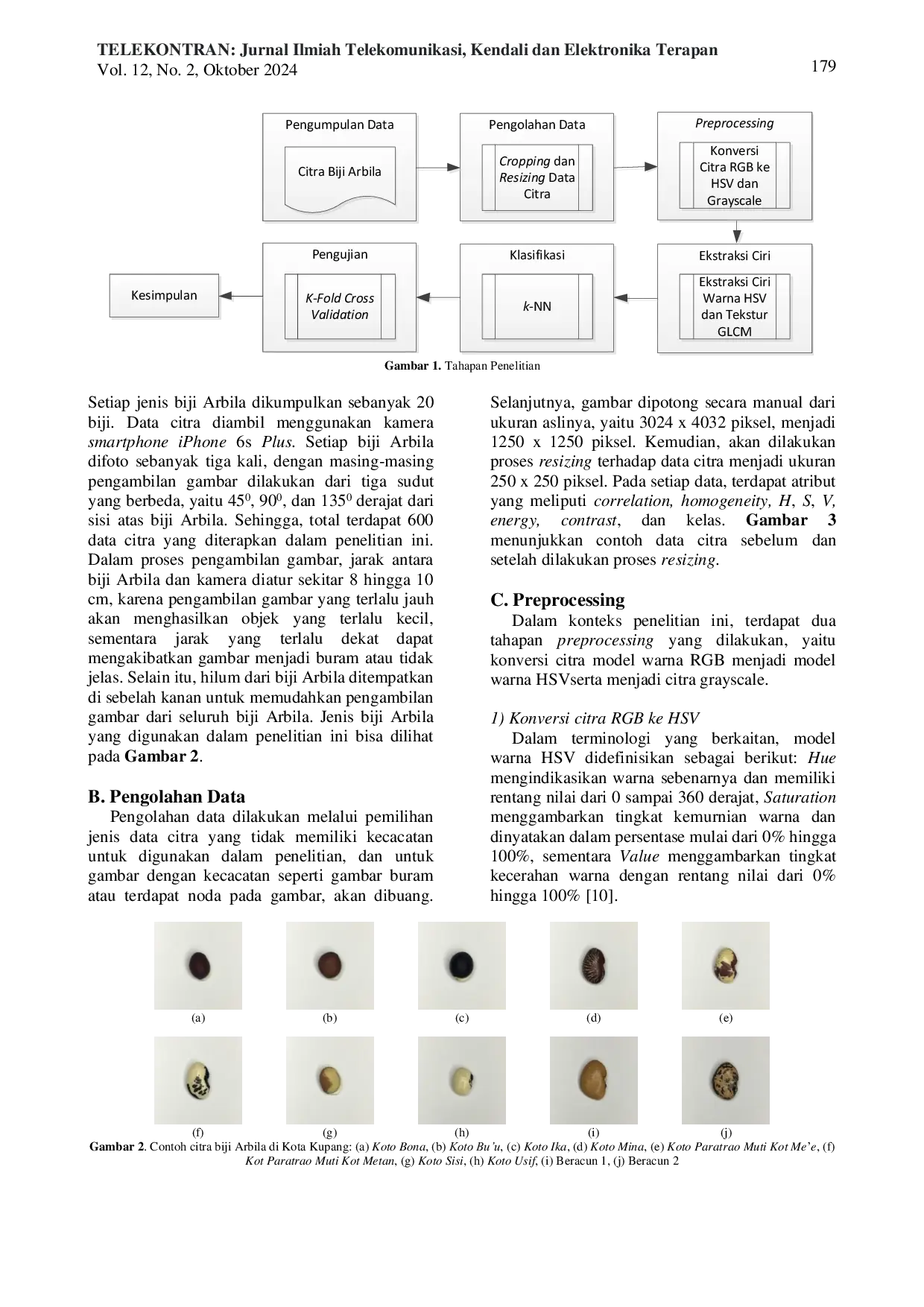

UNIKOMUNIKOM Hasil penelitian menunjukkan bahwa nilai akurasi maksimum rata-rata yang dicapai adalah 89,33% pada nilai k = 1, sedangkan akurasi terendah adalah 79,33%Hasil penelitian menunjukkan bahwa nilai akurasi maksimum rata-rata yang dicapai adalah 89,33% pada nilai k = 1, sedangkan akurasi terendah adalah 79,33%

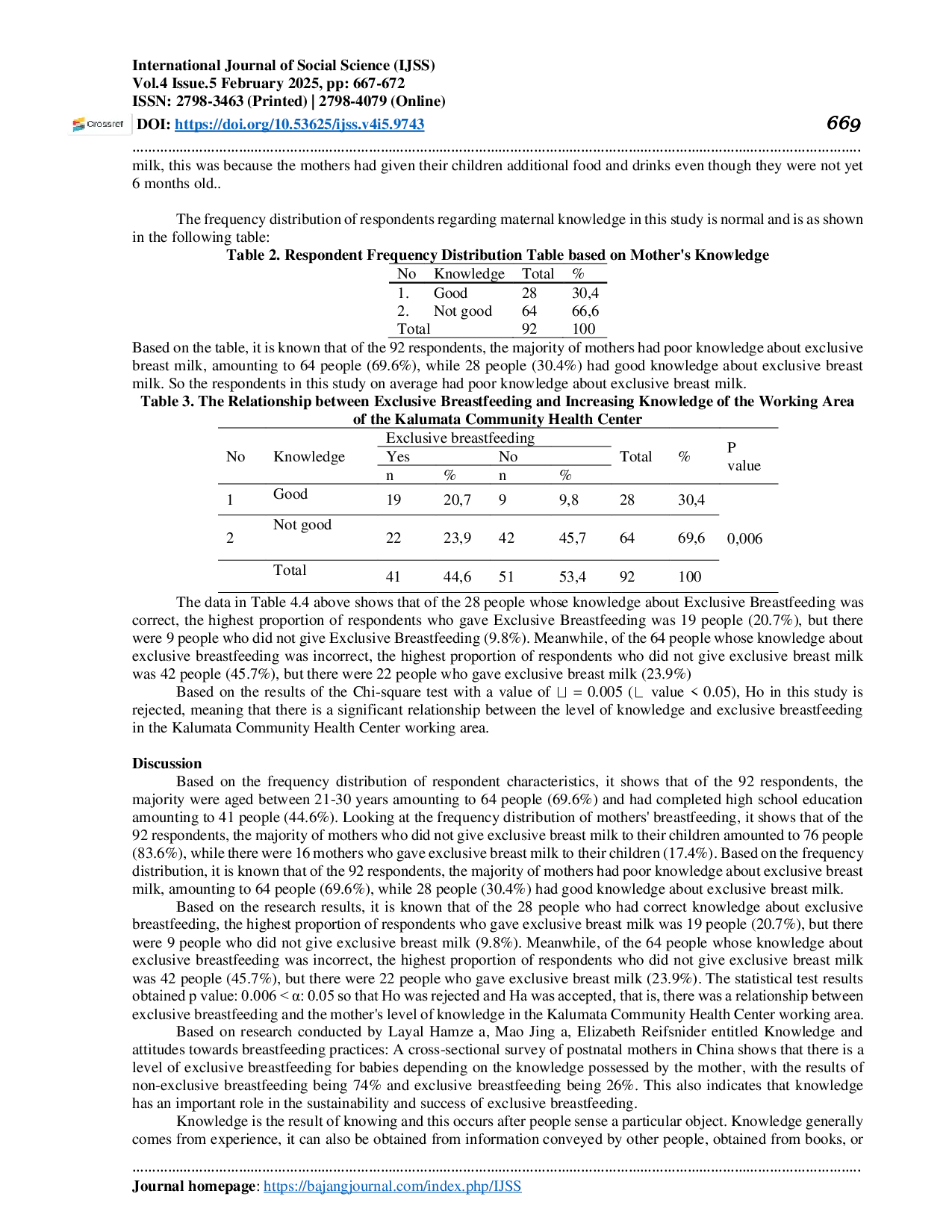

BAJANGJOURNALBAJANGJOURNAL Sampel penelitian adalah ibu-ibu yang memiliki balita di Wilayah Kerja Puskesmas Kalumata, yaitu 92 responden. Analisis data menggunakan Chi-square danSampel penelitian adalah ibu-ibu yang memiliki balita di Wilayah Kerja Puskesmas Kalumata, yaitu 92 responden. Analisis data menggunakan Chi-square dan

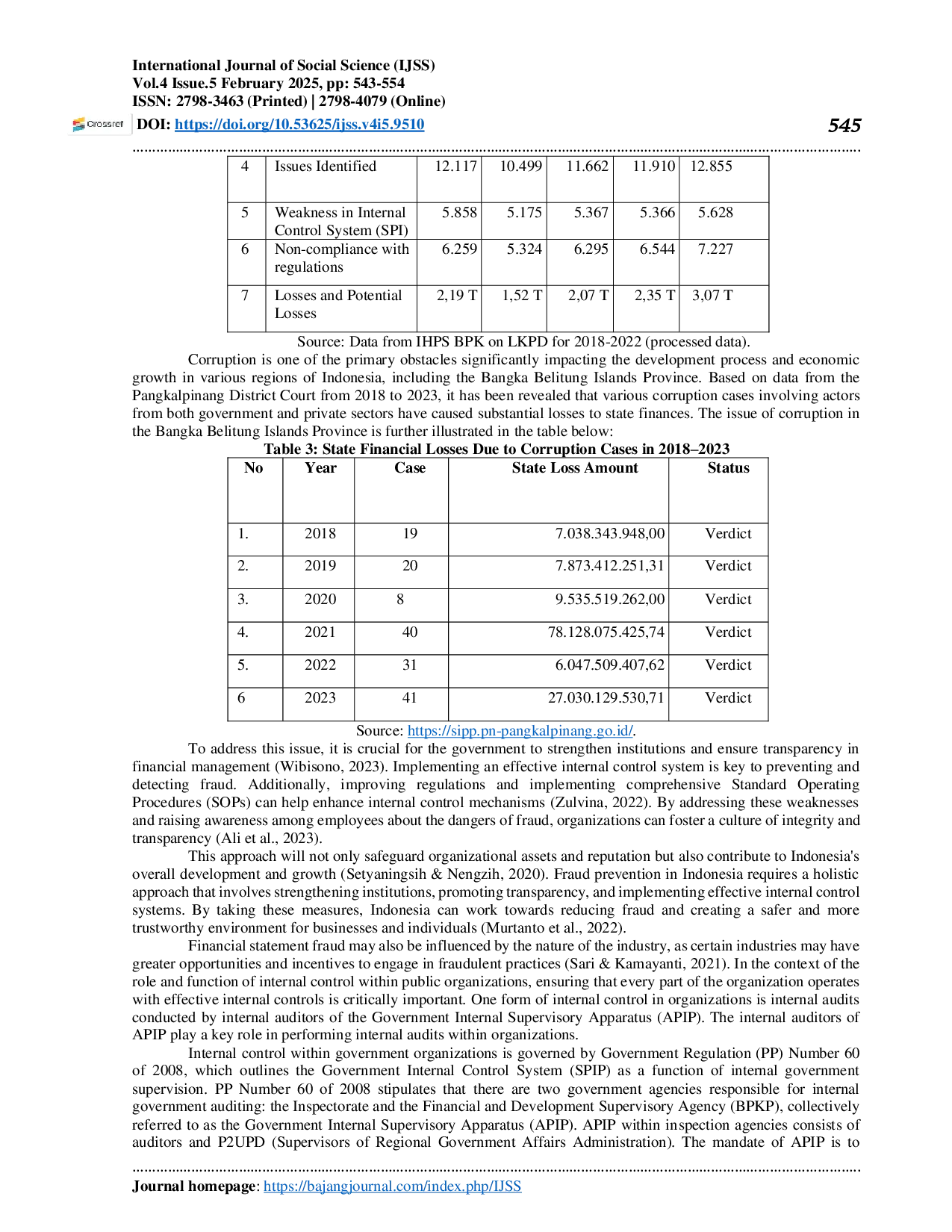

BAJANGJOURNALBAJANGJOURNAL Penelitian ini bertujuan untuk mengembangkan model *whistleblowing* yang efektif bagi auditor internal pada inspektorat daerah di seluruh Provinsi KepulauanPenelitian ini bertujuan untuk mengembangkan model *whistleblowing* yang efektif bagi auditor internal pada inspektorat daerah di seluruh Provinsi Kepulauan

BAJANGJOURNALBAJANGJOURNAL Komitmen Organisasi tidak memoderasi hubungan antara Implementasi Anggaran dan Penyerapan Anggaran. Namun, Komitmen Organisasi berperan dalam memoderasiKomitmen Organisasi tidak memoderasi hubungan antara Implementasi Anggaran dan Penyerapan Anggaran. Namun, Komitmen Organisasi berperan dalam memoderasi

UNDIPUNDIP Tujuan: Penelitian ini bertujuan untuk menilai korelasi antara sumber dukungan sosial dan depresi di kalangan mahasiswa keperawatan selama pandemi COVID-19.Tujuan: Penelitian ini bertujuan untuk menilai korelasi antara sumber dukungan sosial dan depresi di kalangan mahasiswa keperawatan selama pandemi COVID-19.

UIDUID Untuk orang yang melakukan pelanggaran terhadap penyalah-gunaan data pribadi seseorang maka akan mendapatkan hukuman sesuai dengan pelaksanaan suatu kegiatanUntuk orang yang melakukan pelanggaran terhadap penyalah-gunaan data pribadi seseorang maka akan mendapatkan hukuman sesuai dengan pelaksanaan suatu kegiatan

UINUIN Studi ini menyimpulkan bahwa bahkan dalam suasana homogen, ulama perempuan tetap tidak populer; ini mungkin disebabkan oleh penggunaan pendekatan tradisionalStudi ini menyimpulkan bahwa bahkan dalam suasana homogen, ulama perempuan tetap tidak populer; ini mungkin disebabkan oleh penggunaan pendekatan tradisional

Useful /

BAJANGJOURNALBAJANGJOURNAL Studi ini menyimpulkan bahwa Indonesia telah melakukan upaya harmonisasi kebijakan dan membuat perjanjian dalam kerangka APG dengan negara-negara ASEANStudi ini menyimpulkan bahwa Indonesia telah melakukan upaya harmonisasi kebijakan dan membuat perjanjian dalam kerangka APG dengan negara-negara ASEAN

BAJANGJOURNALBAJANGJOURNAL Furthermore, the study examines Mias use of defense mechanisms such as repression and sublimation to cope with her psychological distress. Through a qualitativeFurthermore, the study examines Mias use of defense mechanisms such as repression and sublimation to cope with her psychological distress. Through a qualitative

UINUIN Dengan ketentuan pajak ini, transaksi murabahah telah bergeser dari sistem jual beli menjadi sistem jasa karena bank dianggap tidak melakukan pembelianDengan ketentuan pajak ini, transaksi murabahah telah bergeser dari sistem jual beli menjadi sistem jasa karena bank dianggap tidak melakukan pembelian

UINUIN Kesiapan pihak-pihak dalam merumuskan qanun menjadi faktor utama penghilangan hukuman rajam, potong tangan, dan hukuman mati dalam Qanun Jinayat Aceh.Kesiapan pihak-pihak dalam merumuskan qanun menjadi faktor utama penghilangan hukuman rajam, potong tangan, dan hukuman mati dalam Qanun Jinayat Aceh.