DCCKOTABUMIDCCKOTABUMI

Jurnal Informasi dan KomputerJurnal Informasi dan KomputerDokumen ijazah pendidikan tinggi merupakan dokumen resmi yang sangat penting dan sering menjadi sasaran pemalsuan atau penyalahgunaan. Dalam era digital, tantangan terhadap keaslian dan integritas dokumen digital semakin kompleks, sehingga diperlukan mekanisme keamanan yang kuat untuk menghindari pemalsuan dan penyalahgunaan. Penelitian ini bertujuan untuk merancang dan mengevaluasi protokol keamanan dokumen digital ijazah dengan mengintegrasikan teknik digital watermarking dan metode analisis statis digital forensik yang dibantu dengan kriptografi dan steganografi. Kriptografi yang digunakan dalam penelitian ini adalah algoritma AES-128 dengan mode CBC, yang berfungsi untuk mengenkripsi dan mendekripsi informasi watermark sebelum disisipkan ke dalam dokumen. Selanjutnya watermark berisi informasi autentikasi yang terenkripsi akan disisipkan ke dalam dokumen digital ijazah, yang nantinya akan dipakai sebagai identifikasi dokumen digital ijazah. Kemudian melakukan analisis forensik statis untuk mendeteksi dan mengidentifikasi potensi modifikasi atau manipulasi digital. Evaluasi dilakukan terhadap tingkat keberhasilan deteksi manipulasi, keakuratan identifikasi keaslian dokumen, serta ketahanan watermark terhadap berbagai serangan digital, dengan menguji terhadap tiga aspek utama yaitu robustness, imperceptibility, dan capacity. Hasil penelitian menunjukkan bahwa integrasi kedua pendekatan mampu meningkatkan perlindungan dokumen ijazah, dengan menggunakan empat skenario: (1) dokumen ijazah asli, (2) dokumen ijazah hasil manipulasi, (3) dokumen ijazah hasil scan ulang, dan (4) dokumen ijazah asli yang diduplikasi. Protokol ini diharapkan dapat menjadi solusi keamanan dokumen yang andal dalam sistem administrasi pendidikan digital.

Berdasarkan hasil penelitian yang dilakukan, proses digital watermark berhasil melalui tahap pengujian robustness, imperceptibility, dan juga capacity dengan perubahan sekitar 0.195% pada hasil dokumen ijazah yang sudah terwatermark.Lalu pada hasil keseluruhan dapat memenuhi kriteria pada sebuah keamanan informasi, hasil tersebut akan menjawab aspek kerahasiaan (Confidentiality) karena nilai watermark akan disispkan kedalam content stream dan metadata dari dokumen ijazah digital, selanjutnya nilai watermark yang terdapat pada dokumen akan berbentuk cipherteks karena sudah dilakukan proses enkripsi menggunakan algoritma AES.Dengan begitu hanya orang yang mempunyai kunci saja yang bisa mendekripsinya.Lalu pada aspek integritas data (Integrity) karena setiap perubahan atau modifikasi terhadap dokumen akan mengakibatkan watermark tidak dapat diekstrak ini membuktikan bahwa protokol keamanan dapat mendeteksi dokumen yang telah mengalami perubahan, baik dari struktur internal maupun metadata-nya.Otentifikasi (Authentication) berhasil dilakukan karena dengan adanya watermark yang berhasil diekstrak dari dokumen menjadi bukti bahwa dokumen tersebut berasal dari sumber resmi dan belum mengalami pemalsuan.Dengan demikian, protokol keamanan mampu memenuhi kriteria dalam keamanan informasi.

Protokol keamanan dapat dikembangkan dengan menambahkan metode watermarking terbarukan. Implementasi verifikasi dapat diperluas ke dalam bentuk layanan secara real-time agar lembaga pendidikan dapat melakukan validasi dokumen ijazah digital secara langsung dan terintegrasi dalam sistem informasi akademik.

- Journal of Open Source Software: pdfsearch: Search Tools for PDF Files. journal open source software... joss.theoj.org/papers/10.21105/joss.00668Journal of Open Source Software pdfsearch Search Tools for PDF Files journal open source software joss theoj papers 10 21105 joss 00668

- Journal of Open Source Software: pdfsearch: Search Tools for PDF Files. journal open source software... doi.org/10.21105/joss.00668Journal of Open Source Software pdfsearch Search Tools for PDF Files journal open source software doi 10 21105 joss 00668

- 0. pdf obj 3qe px fw ol f17 0yg 9y lh yw 3y wii l7i v0 sb kn efv oj fs a20 zr ehru nf 8y eb el ydc ysf1... doi.org/10.5121/sipij.2011.22140 pdf obj 3qe px fw ol f17 0yg 9y lh yw 3y wii l7i v0 sb kn efv oj fs a20 zr ehru nf 8y eb el ydc ysf1 doi 10 5121 sipij 2011 2214

- Analisis Keaslian Citra Dengan Menggunakan Exif Metadata | CESS (Journal of Computer Engineering, System... doi.org/10.24114/cess.v5i1.15600Analisis Keaslian Citra Dengan Menggunakan Exif Metadata CESS Journal of Computer Engineering System doi 10 24114 cess v5i1 15600

| File size | 953.65 KB |

| Pages | 11 |

| DMCA | Report |

Related /

STIALANMAKASSARSTIALANMAKASSAR Penelitian ini bertujuan untuk mengukur tingkat pengaruh antara variabel-variabel dalam Model Penerimaan Teknologi (TAM) terhadap penerimaan pengguna terhadapPenelitian ini bertujuan untuk mengukur tingkat pengaruh antara variabel-variabel dalam Model Penerimaan Teknologi (TAM) terhadap penerimaan pengguna terhadap

DCCKOTABUMIDCCKOTABUMI Aspek interaktivitas memperoleh skor tertinggi, sedangkan tampilan antarmuka berada dalam kategori layak. Secara keseluruhan, aplikasi dengan mudah digunakan,Aspek interaktivitas memperoleh skor tertinggi, sedangkan tampilan antarmuka berada dalam kategori layak. Secara keseluruhan, aplikasi dengan mudah digunakan,

DCCKOTABUMIDCCKOTABUMI Hasil implementasi pada pilot project di RPTRA Cibubur Berseri menunjukkan bahwa sistem berhasil mempermudah proses rekapitulasi dan menyediakan laporanHasil implementasi pada pilot project di RPTRA Cibubur Berseri menunjukkan bahwa sistem berhasil mempermudah proses rekapitulasi dan menyediakan laporan

DCCKOTABUMIDCCKOTABUMI Sistem dirancang agar pemesanan, pembayaran, dan pemantauan stok dapat dilakukan secara mandiri dan real-time oleh pengguna. Metode yang digunakan meliputiSistem dirancang agar pemesanan, pembayaran, dan pemantauan stok dapat dilakukan secara mandiri dan real-time oleh pengguna. Metode yang digunakan meliputi

DCCKOTABUMIDCCKOTABUMI Penelitian ini membahas implementasi koneksi cadangan berbasis LTE menggunakan metode Last Resort Circuit pada teknologi Cisco SD-WAN. Tujuan dari penelitianPenelitian ini membahas implementasi koneksi cadangan berbasis LTE menggunakan metode Last Resort Circuit pada teknologi Cisco SD-WAN. Tujuan dari penelitian

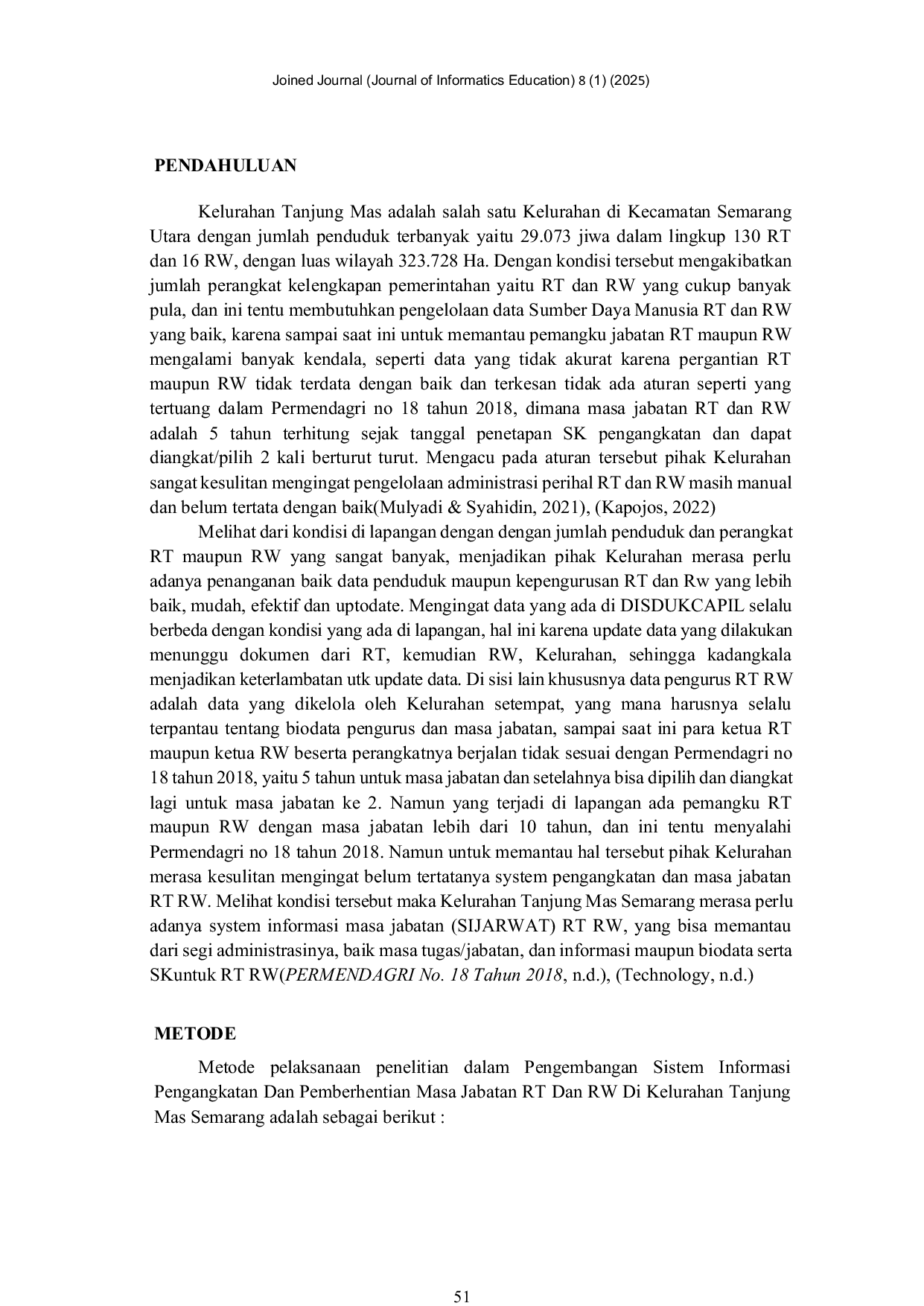

IVETIVET dengan kondisi ini diperlukan adanya sistem untuk mengelola data kepegawaian (masa jabatan RT RW beserta jajaranya) ataupun hal lainya. Dengan rancangdengan kondisi ini diperlukan adanya sistem untuk mengelola data kepegawaian (masa jabatan RT RW beserta jajaranya) ataupun hal lainya. Dengan rancang

POLIBANPOLIBAN Penilaian status gizi pasien dewasa penting untuk memahami kondisi gizi secara menyeluruh dan membantu tenaga kesehatan merencanakan perawatan yang sesuai.Penilaian status gizi pasien dewasa penting untuk memahami kondisi gizi secara menyeluruh dan membantu tenaga kesehatan merencanakan perawatan yang sesuai.

POLIBANPOLIBAN Salah satu metode dalam deep learning untuk menganalisis adalah Convolutional Neural Network (CNN). Sentimen analisis dilakukan sebagai upaya dalam mengevaluasiSalah satu metode dalam deep learning untuk menganalisis adalah Convolutional Neural Network (CNN). Sentimen analisis dilakukan sebagai upaya dalam mengevaluasi

Useful /

POLTEKNAKERPOLTEKNAKER Sementara itu, Tobii Eye-Tracker menunjukkan bahwa partisipan fokus pada objek (makanan) saat memakan makanan yang dipilih. Makanan yang baik, memilikiSementara itu, Tobii Eye-Tracker menunjukkan bahwa partisipan fokus pada objek (makanan) saat memakan makanan yang dipilih. Makanan yang baik, memiliki

IAIDAIAIDA Planning, implementation, evaluation, and development of the curriculum are carried out collaboratively with various stakeholders to ensure suitabilityPlanning, implementation, evaluation, and development of the curriculum are carried out collaboratively with various stakeholders to ensure suitability

POLIBANPOLIBAN Analisis Importance Performance Analysis (IPA) mengidentifikasi tujuh atribut—kecepatan, keamanan, motivasi, harapan, efisiensi sistem, keteraturan,Analisis Importance Performance Analysis (IPA) mengidentifikasi tujuh atribut—kecepatan, keamanan, motivasi, harapan, efisiensi sistem, keteraturan,

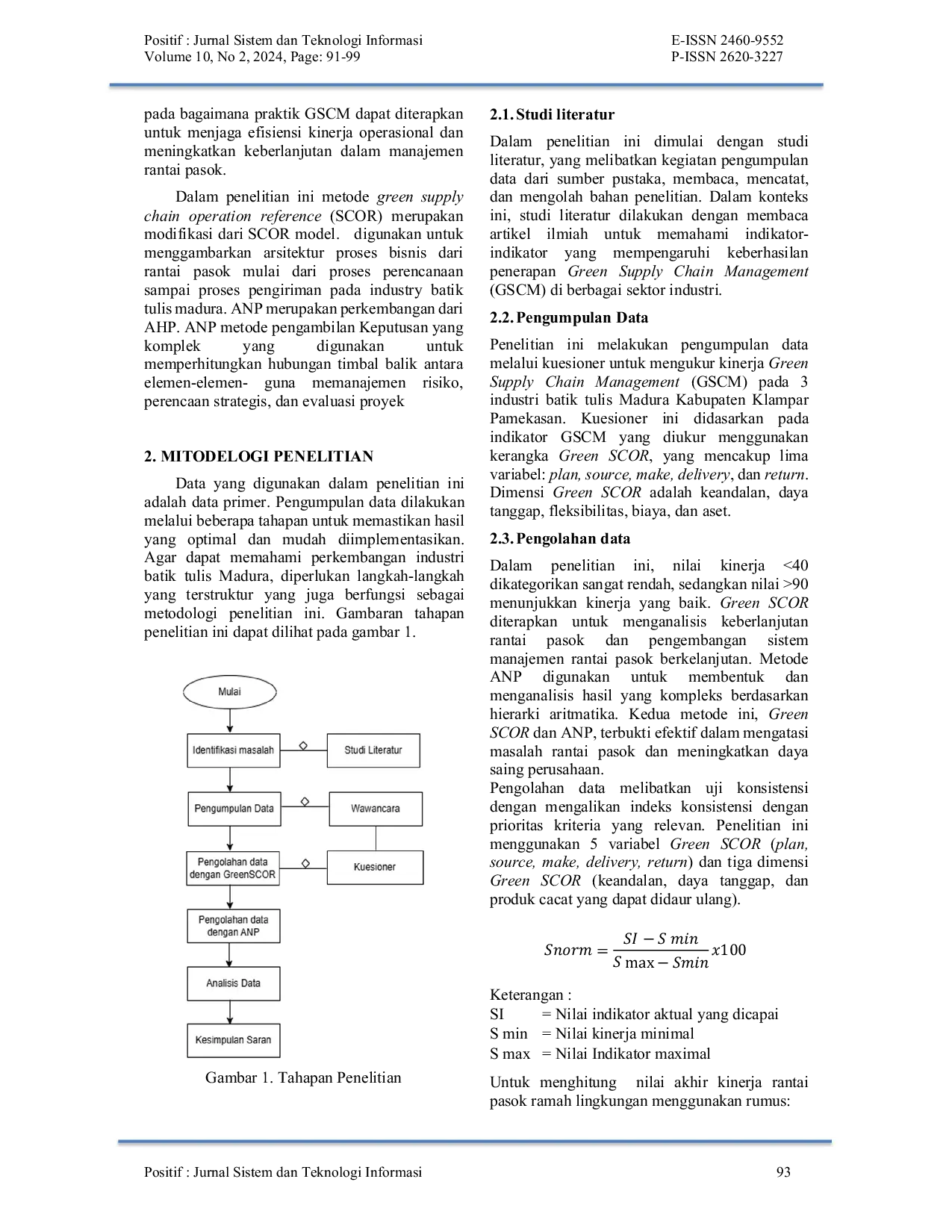

POLIBANPOLIBAN Penelitian ini fokus pada penilaian proses GSCM dan pengukuran kinerja untuk mengetahui nilai kinerja GSCM pada Industri Batik Tulis Madura. Metode yangPenelitian ini fokus pada penilaian proses GSCM dan pengukuran kinerja untuk mengetahui nilai kinerja GSCM pada Industri Batik Tulis Madura. Metode yang