USNIUSNI

JURNAL SATYA INFORMATIKAJURNAL SATYA INFORMATIKAE-mail merupakan layanan yang disediakan sistem teknologi informasi sebagai sarana untuk bertukar informasi di dunia digital. Bentuk informasi yang dapat ditukar berupa data teks, citra digital, video, audio. Berkomunikasi menggunakan e-mail memiliki banyak kelebihan namun di sisi lain rentan terhadap kegiatan digital attacker, seperti penyadapan. Untuk memenuhi aspek kerahasiaan sebuah pesan dapat digunakan teknik steganografi yaitu penyisipan pesan tersembunyi pada file gambar yang berfungsi sebagai media penampung sehingga tampak seperti pesan biasa, dimana pesan yang dikirim hanya dapat dibaca oleh penerima yang memiliki hak untuk mengetahui isi pesan tersebut. Pada Penelitian ini, digunakan suatu metode steganografi berbasiskan LSB (Least Significant Bit) untuk mengirimkan data rahasia secara aman, karena pesan yang dikirim akan hancur dengan sendirinya apabila di buka paksa atau di ganggu oleh pihak lain. Data yang dapat disisipkan tidak hanya berupa teks dan file yang berformat *.txt saja akan tetapi data yang berbentuk video dan audiopun dapat disisipkan pada citra gambar. Dari penelitian yang dilakukan dapat menjadi alternatif solusi untuk menjamin terpenuhinya aspek-aspek keamanan informasi khususnya e-mail yang meliputi confidentiality, integrity, authentication dan non-repudiation.

Implementasi aplikasi Steganografi dengan menggunakan metode Least Significant Bit (LSB) berjalan dengan baik dari proses pengembeddan sampai dengan proses penguraian informasi.Hasil simulasi menunjukkan bahwa data atau informasi yang dikirimkan melalui email lebih aman dengan menggunakan aplikasi steganografi dibandingkan tanpa aplikasi tersebut.Penelitian ini memberikan kontribusi dalam peningkatan jaminan keamanan transaksi informasi secara online.

Penelitian lanjutan perlu dilakukan untuk meningkatkan efisiensi dan efektivitas implementasi steganografi yang telah dibuat. Pengembangan metode penyisipan pesan yang lebih kompleks dapat dilakukan untuk meningkatkan keamanan data, misalnya dengan menggabungkan LSB dengan teknik enkripsi. Selain itu, penelitian dapat difokuskan pada pengembangan algoritma deteksi steganografi (steganalysis) untuk mengidentifikasi keberadaan pesan tersembunyi dalam citra digital, sehingga dapat meningkatkan kemampuan pertahanan terhadap serangan penyadapan. Penelitian lebih lanjut juga dapat mengeksplorasi penggunaan steganografi pada media lain selain citra digital, seperti video atau audio, untuk diversifikasi metode penyembunyian informasi dan meningkatkan tingkat keamanan secara keseluruhan. Dengan demikian, penelitian-penelitian ini akan memberikan kontribusi signifikan dalam pengembangan teknologi keamanan informasi yang lebih handal dan adaptif terhadap ancaman-ancaman modern.

| File size | 504.01 KB |

| Pages | 14 |

| DMCA | Report |

Related /

YOSSOEDARSOYOSSOEDARSO Metode penelitian yang digunakan adalah metode yuridis normatif dengan menelaah peraturan perundang-undangan, dogmatika hukum, teori, dan doktrin, sertaMetode penelitian yang digunakan adalah metode yuridis normatif dengan menelaah peraturan perundang-undangan, dogmatika hukum, teori, dan doktrin, serta

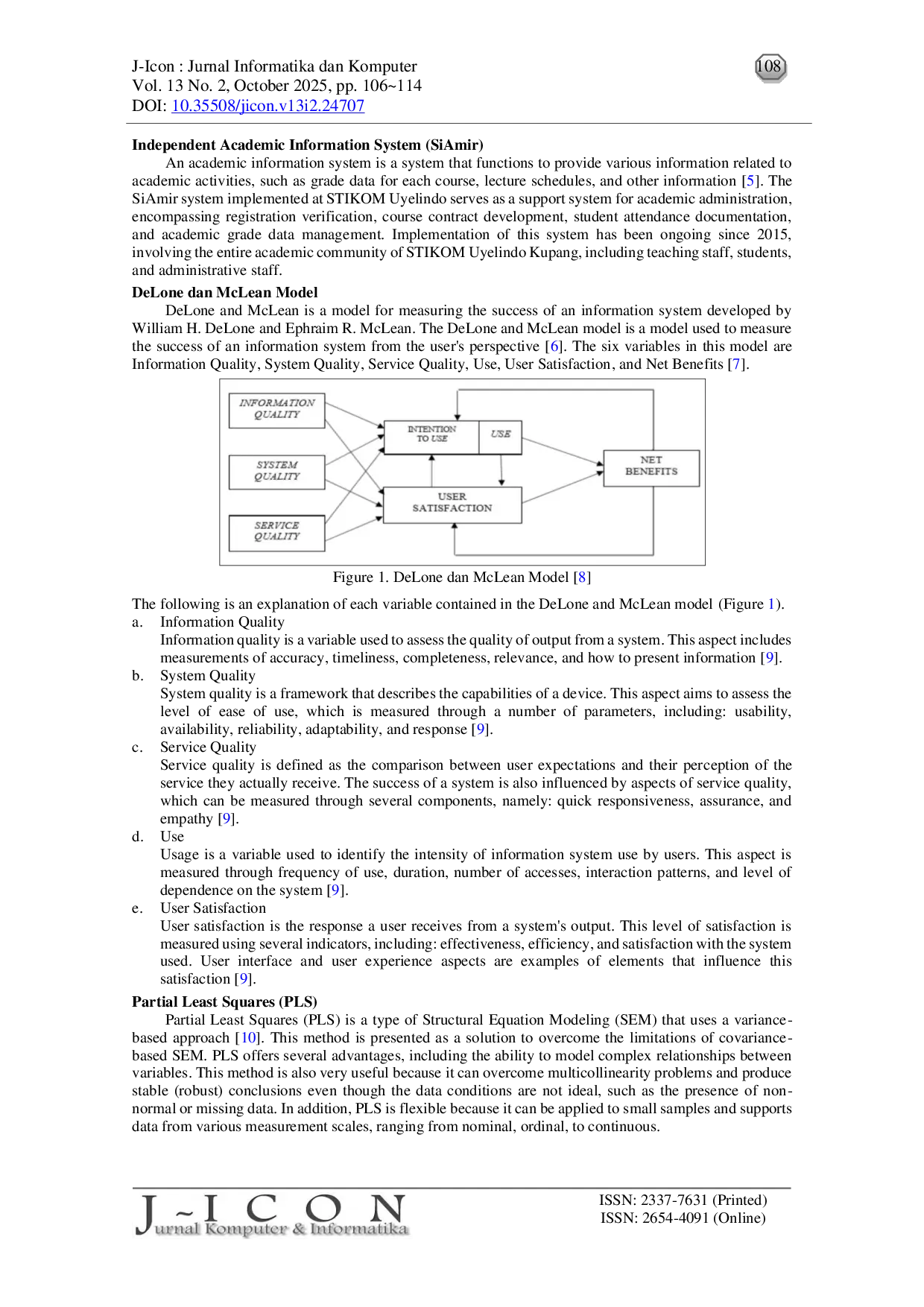

UNDANAUNDANA Penggunaan berpengaruh pada kepuasan pengguna tetapi tidak pada manfaat bersih, sementara kepuasan pengguna menjadi faktor dominan yang secara signifikanPenggunaan berpengaruh pada kepuasan pengguna tetapi tidak pada manfaat bersih, sementara kepuasan pengguna menjadi faktor dominan yang secara signifikan

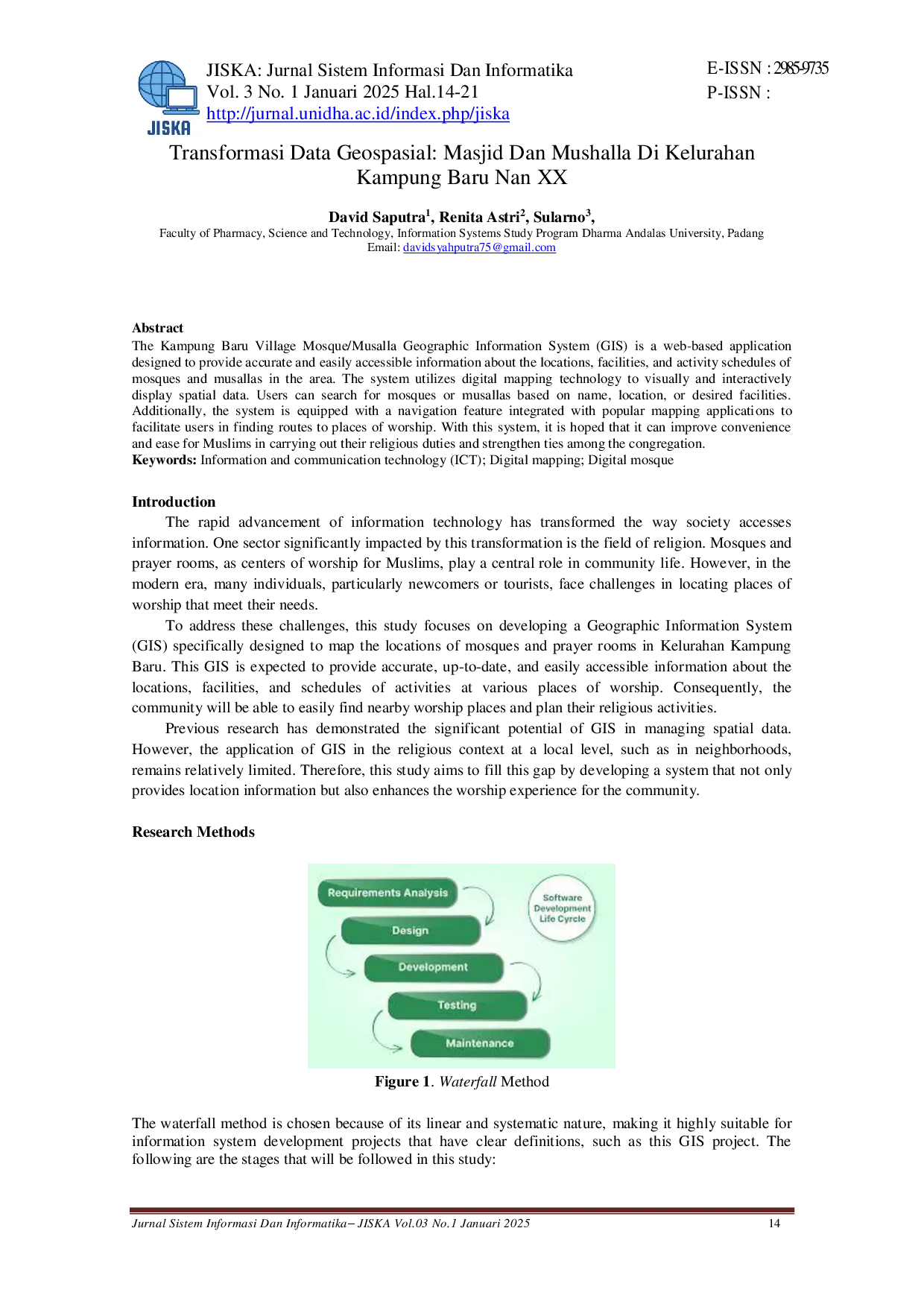

UNIDHAUNIDHA Sistem Geographic Information System (GIS) untuk Masjid/Mushalla di Kelurahan Kampung Baru merupakan aplikasi berbasis web yang dirancang untuk menyediakanSistem Geographic Information System (GIS) untuk Masjid/Mushalla di Kelurahan Kampung Baru merupakan aplikasi berbasis web yang dirancang untuk menyediakan

SAINTEKMUSAINTEKMU Aplikasi kompas kiblat digital berbasis Android dikembangkan dengan antarmuka sederhana dan fitur aksesibilitas seperti suara dan getaran, sehingga memungkinkanAplikasi kompas kiblat digital berbasis Android dikembangkan dengan antarmuka sederhana dan fitur aksesibilitas seperti suara dan getaran, sehingga memungkinkan

POLIMEDIAPOLIMEDIA Microsoft Excel adalah software atau aplikasi pengolah angka yang memudahkan dalam melakukan analisis data serta mencerna hasil pekerjaan bila digunakanMicrosoft Excel adalah software atau aplikasi pengolah angka yang memudahkan dalam melakukan analisis data serta mencerna hasil pekerjaan bila digunakan

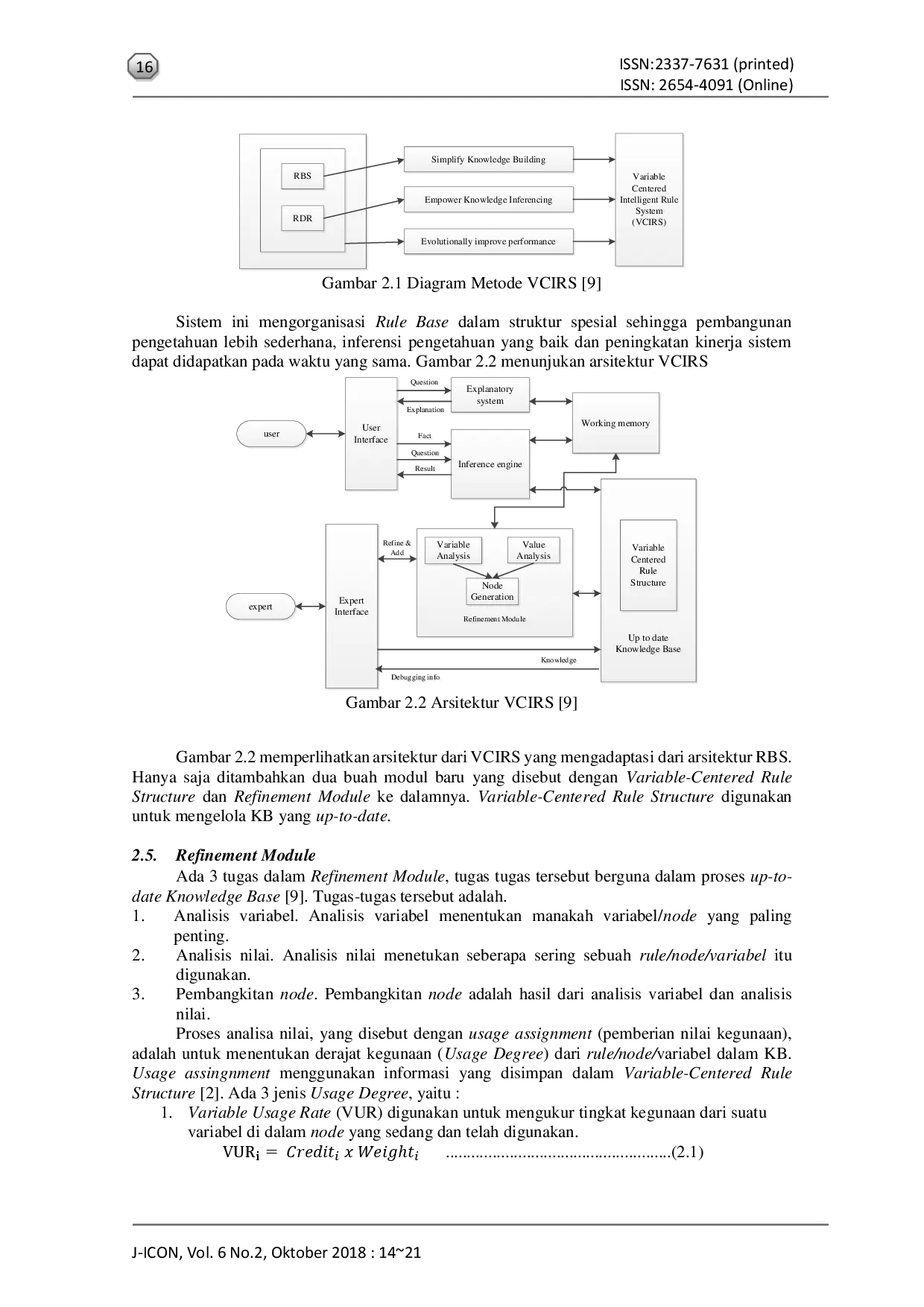

UNDANAUNDANA Data yang digunakan dalam pengujian aplikasi ini sebanyak 28 data kasus yang bersumber dari seorang pakar atau ahli pertanian. Akurasi dalam penelitianData yang digunakan dalam pengujian aplikasi ini sebanyak 28 data kasus yang bersumber dari seorang pakar atau ahli pertanian. Akurasi dalam penelitian

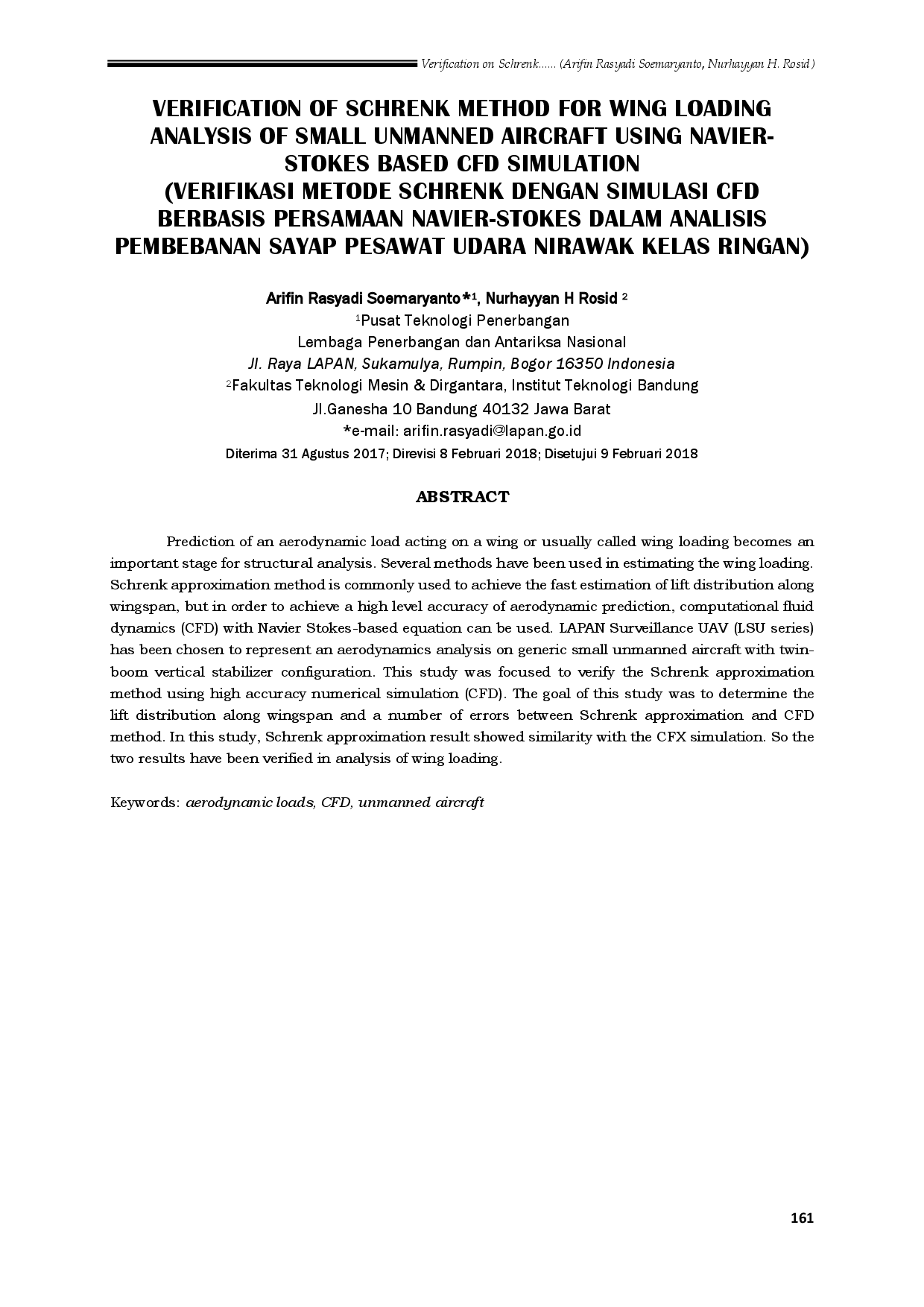

LAPANLAPAN Tujuan dari studi adalah untuk menghitung distribusi gaya angkat sepanjang sayap dan menentukan seberapa besar error dari kedua metode. Dalam kasus profilTujuan dari studi adalah untuk menghitung distribusi gaya angkat sepanjang sayap dan menentukan seberapa besar error dari kedua metode. Dalam kasus profil

LAPANLAPAN Untuk membuat sistem satelit yang reliable, perlu dirancang sistem toleransi kesalahan di dalam OBDH yang merupakan otak satelit. Implementasi toleransiUntuk membuat sistem satelit yang reliable, perlu dirancang sistem toleransi kesalahan di dalam OBDH yang merupakan otak satelit. Implementasi toleransi

Useful /

YOSSOEDARSOYOSSOEDARSO Dengan demikian diketahui tanah absentee dapat diwariskan kepada ahli waris. Perlindungan hukum bagi ahli waris pemilik hak atas tanah absentee yang bertempatDengan demikian diketahui tanah absentee dapat diwariskan kepada ahli waris. Perlindungan hukum bagi ahli waris pemilik hak atas tanah absentee yang bertempat

YOSSOEDARSOYOSSOEDARSO Penelitian ini menyimpulkan bahwa landasan hukum perbankan syariah di Indonesia telah mengalami perkembangan signifikan, terutama melalui perubahan Undang-UndangPenelitian ini menyimpulkan bahwa landasan hukum perbankan syariah di Indonesia telah mengalami perkembangan signifikan, terutama melalui perubahan Undang-Undang

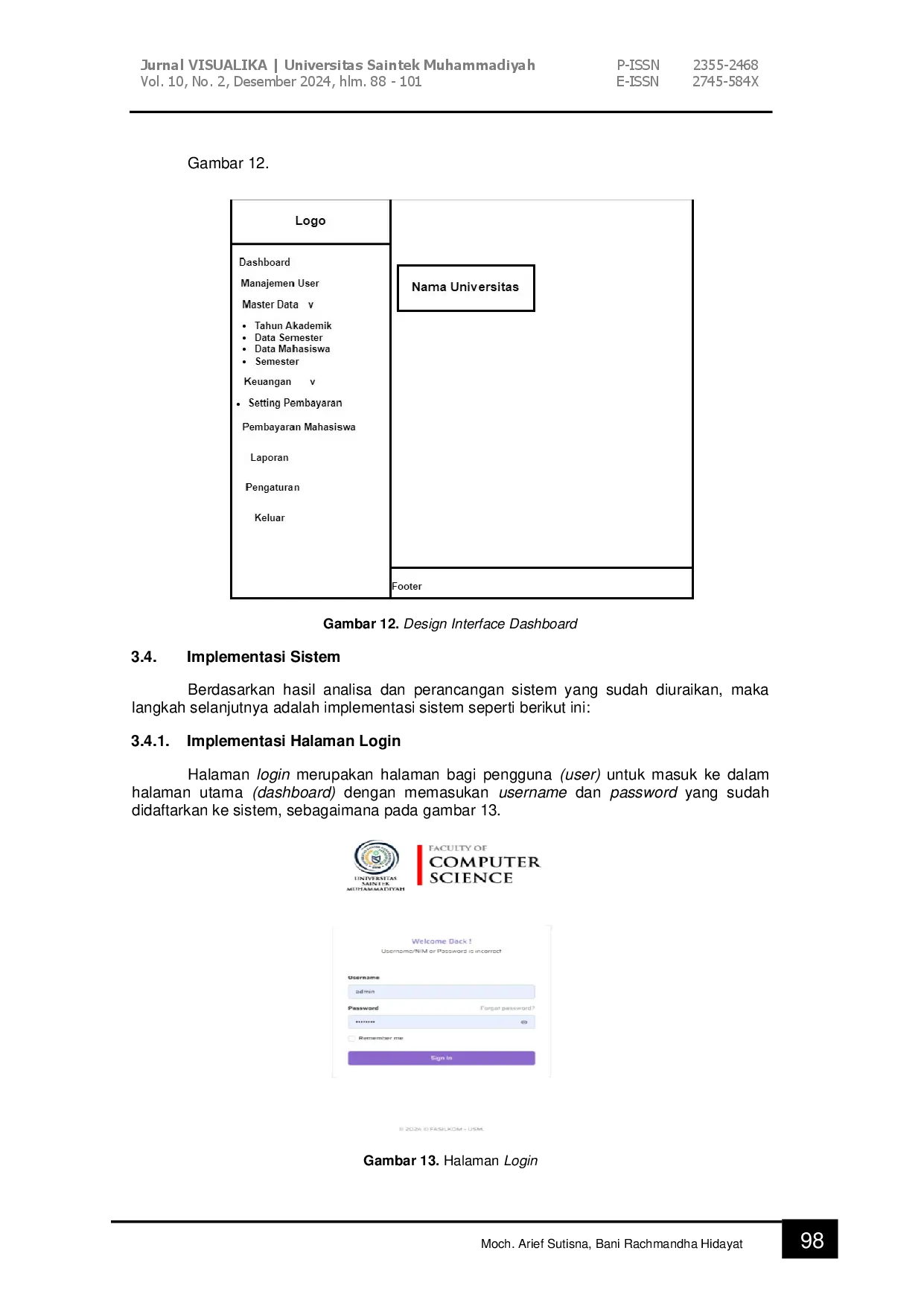

SAINTEKMUSAINTEKMU Implementasi sistem pembayaran mahasiswa berbasis web secara signifikan meningkatkan efisiensi dan akurasi proses pembayaran SPP di Universitas SaintekImplementasi sistem pembayaran mahasiswa berbasis web secara signifikan meningkatkan efisiensi dan akurasi proses pembayaran SPP di Universitas Saintek

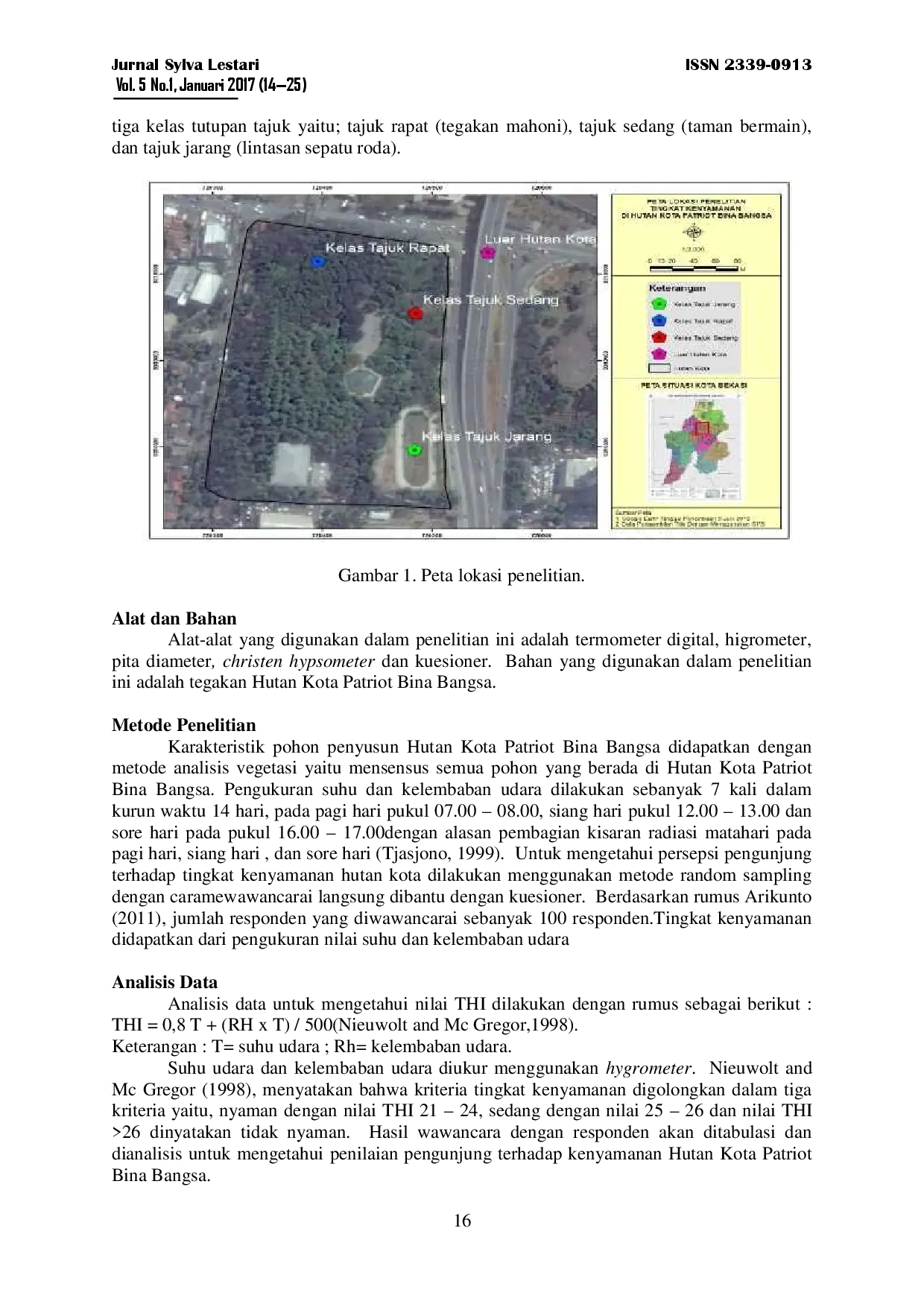

UNILAUNILA Semakin tinggi kerapatan pohon maka temperatur udara akan semakin rendah dan kelembaban akan semakin tinggi. Berdasarkan kriteria THI, nilai tingkat kenyamananSemakin tinggi kerapatan pohon maka temperatur udara akan semakin rendah dan kelembaban akan semakin tinggi. Berdasarkan kriteria THI, nilai tingkat kenyamanan