UBHARAUBHARA

JEECS (Journal of Electrical Engineering and Computer Sciences)JEECS (Journal of Electrical Engineering and Computer Sciences)Berbagai serangan pada jaringan komputer atau internet telah menghasilkan banyak kejadian dan kasus, hal ini membuat ancaman keamanan dalam penggunaan internet atau jaringan komputer menjadi fokus utama. Serangan Denial of Service (DoS) merupakan salah satu teknik serangan yang melaksanakan flooding paket atau permintaan ke komputer target hingga komputer target tidak beroperasi. Diperlukan pencegahan untuk meminimalkan serangan yang ada. IDS dapat digunakan sebagai detector dalam lalu lintas jaringan, namun karena keterbatasan IDS, sistem IDS dibangun menggunakan Deep Learning untuk mendeteksi serangan DoS. Dengan menggunakan data dari log wireshark sebagai dataset, diperlukan normalisasi data yang akan dimasukkan ke CNN VGG-19. Hasil uji yang telah dilakukan dengan variasi data yang dimasukkan ke CNN VGG-19 menghasilkan tingkat akurasi rata-rata sebesar 99,32% dengan tingkat kerugian rata-rata 4,08%, dan dengan variasi iterasi proses pelatihan tingkat akurasi yang dihasilkan 99,17% dengan tingkat kerugian rata-rata 4,46%. Nilai kurva ROC untuk Tingkat Positif Benar dan Tingkat Positif Palsu adalah 1.

Berdasarkan hasil penelitian, sistem IDS berbasis Deep Learning mampu mendeteksi serangan DoS dengan tingkat akurasi rata-rata 99,17% dan tingkat kerugian 4,46%, serta mendapatkan nilai kurva ROC sebesar 1.Penggunaan data log Wireshark dan normalisasi data memungkinkan implementasi IDS berbasis Deep Learning.Hasil uji menunjukkan bahwa peningkatan iterasi pelatihan memperpanjang waktu pelatihan dan memengaruhi hasil akurasi yang diperoleh.

Untuk penelitian lanjutan, pertama, dapat mengeksplorasi metode serangan tambahan untuk menguji kemampuan CNN dalam mendeteksi variasi jenis serangan yang lebih luas. Kedua, perlu meningkatkan jumlah data input dengan menambah metode serangan dan volume data untuk menganalisis dampaknya terhadap tingkat keakuratan, kerugian, FPR, dan TPR. Ketiga, implementasi sistem IDS berbasis Deep Learning harus diuji pada jaringan komputer nyata untuk memastikan keandalan data yang digunakan dan relevansi hasil deteksi dengan kondisi aktual jaringan.

| File size | 1.44 MB |

| Pages | 12 |

| DMCA | Report |

Related /

IKMIIKMI Kondisi ini menuntut adanya sistem keamanan yang mampu menjaga kerahasiaan sekaligus integritas data. Penelitian ini merancang dan mengimplementasikanKondisi ini menuntut adanya sistem keamanan yang mampu menjaga kerahasiaan sekaligus integritas data. Penelitian ini merancang dan mengimplementasikan

ADAIKEPRIADAIKEPRI Strategi pemasaran produk keripik batang pisang melalui digital marketing dapat memberikan pengetahuan baru bagi ibu-ibu rumah tangga khususnya para pelakuStrategi pemasaran produk keripik batang pisang melalui digital marketing dapat memberikan pengetahuan baru bagi ibu-ibu rumah tangga khususnya para pelaku

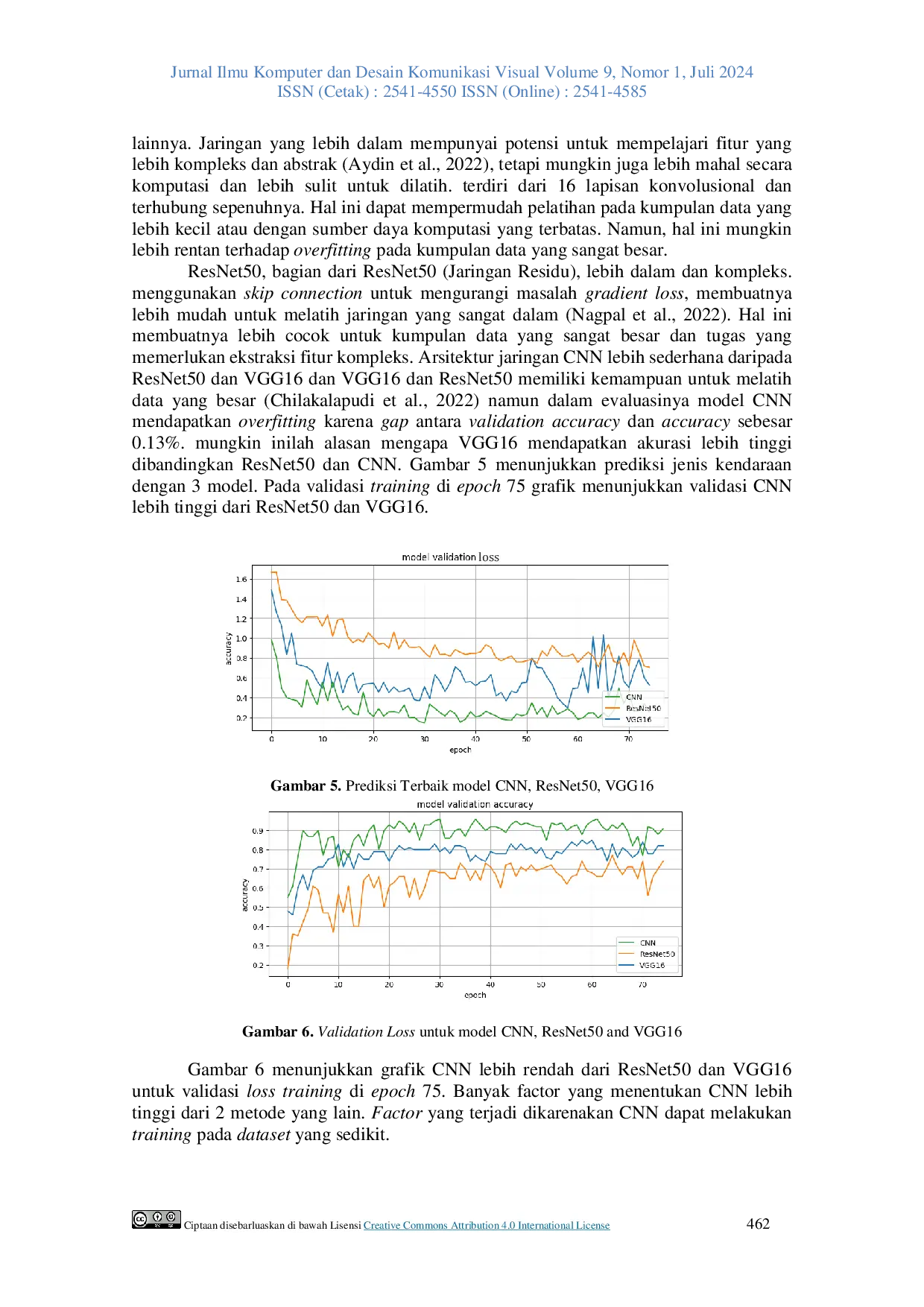

UNUSIDAUNUSIDA Skenario dilakukan dengan menggunakan 75 epoch pada setiap model dengan total 500 data untuk setiap kelompok dan setiap kelompok. Persentase data latihSkenario dilakukan dengan menggunakan 75 epoch pada setiap model dengan total 500 data untuk setiap kelompok dan setiap kelompok. Persentase data latih

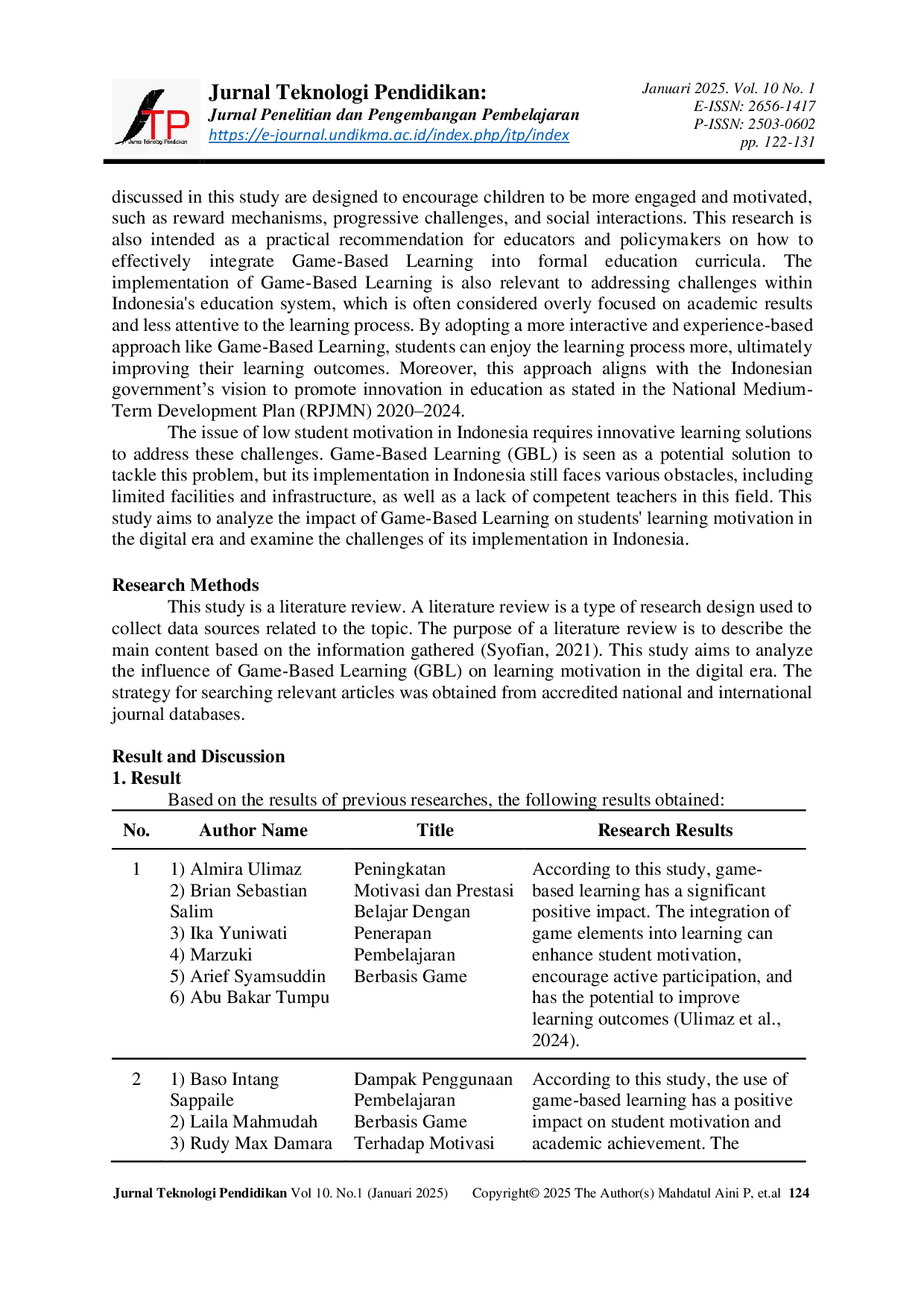

UNDIKMAUNDIKMA Namun, implementasi GBL di Indonesia menghadapi tantangan seperti terbatasnya infrastruktur teknologi dan kurangnya pelatihan guru. Oleh karena itu, GBLNamun, implementasi GBL di Indonesia menghadapi tantangan seperti terbatasnya infrastruktur teknologi dan kurangnya pelatihan guru. Oleh karena itu, GBL

POLITANI SAMARINDAPOLITANI SAMARINDA Untuk mencapai tujuan ini, pemerintah Indonesia dari pusat hingga daerah diwajibkan menerapkan teknologi informasi dan komunikasi untuk meningkatkan efektivitas,Untuk mencapai tujuan ini, pemerintah Indonesia dari pusat hingga daerah diwajibkan menerapkan teknologi informasi dan komunikasi untuk meningkatkan efektivitas,

UNISSULAUNISSULA Penerapan ketentuan hukum pidana dilakukan melalui interpretasi ekstensif terhadap peraturan yang secara eksplisit mengatur kejahatan yang menyerang komputer,Penerapan ketentuan hukum pidana dilakukan melalui interpretasi ekstensif terhadap peraturan yang secara eksplisit mengatur kejahatan yang menyerang komputer,

STMIK AMIKBANDUNGSTMIK AMIKBANDUNG Penggunaan VLAN memungkinkan pengelolaan jaringan yang lebih efisien dan terstruktur, serta meningkatkan keamanan jaringan. Dengan demikian, VLAN menjadiPenggunaan VLAN memungkinkan pengelolaan jaringan yang lebih efisien dan terstruktur, serta meningkatkan keamanan jaringan. Dengan demikian, VLAN menjadi

UEUUEU E-commerce melibatkan pembelian dan penjualan produk (seperti barang fisik, produk atau layanan digital) yang ditransaksikan melalui jaringan komputer.E-commerce melibatkan pembelian dan penjualan produk (seperti barang fisik, produk atau layanan digital) yang ditransaksikan melalui jaringan komputer.

Useful /

UNUSIDAUNUSIDA Analisis reverse engineering menegaskan dugaan bahwa aplikasi ini dirancang untuk mencuri SMS OTP dengan mengirimkan pesan dan informasi yang dicuri keAnalisis reverse engineering menegaskan dugaan bahwa aplikasi ini dirancang untuk mencuri SMS OTP dengan mengirimkan pesan dan informasi yang dicuri ke

UNUSIDAUNUSIDA Perancangan maskot untuk klinik Fan Vet Petcare Gresik ini dilakukan dengan tujuan untuk memperkuat identitas visual sebuah klinik hewan agar dapat lebihPerancangan maskot untuk klinik Fan Vet Petcare Gresik ini dilakukan dengan tujuan untuk memperkuat identitas visual sebuah klinik hewan agar dapat lebih

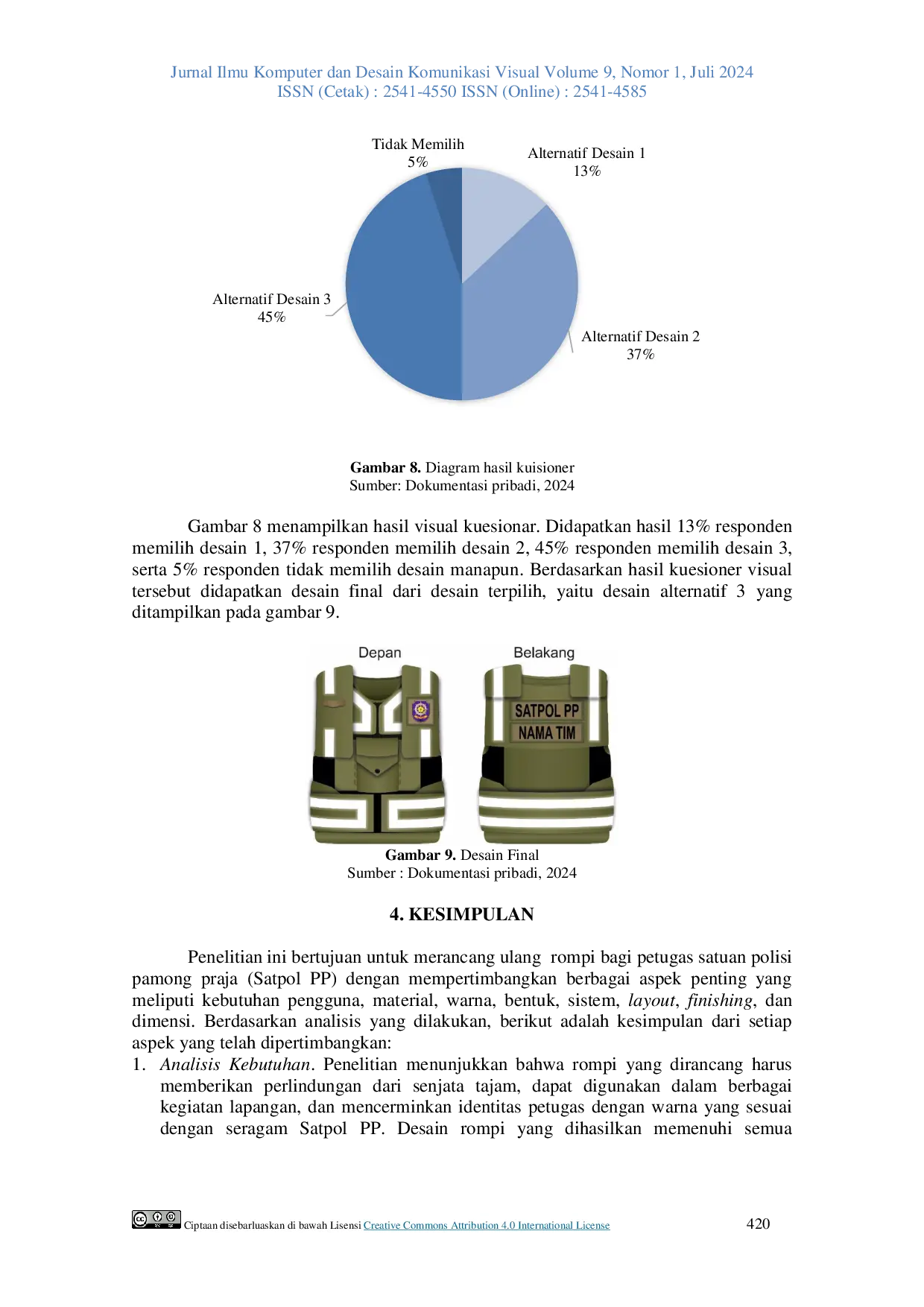

UNUSIDAUNUSIDA Rompi ini memberikan perlindungan optimal, kenyamanan, dan fleksibilitas penggunaan, serta memperkuat identitas petugas di lapangan. Desain rompi yangRompi ini memberikan perlindungan optimal, kenyamanan, dan fleksibilitas penggunaan, serta memperkuat identitas petugas di lapangan. Desain rompi yang

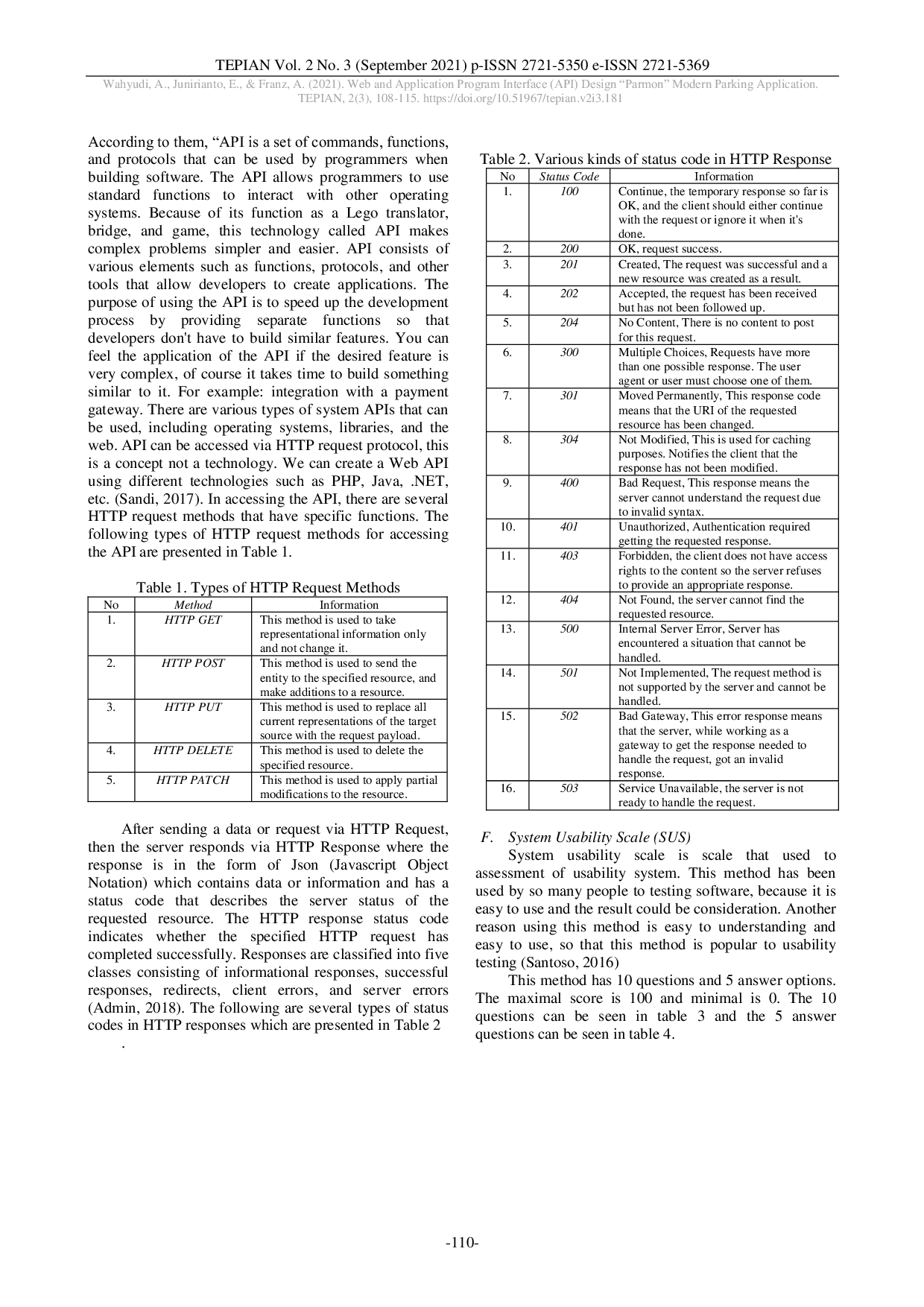

POLITANI SAMARINDAPOLITANI SAMARINDA To address these issues, this study proposes the development of a web-based information system to store and record parking transactions, along with anTo address these issues, this study proposes the development of a web-based information system to store and record parking transactions, along with an