PELITABANGSAPELITABANGSA

Pelita TeknologiPelita TeknologiThe advancement of Internet of Things (IoT) technology has enhanced security systems, especially in automated door access management. This research designs and develops an IoT-based door access control system using an ESP32 microcontroller, RFID for user authentication, and integration of Firebase Authentication and the MQTT protocol to ensure secure and real-time communication. The system was developed using the prototyping method, including requirements system design, development, and analysis, evaluation. The frontend is implemented as a Progressive Web App (PWA) using React.js for responsive access on mobile and desktop devices, while the backend uses Express.js integrated with Firebase and an MQTT broker. Testing results show that the system enables real-time door access control with improved security and efficiency. The use of Google Authentication and HTTP-only cookies enhances protection against unauthorized access, and the access log feature supports user activity monitoring. Overall, the system provides a modern, secure, and integrated door access solution suitable for various environments.

Berdasarkan hasil implementasi dan pengujian yang telah dilakukan, sistem kontrol akses pintu berbasis IoT berhasil dirancang dan dikembangkan dengan memanfaatkan mikrokontroler ESP32, RFID, dan protokol MQTT.js dan komunikasi data menggunakan protokol MQTT memungkinkan pengendalian pintu secara nirkabel dan real-time.Implementasi Firebase Authentication memastikan hanya pengguna yang terverifikasi yang dapat mengakses sistem, sehingga meningkatkan keamanan dibandingkan sistem konvensional berbasis kunci fisik.

Penelitian selanjutnya dapat difokuskan pada peningkatan keamanan sistem dengan menambahkan fitur autentikasi biometrik seperti sidik jari atau pengenalan wajah untuk verifikasi identitas pengguna yang lebih akurat. Selain itu, integrasi sistem kontrol akses pintu ini dengan sistem keamanan lain seperti CCTV dan sensor deteksi gerakan dapat memberikan pemantauan yang lebih komprehensif dan responsif terhadap potensi ancaman keamanan. Terakhir, pengembangan fitur notifikasi push atau email saat terjadi aktivitas mencurigakan, seperti upaya akses tidak sah atau pintu yang terbuka terlalu lama, dapat meningkatkan kesadaran pengguna dan memungkinkan tindakan pencegahan yang lebih cepat, sehingga menciptakan lingkungan yang lebih aman dan terkendali. Pengembangan-pengembangan ini diharapkan dapat menghasilkan sistem kontrol akses pintu berbasis IoT yang lebih cerdas, adaptif, dan andal untuk memenuhi kebutuhan keamanan yang terus berkembang di berbagai lingkungan.

- Wayback Machine. wayback machine doi.org/10.33096/linier.v2i1.2792Wayback Machine wayback machine doi 10 33096 linier v2i1 2792

- PERANCANGAN SECURITY SISTEM SMART HOME BERBASIS IOT MENGGUNAKAN ESP32 CAM DAN SENSOR PIR (PASSIVE INFRARED... doi.org/10.33373/sigmateknika.v7i2.6982PERANCANGAN SECURITY SISTEM SMART HOME BERBASIS IOT MENGGUNAKAN ESP32 CAM DAN SENSOR PIR PASSIVE INFRARED doi 10 33373 sigmateknika v7i2 6982

- Implementasi Perbandingan Metode Graphql Dan Rest Api Pada Teknologi Nodejs | INTECOMS: Journal of Information... doi.org/10.31539/intecoms.v7i1.8656Implementasi Perbandingan Metode Graphql Dan Rest Api Pada Teknologi Nodejs INTECOMS Journal of Information doi 10 31539 intecoms v7i1 8656

| File size | 515.97 KB |

| Pages | 8 |

| DMCA | Report |

Related /

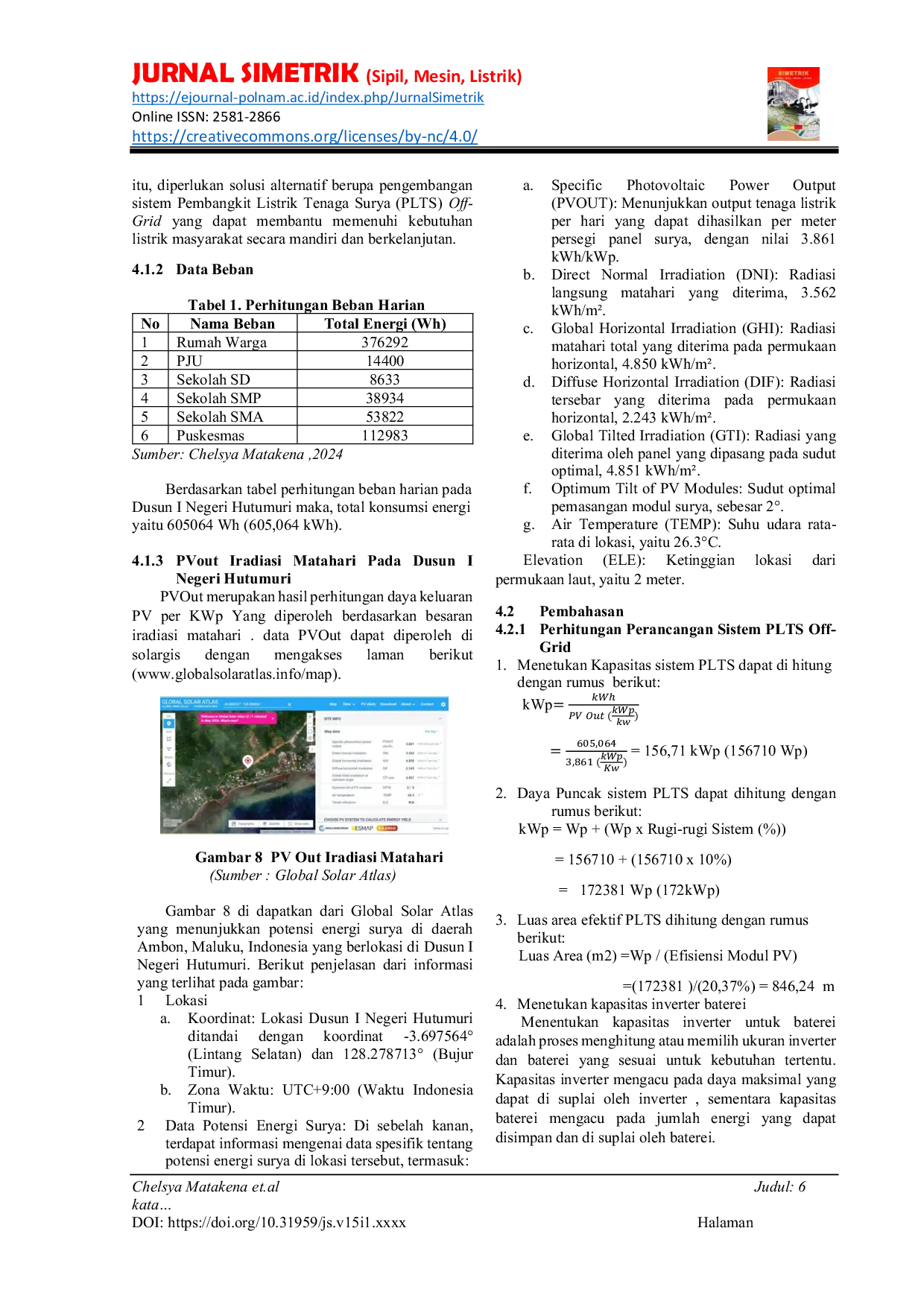

POLNAMPOLNAM Penelitian ini menghasilkan desain PLTS Off-Grid dengan kapasitas 95 kWp untuk memenuhi kebutuhan energi di Dusun I Negeri Hutumuri. Total konsumsi energiPenelitian ini menghasilkan desain PLTS Off-Grid dengan kapasitas 95 kWp untuk memenuhi kebutuhan energi di Dusun I Negeri Hutumuri. Total konsumsi energi

POLNAMPOLNAM Alat pengasapan ikan otomatis berbasis solar cell mampu menghasilkan daya yang stabil untuk mengoperasikan sistem kontrol otomatis, bahkan pada kondisiAlat pengasapan ikan otomatis berbasis solar cell mampu menghasilkan daya yang stabil untuk mengoperasikan sistem kontrol otomatis, bahkan pada kondisi

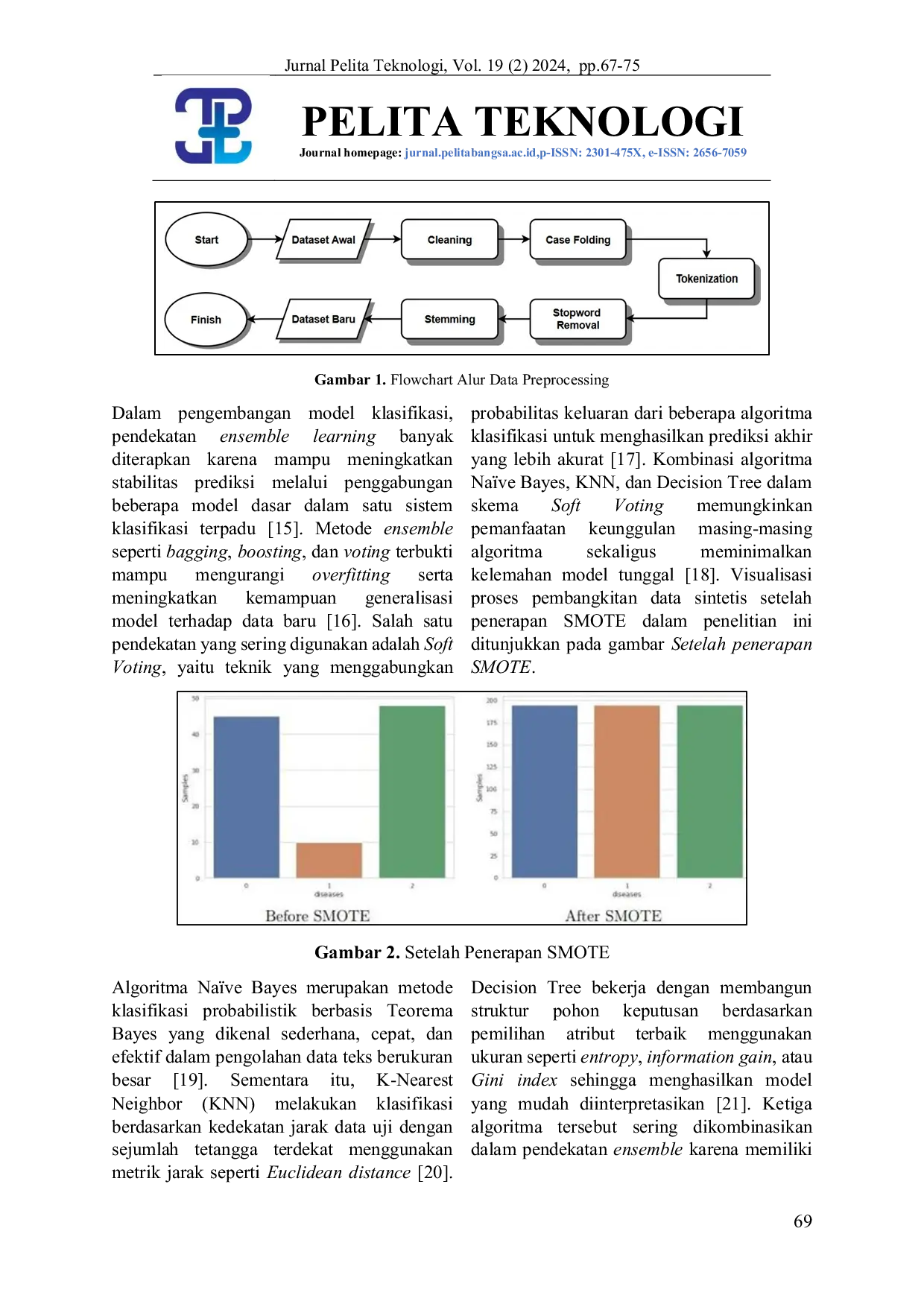

PELITABANGSAPELITABANGSA Penelitian ini menganalisis sentimen publik terhadap pelayanan Bea Cukai di Indonesia yang menjadi sorotan di media sosial X. Metode Soft Voting denganPenelitian ini menganalisis sentimen publik terhadap pelayanan Bea Cukai di Indonesia yang menjadi sorotan di media sosial X. Metode Soft Voting dengan

PELITABANGSAPELITABANGSA Akibatnya, sistem informasi berbasis microservices ini terbukti mampu meningkatkan kualitas layanan fakultas, sekaligus menawarkan fleksibilitas untukAkibatnya, sistem informasi berbasis microservices ini terbukti mampu meningkatkan kualitas layanan fakultas, sekaligus menawarkan fleksibilitas untuk

UMGUMG Untuk mengatasi permasalahan tersebut di atas maka kami membuat prototipe alat otomatisasi pengereman kendaraan bermotor supaya dapat meminimalisir kegagalanUntuk mengatasi permasalahan tersebut di atas maka kami membuat prototipe alat otomatisasi pengereman kendaraan bermotor supaya dapat meminimalisir kegagalan

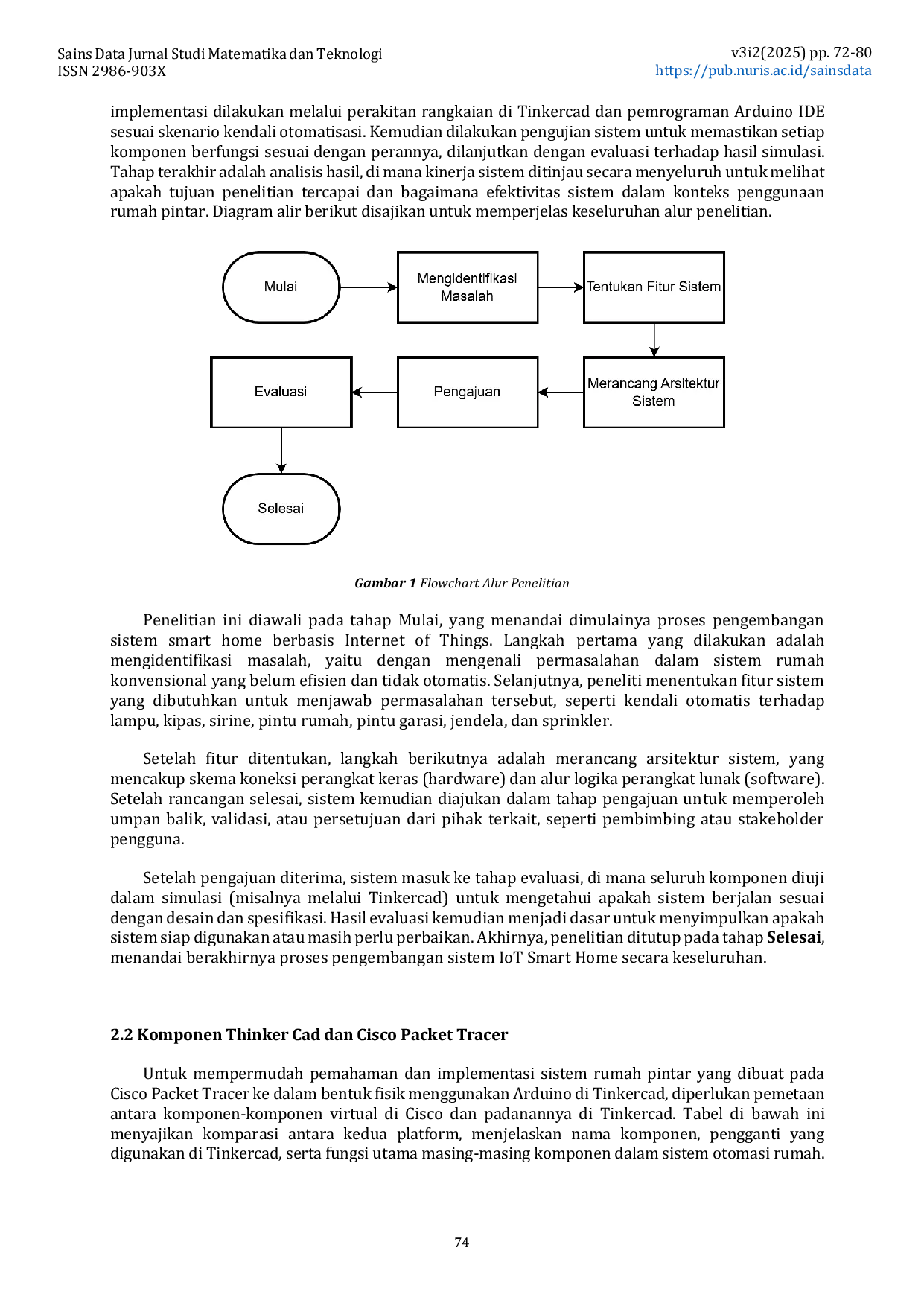

NURISNURIS Teknologi ini tidak hanya menawarkan kemudahan dalam pengoperasian perangkat rumah tangga, tetapi juga mendukung efisiensi energi dan gaya hidup ramahTeknologi ini tidak hanya menawarkan kemudahan dalam pengoperasian perangkat rumah tangga, tetapi juga mendukung efisiensi energi dan gaya hidup ramah

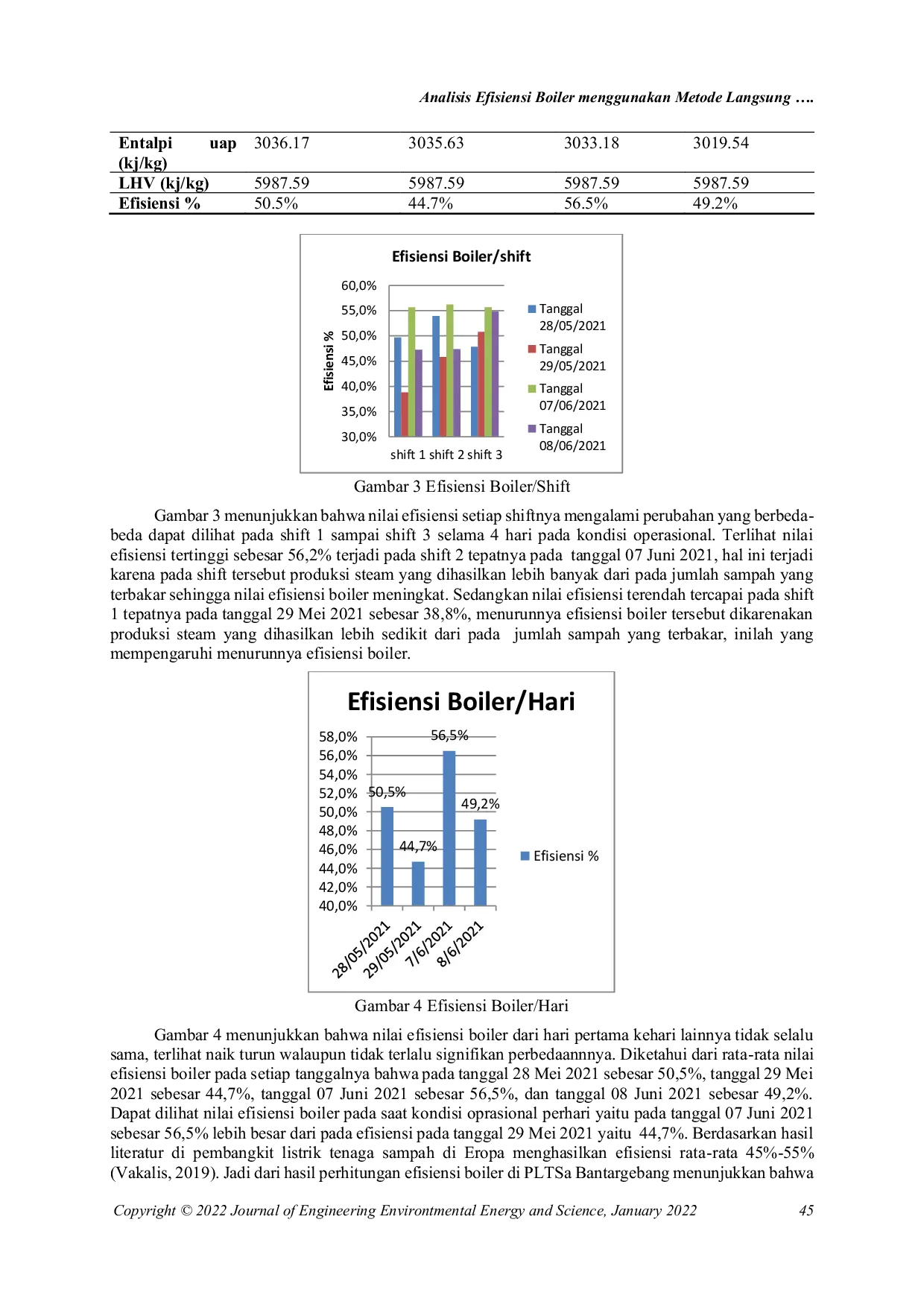

UBHARAJAYAUBHARAJAYA Hasil analisis menunjukkan bahwa boiler berbahan bakar limbah memiliki nilai efisiensi boiler tertinggi yang dicapai sebesar 56,5%, sedangkan nilai efisiensiHasil analisis menunjukkan bahwa boiler berbahan bakar limbah memiliki nilai efisiensi boiler tertinggi yang dicapai sebesar 56,5%, sedangkan nilai efisiensi

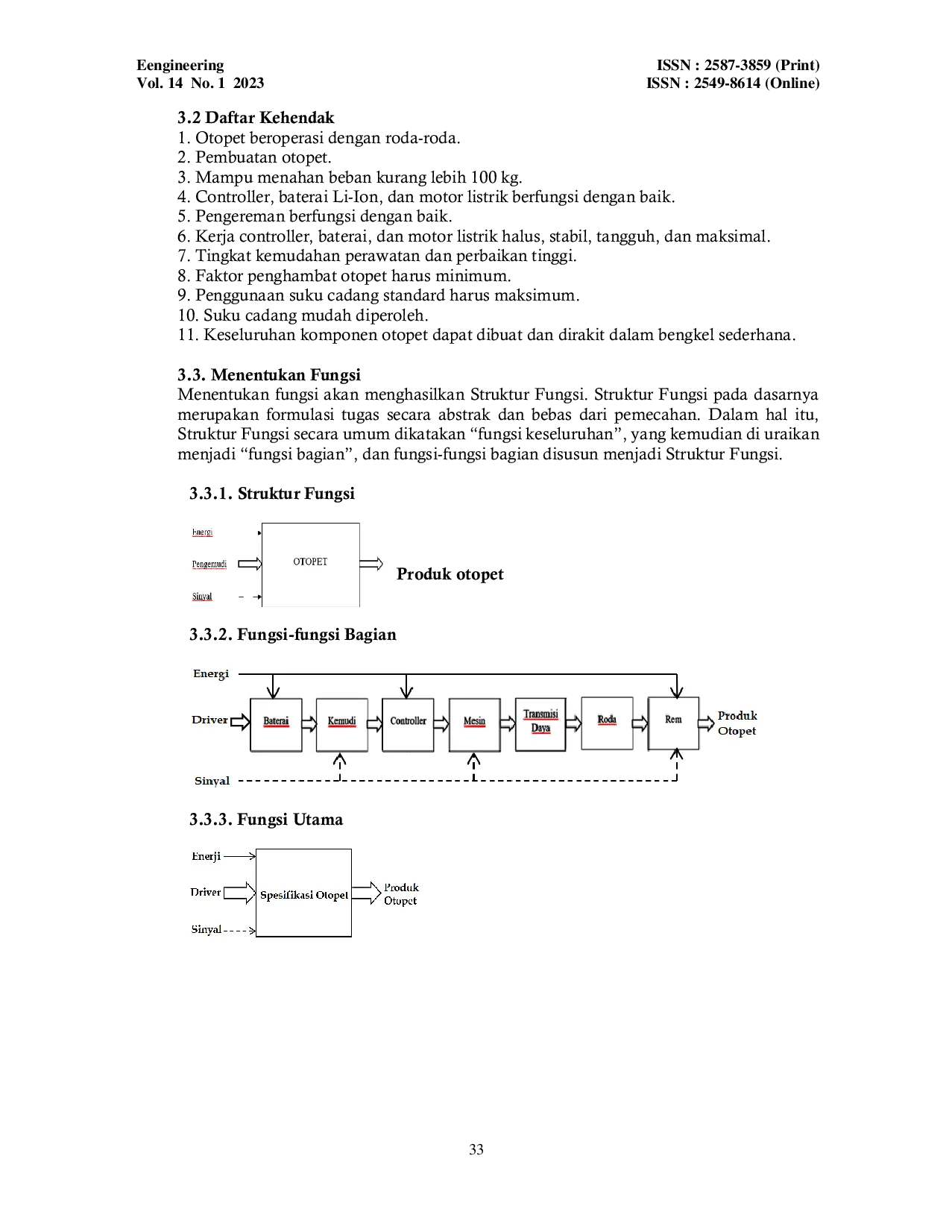

UPSUPS Perancangan pembaharuan sistem pengerak roda otopet didasarkan pada keluwesan pergerakan manusia di lingkungan pemukiman kota, dan bagi komunitas keteknikanPerancangan pembaharuan sistem pengerak roda otopet didasarkan pada keluwesan pergerakan manusia di lingkungan pemukiman kota, dan bagi komunitas keteknikan

Useful /

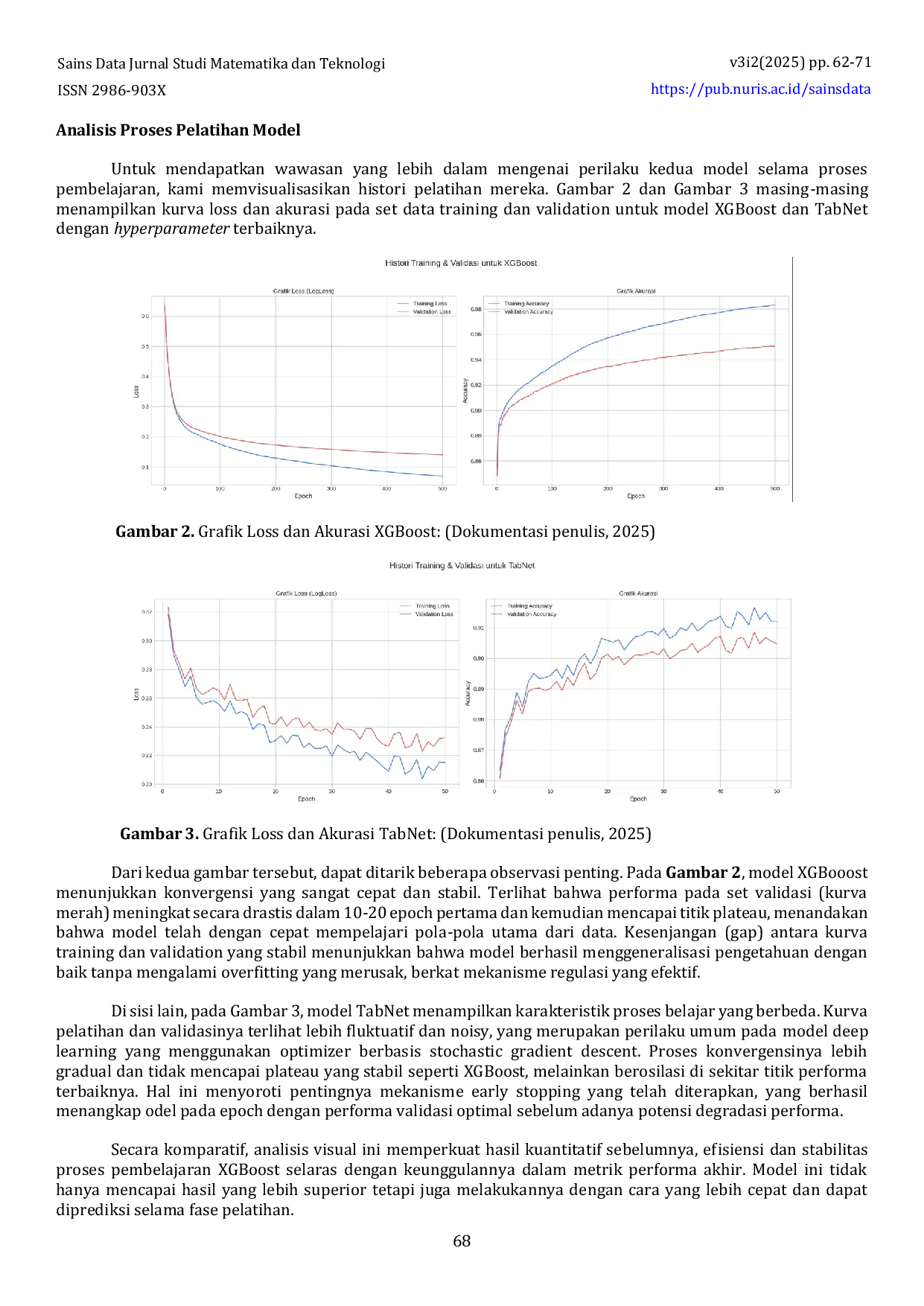

NURISNURIS Hasil penelitian menunjukkan bahwa model XGBoost yang telah ditala secara signifikan mengungguli model TabNet yang telah ditala di semua metrik utama.Hasil penelitian menunjukkan bahwa model XGBoost yang telah ditala secara signifikan mengungguli model TabNet yang telah ditala di semua metrik utama.

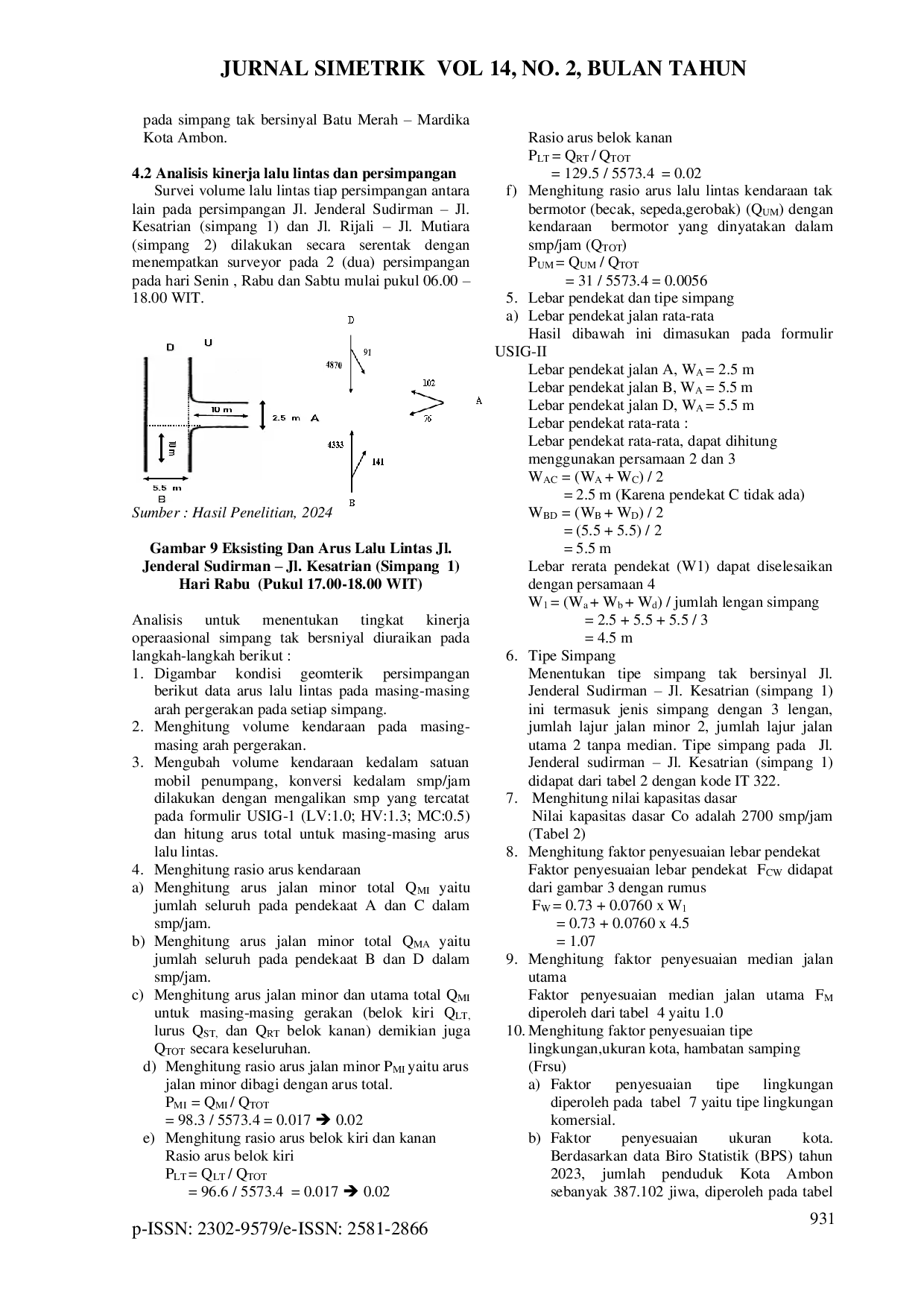

POLNAMPOLNAM Data yang dibutuhkan dalam penelitian ini adalah data arus lalu lintas, hambatan samping, kecepatan, geometrik jalan serta jumlah penduduk. Data kemudianData yang dibutuhkan dalam penelitian ini adalah data arus lalu lintas, hambatan samping, kecepatan, geometrik jalan serta jumlah penduduk. Data kemudian

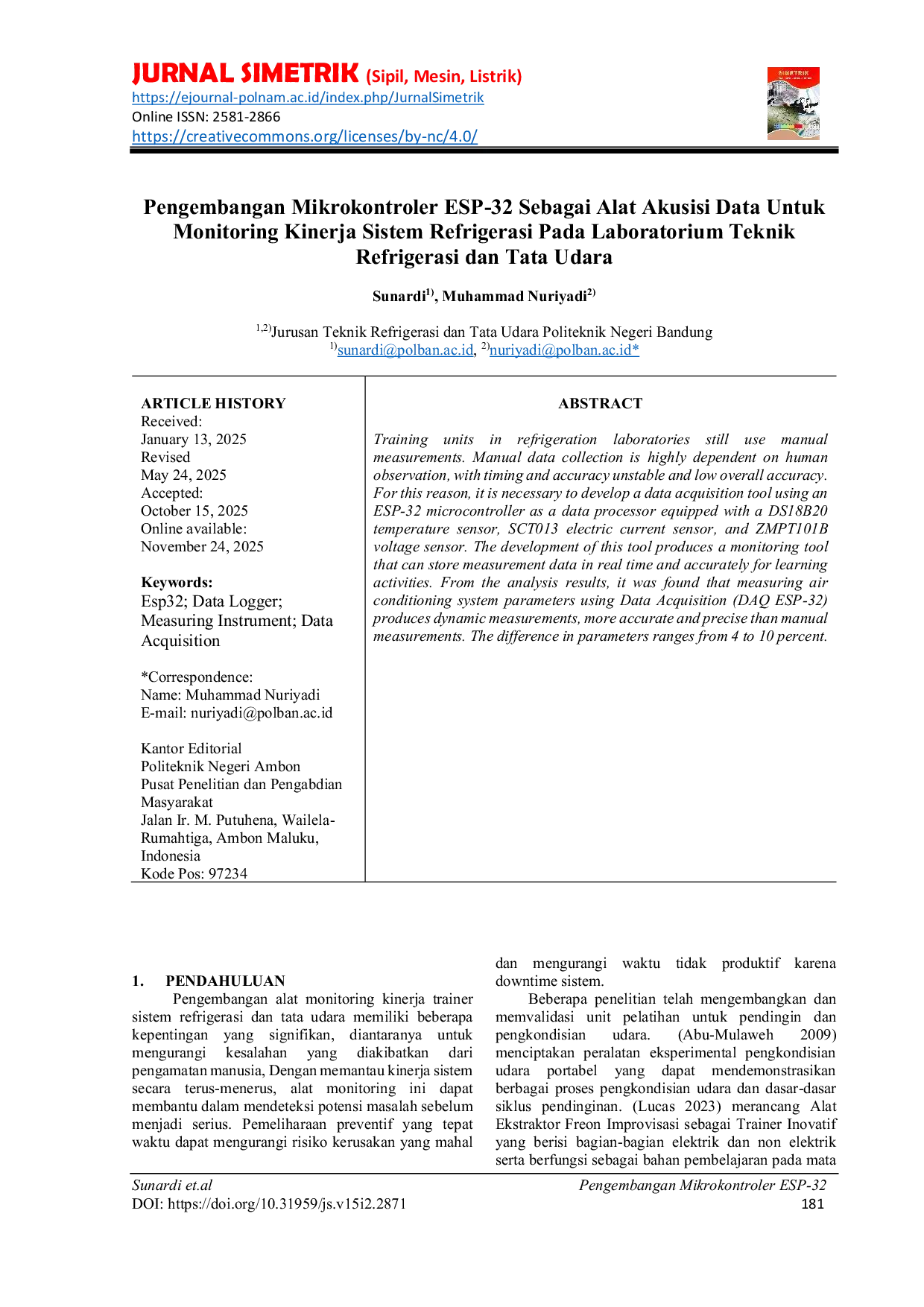

POLNAMPOLNAM Di laboratorium refrigerasi, pengukuran masih dilakukan secara manual. Pengumpulan data manual sangat bergantung pada pengamatan manusia, dengan ketepatanDi laboratorium refrigerasi, pengukuran masih dilakukan secara manual. Pengumpulan data manual sangat bergantung pada pengamatan manusia, dengan ketepatan

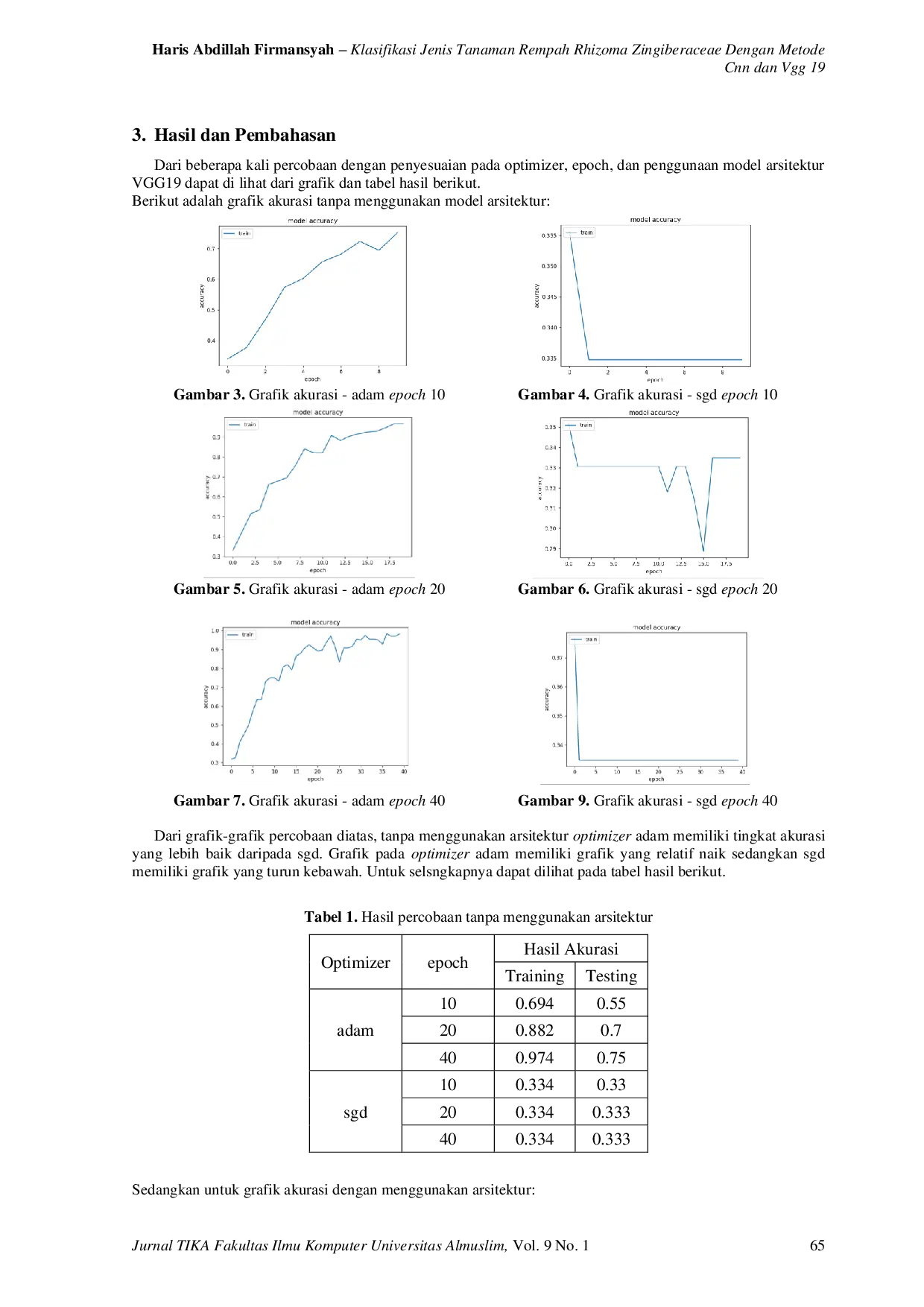

UMUSLIMUMUSLIM Dan temuan studi menunjukkan bahwa pada klasifikasi tanaman rempah penggunaan arsitektur VGG19 yang telah terlatih sebelumnya digunakan memberikan hasilDan temuan studi menunjukkan bahwa pada klasifikasi tanaman rempah penggunaan arsitektur VGG19 yang telah terlatih sebelumnya digunakan memberikan hasil