Tel-UTel-U

International Journal on Information and Communication Technology (IJoICT)International Journal on Information and Communication Technology (IJoICT)Malware, atau perangkat lunak berbahaya, adalah perangkat lunak atau kode yang dirancang khusus untuk merusak, mengganggu sistem komputer, atau memperoleh akses tidak sah ke informasi sensitif. Berdasarkan klasifikasi jenis, salah satu jenis malware yang dikenal adalah ransomware. Biasanya, ransomware akan mengenkripsi file pada sistem komputer dan kemudian meminta tebusan dari pemilik sistem komputer agar pemilik dapat mendapatkan kembali akses ke file yang dienkripsi. Terkadang dalam beberapa kasus, ransomware dapat menghapus file tanpa masukan dari pemilik sistem komputer. Penelitian ini hanya menggunakan pendekatan analisis dinamis pada proses analisis tiga sampel ransomware yang dikenal berhasil menyebabkan kerugian pada banyak sistem komputer di seluruh dunia, yaitu WannaCry, Locky, dan Jigsaw. Penelitian ini memanfaatkan Process Monitor dan x64dbg untuk melacak proses yang dilakukan oleh ransomware. Tujuan dari penelitian ini adalah untuk menentukan sampel mana dari tiga sampel yang memiliki tingkat kerusakan tertinggi hingga terendah menggunakan metrik yang didasarkan pada struktur serangan penghapusan dan struktur serangan kriptografi. Temuan penelitian ini menunjukkan bahwa WannaCry memiliki tingkat kerusakan tertinggi diikuti oleh Locky dan kemudian Jigsaw.

Dari hasil analisis kami menggunakan alat-alat seperti Process Monitor dan x64dbg, bersama dengan kerangka kategorisasi tingkat kerusakan ransomware, kami telah memperoleh beberapa wawasan penting.Penggunaan Process Monitor dan x64dbg secara signifikan meningkatkan pemahaman kami tentang perilaku ransomware dengan memberikan wawasan mendalam tentang aktivitas sistem selama infeksi.Alat-alat ini memungkinkan kami untuk melacak interaksi ransomware dengan sistem operasi, registri, dan proses lainnya.Kami telah mengklasifikasikan sampel ransomware WannaCry, Locky, dan Jigsaw sebagai ransomware CAT8, CAT7, dan CAT6, masing-masing.Serangan ransomware ini melibatkan penghapusan file, penimpaan file, penghapusan salinan bayangan volume, enkripsi file, pembuatan kunci lokal, dan potensi komunikasi dengan server Kontrol Perintah (C&C).Analisis dinamis untuk kategorisasi tingkat kerusakan ransomware menggunakan kerangka kerja ini, dengan bantuan Process Monitor dan x64dbg, terbukti sangat efektif untuk menghasilkan hasil yang akurat dengan persyaratan sumber daya yang rendah.

Berdasarkan latar belakang, metode, hasil, dan keterbatasan penelitian ini, serta saran penelitian lanjutan yang ada, beberapa saran penelitian lanjutan dapat diajukan. Pertama, penelitian selanjutnya dapat berfokus pada pengembangan metode yang lebih canggih untuk mendeteksi dan mencegah penghapusan salinan bayangan volume oleh ransomware, karena metode yang ada belum sepenuhnya efektif. Kedua, penelitian dapat mengeksplorasi penggunaan teknik pembelajaran mesin untuk mengklasifikasikan ransomware berdasarkan perilaku dinamisnya, yang dapat membantu dalam mengidentifikasi varian baru dan meningkatkan akurasi deteksi. Ketiga, penelitian dapat menyelidiki efektivitas berbagai strategi mitigasi dalam mengurangi dampak serangan ransomware, seperti penerapan kontrol akses yang ketat, pembaruan perangkat lunak secara teratur, dan pelatihan kesadaran keamanan bagi pengguna. Dengan menggabungkan saran-saran ini, penelitian di masa depan dapat berkontribusi pada pemahaman yang lebih komprehensif tentang ancaman ransomware dan pengembangan solusi yang lebih efektif untuk melindungi sistem dan data dari serangan tersebut.

- One moment, please.... one moment please wait request verified doi.org/10.26636/jtit.2019.130218One moment please one moment please wait request verified doi 10 26636 jtit 2019 130218

- On the classification of Microsoft-Windows ransomware using hardware profile [PeerJ]. microsoft windows... peerj.com/articles/cs-361On the classification of Microsoft Windows ransomware using hardware profile PeerJ microsoft windows peerj articles cs 361

- Dynamic Malware Analysis in the Modern Era—A State of the Art Survey | ACM Computing Surveys. dynamic... doi.org/10.1145/3329786Dynamic Malware Analysis in the Modern EraAiA State of the Art Survey ACM Computing Surveys dynamic doi 10 1145 3329786

- An Impact Analysis of Damage Level caused by Malware with Dynamic Analysis Approach | International Journal... doi.org/10.21108/ijoict.v10i1.940An Impact Analysis of Damage Level caused by Malware with Dynamic Analysis Approach International Journal doi 10 21108 ijoict v10i1 940

| File size | 329.28 KB |

| Pages | 10 |

| DMCA | Report |

Related /

UBHARAJAYAUBHARAJAYA Selain itu, kegiatan memperkenalkan integrasi sistem informasi hukum digital untuk memudahkan akses dan pencarian data oleh mahasiswa, dosen, dan peneliti.Selain itu, kegiatan memperkenalkan integrasi sistem informasi hukum digital untuk memudahkan akses dan pencarian data oleh mahasiswa, dosen, dan peneliti.

CIVILIZACIVILIZA Namun, beberapa hadis memiliki kualitas dhoif. Makalah ini menyimpulkan bahwa ekonomi Islam dapat disebut sebagai sistem ekonomi yang berdiri sendiri,Namun, beberapa hadis memiliki kualitas dhoif. Makalah ini menyimpulkan bahwa ekonomi Islam dapat disebut sebagai sistem ekonomi yang berdiri sendiri,

UMPPUMPP Dari segi biaya, solusi ini hanya memerlukan 40% dari anggaran sistem komersial dengan kemudahan perawatan yang lebih baik, menjadikannya cocok untuk implementasiDari segi biaya, solusi ini hanya memerlukan 40% dari anggaran sistem komersial dengan kemudahan perawatan yang lebih baik, menjadikannya cocok untuk implementasi

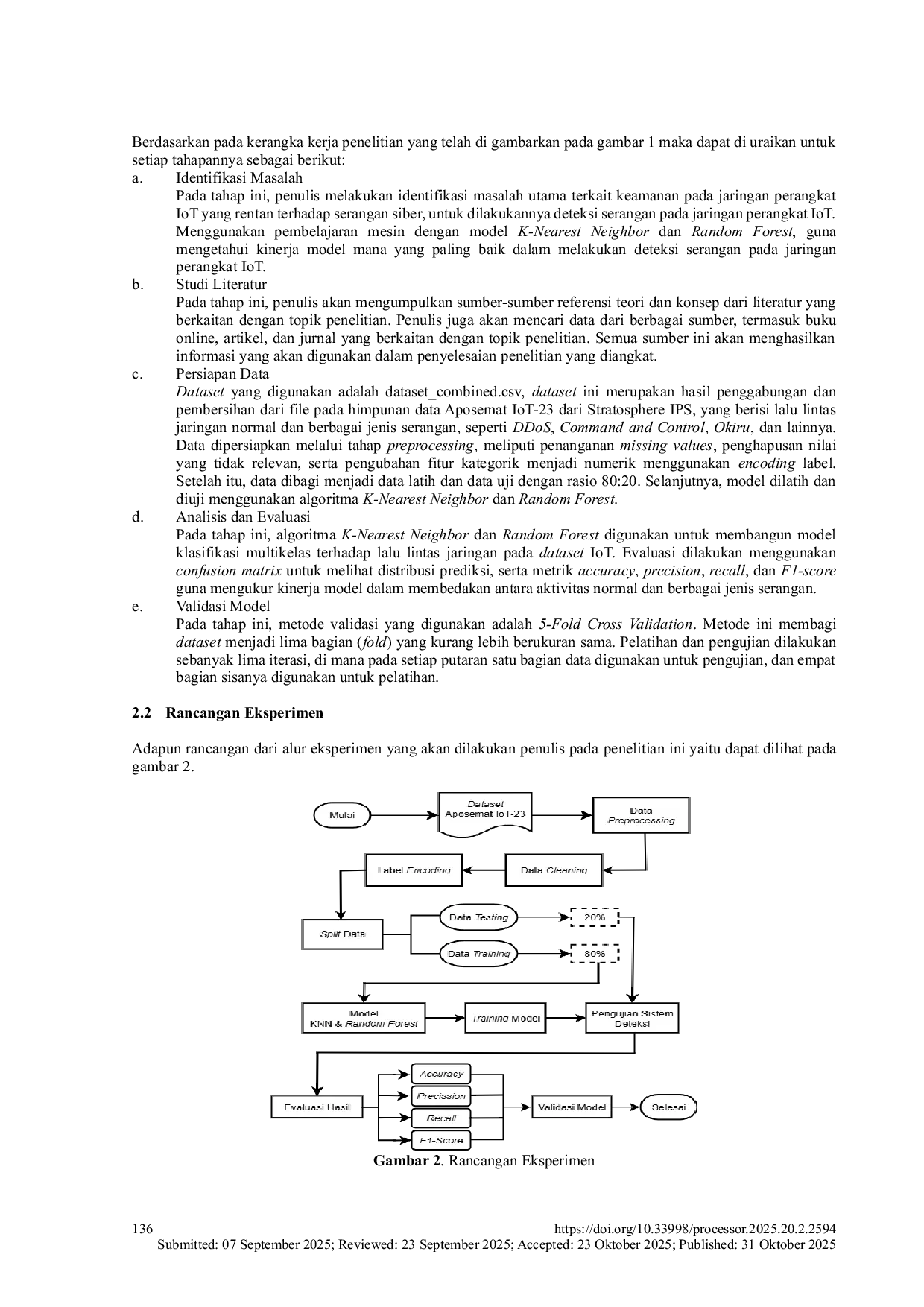

UNAMAUNAMA Sebagai upaya dalam mengatasi permasalahan tersebut, penelitian ini bertujuan untuk mengevaluasi kinerja algoritma K-Nearest Neighbor (KNN) dan RandomSebagai upaya dalam mengatasi permasalahan tersebut, penelitian ini bertujuan untuk mengevaluasi kinerja algoritma K-Nearest Neighbor (KNN) dan Random

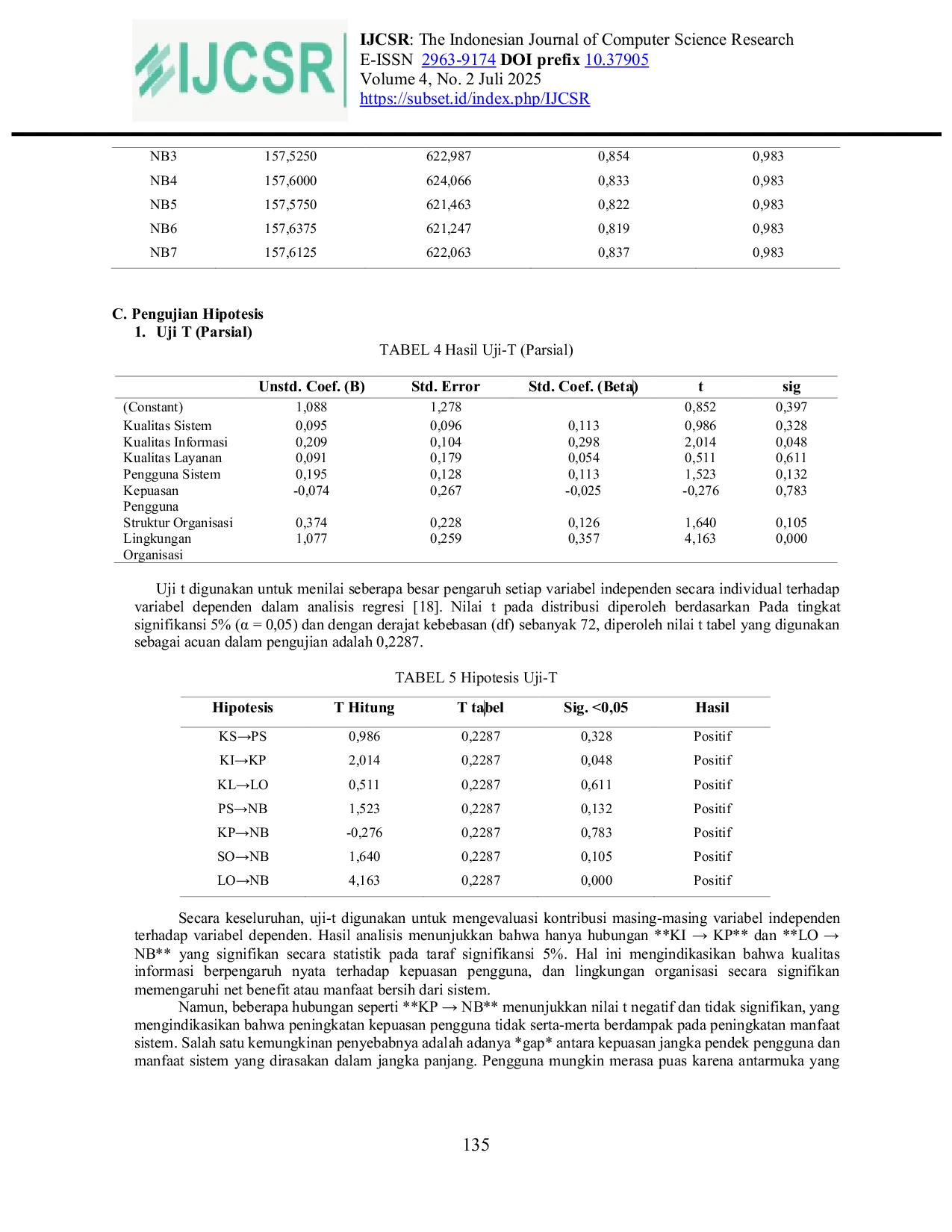

SUBSETSUBSET Wawancara dengan pengguna di unit rekam medis RS Bhayangkara Nganjuk mengungkap kendala seperti inkonsistensi data, kegagalan tampilan informasi, dan kesulitanWawancara dengan pengguna di unit rekam medis RS Bhayangkara Nganjuk mengungkap kendala seperti inkonsistensi data, kegagalan tampilan informasi, dan kesulitan

UMGUMG Penelitian ini bertujuan untuk menguji fungsionalitas sistem informasi inventori barang di CV Cahaya Baru menggunakan metode black box testing. TujuanPenelitian ini bertujuan untuk menguji fungsionalitas sistem informasi inventori barang di CV Cahaya Baru menggunakan metode black box testing. Tujuan

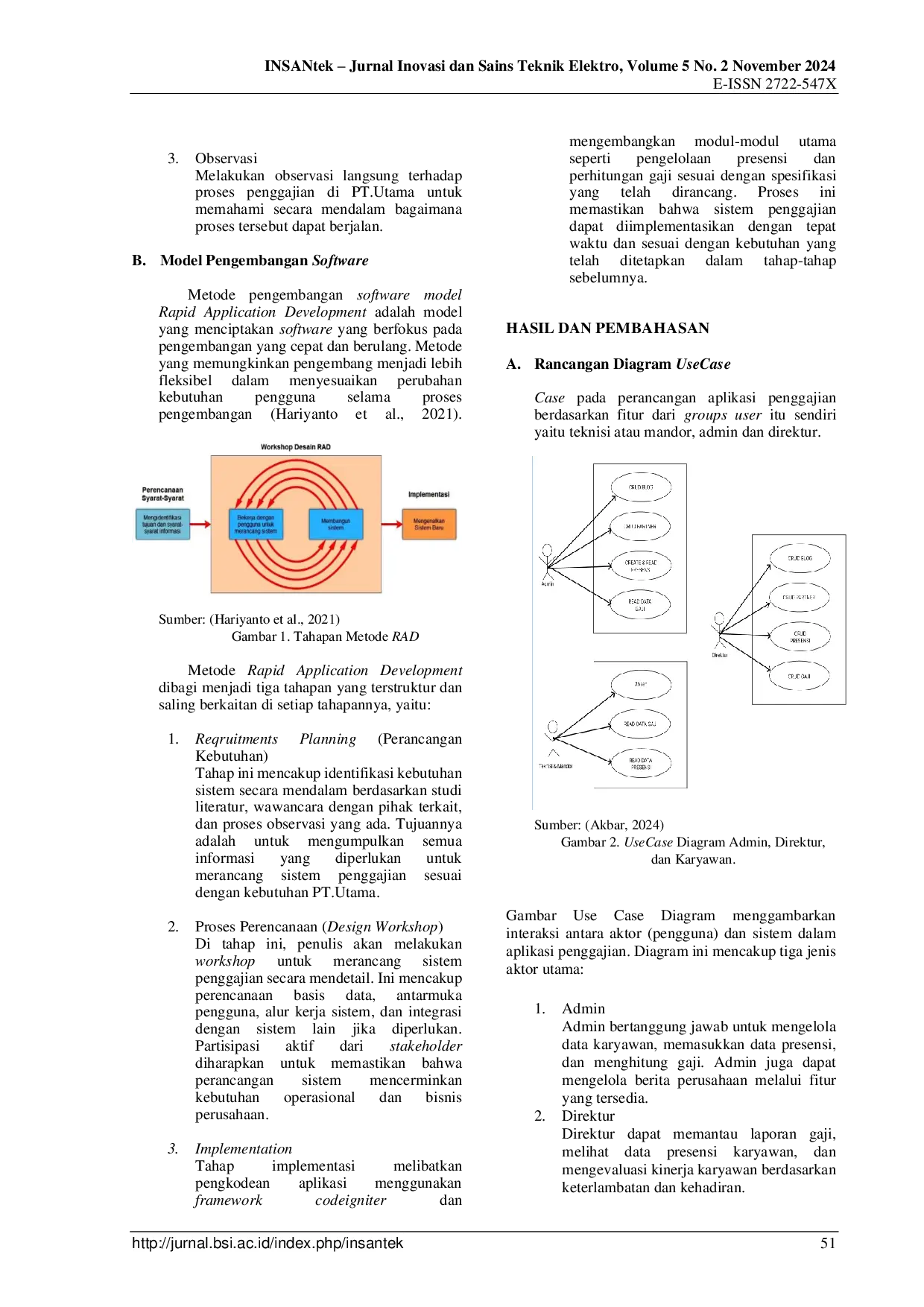

BSIBSI Penelitian ini memperkenalkan aplikasi penggajian berbasis framework CodeIgniter, yang mampu menghitung gaji secara otomatis berdasarkan data presensiPenelitian ini memperkenalkan aplikasi penggajian berbasis framework CodeIgniter, yang mampu menghitung gaji secara otomatis berdasarkan data presensi

STMIKJAYAKARTASTMIKJAYAKARTA Pengelolaan persuratan merupakan hal yang sangat penting dalam sebuah organisasi. Sistem pengelolaan persuratan yang saat ini berjalan di Biro KepegawaianPengelolaan persuratan merupakan hal yang sangat penting dalam sebuah organisasi. Sistem pengelolaan persuratan yang saat ini berjalan di Biro Kepegawaian

Useful /

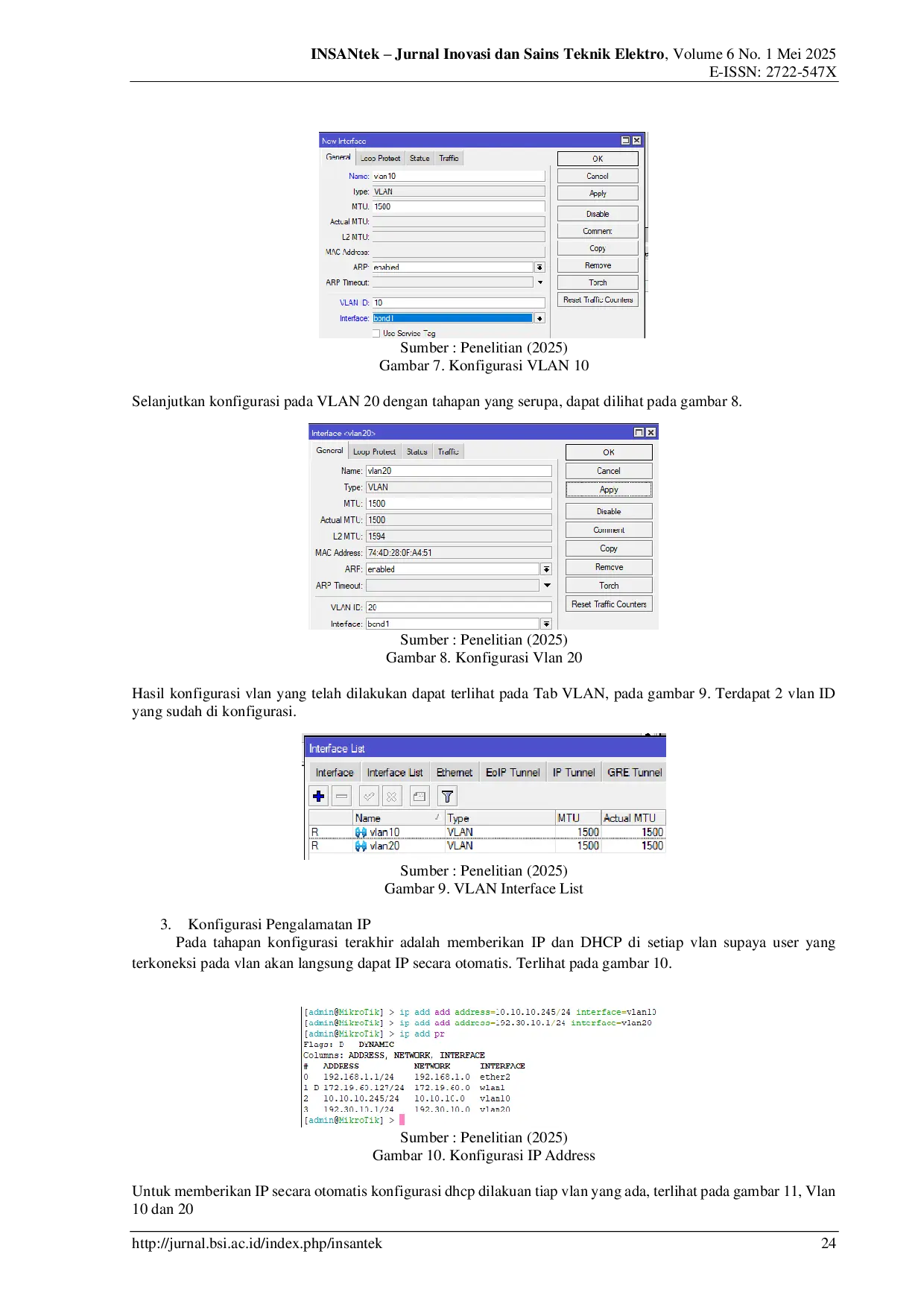

BSIBSI Dalam era digital saat ini, kebutuhan akan jaringan komputer yang cepat, handal, dan efisien menjadi sangat penting bagi organisasi dan perusahaan. JaringanDalam era digital saat ini, kebutuhan akan jaringan komputer yang cepat, handal, dan efisien menjadi sangat penting bagi organisasi dan perusahaan. Jaringan

BSIBSI Sensor inframerah akan menghitung jumlah tomat yang telah disortir secara kolektif, dan hasil pembacaan akan tertampil pada monitoring LCD 20x4 besertaSensor inframerah akan menghitung jumlah tomat yang telah disortir secara kolektif, dan hasil pembacaan akan tertampil pada monitoring LCD 20x4 beserta

STIT ALKIFAYAHRIAUSTIT ALKIFAYAHRIAU Berdasarkan hasil penelitian diketahui bahwa tantangan yang dihadapi sekolah dalam membangun keterlibatan orang tua pada program sekolah adalah komunikasi,Berdasarkan hasil penelitian diketahui bahwa tantangan yang dihadapi sekolah dalam membangun keterlibatan orang tua pada program sekolah adalah komunikasi,

STMIKJAYAKARTASTMIKJAYAKARTA Hasil pengujian sistem menunjukkan bahwa sistem berjalan dengan baik dan mampu memenuhi fungsi-fungsi yang telah ditentukan. Sistem informasi perpustakaanHasil pengujian sistem menunjukkan bahwa sistem berjalan dengan baik dan mampu memenuhi fungsi-fungsi yang telah ditentukan. Sistem informasi perpustakaan