IAESONLINEIAESONLINE

Indonesian Journal of Electrical Engineering and Informatics (IJEEI)Indonesian Journal of Electrical Engineering and Informatics (IJEEI)Sejak penemuan Mirai botnet, hal ini telah menjadi perhatian serius dalam keamanan jaringan IoT. Botnet dan varian-variannya merupakan ancaman besar bagi profesional yang bertanggung jawab atas keamanan infrastruktur IoT. Bahaya botnet ini disebabkan oleh fakta bahwa telah digunakan untuk melakukan serangan Distributed Denial of Service (DDoS) pada berbagai infrastruktur jaringan di masa lalu. Berbagai peneliti telah mengusulkan teknik-teknik dalam meredam efek botnet ini. Penelitian ini secara sistematis meninjau teknik-teknik deteksi yang ada dan mengevaluasi seberapa efektif mereka dalam meredam serangan Mirai botnet antara tahun 2017 dan 2024. Menggunakan metodologi PRISMA, 177 artikel awalnya diidentifikasi dari Scopus, Springer Link, IEEE Xplore, dan Web of Science untuk memperluas cakupan pencarian. 27 studi memenuhi kriteria inklusi dan dianalisis selanjutnya. Temuan menunjukkan ketergantungan yang dominan pada metode deteksi yang didorong oleh AI, seperti LSTM dan model ensembel, yang menunjukkan akurasi dan skalabilitas yang lebih tinggi dibandingkan dengan teknik tradisional. Tinjauan ini juga membandingkan platform intelijen ancaman seperti AlienVault, CrowdStrike, dan Recorded Future untuk menilai kontribusi mereka terhadap kerangka deteksi dinamis. Akhirnya, penelitian ini mengeksplorasi kesenjangan penelitian dan mengusulkan arah masa depan untuk mengembangkan sistem deteksi real-time yang skalabel yang mengintegrasikan umpan ancaman multi-sumber.

Penelitian ini telah meninjau berbagai teknik deteksi Mirai botnet yang ada.Temuan menunjukkan bahwa pendekatan yang didorong oleh AI, seperti LSTM, Federated Learning (FL), dan model ensembel, umumnya melaporkan akurasi dan skalabilitas yang lebih tinggi dibandingkan dengan model berbasis aturan tradisional atau model deteksi anomali dari platform seperti AlienVaults OTX, Recorded Future, dan CrowdStrike.Integrasi umpan intelijen ancaman, khususnya dari platform seperti AlienVault OTX, Recorded Future, dan CrowdStrike, muncul sebagai jalan yang menjanjikan.API OTX AlienVault, misalnya, membatasi akses ke pulsa yang berlangganan, sehingga peneliti harus berlangganan secara manual ke setiap umpan ancaman, sementara Recorded Future dan CrowdStrike tidak opensource.Selain itu, meskipun langganan API OTX AlienVault gratis, hal ini memperkenalkan batasan operasional dalam skalabilitas dan cakupan.Secara keseluruhan, hasil penelitian ini mendukung bahwa metode deteksi yang didorong oleh intelijen ancaman multi-sumber adalah metode yang layak, dan menyerukan upaya masa depan untuk menjembatani kesenjangan antara proposal akademik dan solusi keamanan siber yang dapat diterapkan untuk lingkungan IoT.

Berdasarkan temuan penelitian ini, berikut adalah tiga saran penelitian lanjutan: Pertama, perlu dikembangkan kerangka kerja yang skalabel yang secara dinamis mengintegrasikan IoCs dari berbagai platform intelijen ancaman. Kedua, penelitian harus berfokus pada validasi model deteksi dalam lingkungan IoT yang nyata atau berkualitas produksi, untuk menjembatani kesenjangan antara model teoritis dan solusi keamanan yang diterapkan. Ketiga, penelitian harus mengeksplorasi teknik-teknik AI yang lebih efisien dan terdistribusi, serta sistem AI yang dapat diinterpretasikan, untuk meningkatkan akurasi dan mengurangi false positives. Dengan menggabungkan umpan intelijen ancaman multi-sumber, validasi dalam lingkungan IoT yang nyata, dan teknik-teknik AI yang lebih canggih, penelitian ini dapat berkontribusi pada pengembangan solusi keamanan siber yang lebih efektif untuk melindungi infrastruktur IoT dari ancaman Mirai botnet.

- TEM JOURNAL - Technology, Education, Management, Informatics. tem journal technology education management... doi.org/10.18421/TEM103-27TEM JOURNAL Technology Education Management Informatics tem journal technology education management doi 10 18421 TEM103 27

- Network intrusion detection system by applying ensemble model for smart home | Amru | International Journal... ijece.iaescore.com/index.php/IJECE/article/view/34400Network intrusion detection system by applying ensemble model for smart home Amru International Journal ijece iaescore index php IJECE article view 34400

| File size | 388.14 KB |

| Pages | 8 |

| DMCA | Report |

Related /

AKRABJUARAAKRABJUARA Semont berhasil mendeteksi dan memblokir 100% simulasi serangan, secara signifikan mengubah postur keamanan situs web SMAN 1 Rancaekek dari rentan menjadiSemont berhasil mendeteksi dan memblokir 100% simulasi serangan, secara signifikan mengubah postur keamanan situs web SMAN 1 Rancaekek dari rentan menjadi

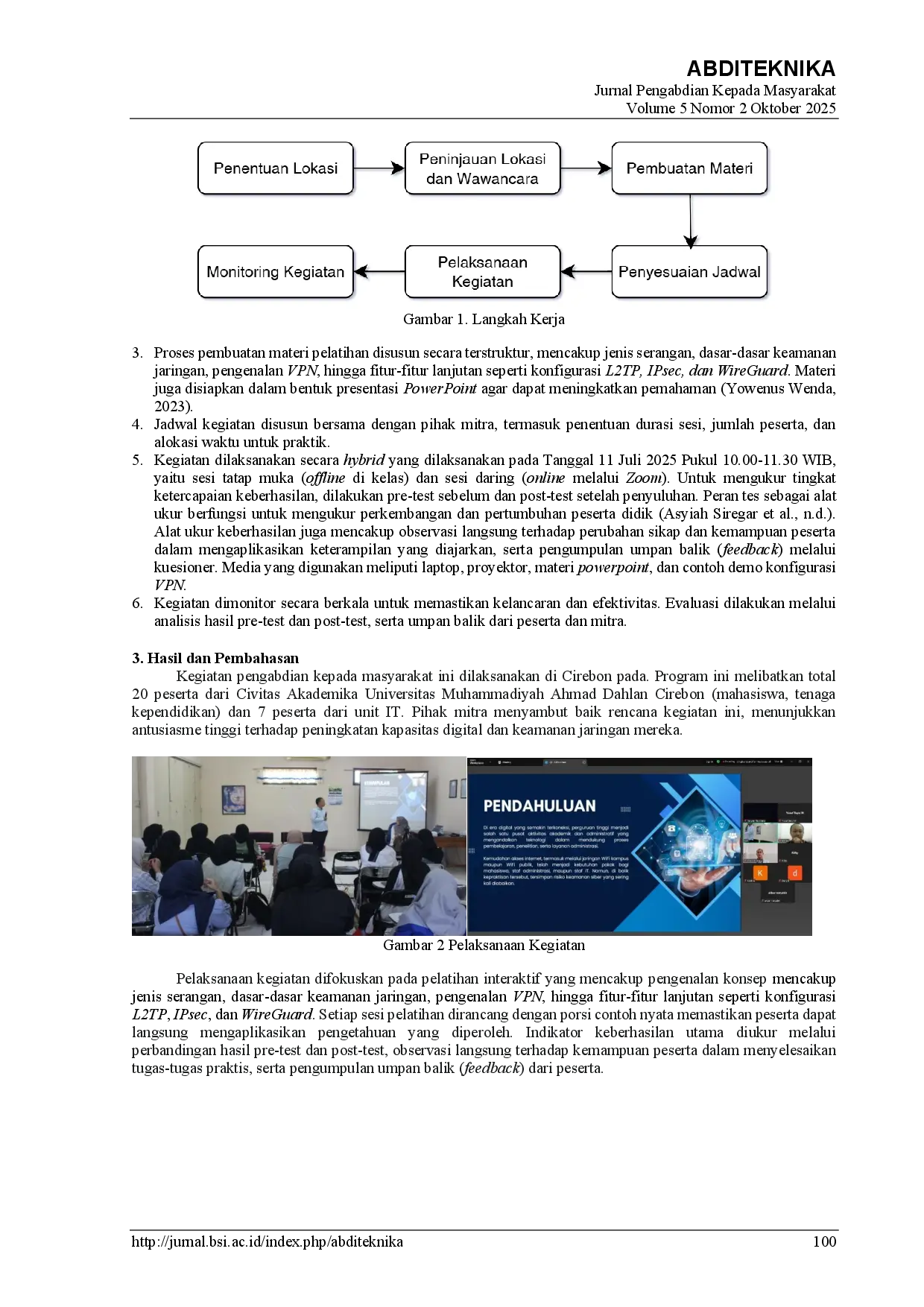

BSIBSI Transformasi digital yang pesat menuntut peningkatan literasi keamanan siber, khususnya di lingkungan akademik. Program pengabdian ini dilaksanakan untukTransformasi digital yang pesat menuntut peningkatan literasi keamanan siber, khususnya di lingkungan akademik. Program pengabdian ini dilaksanakan untuk

IAESONLINEIAESONLINE Dataset yang lebih besar dan beragam harus digunakan untuk mengonfirmasi generalisasi model ini.meskipun ensemble pohon sering memberikan akurasi yangDataset yang lebih besar dan beragam harus digunakan untuk mengonfirmasi generalisasi model ini.meskipun ensemble pohon sering memberikan akurasi yang

LAMINTANGLAMINTANG Data yang dikelompokkan kemudian dimasukkan ke dalam model Transformer, yang memanfaatkan mekanisme multi-head self-attention untuk menangkap ketergantunganData yang dikelompokkan kemudian dimasukkan ke dalam model Transformer, yang memanfaatkan mekanisme multi-head self-attention untuk menangkap ketergantungan

UNIVERSITASMULIAUNIVERSITASMULIA Metodologi penelitian melibatkan pengujian kinerja dengan berbagai dataset serangan, analisis fitur, dan evaluasi performa dengan variasi beban jaringan.Metodologi penelitian melibatkan pengujian kinerja dengan berbagai dataset serangan, analisis fitur, dan evaluasi performa dengan variasi beban jaringan.

UGMUGM Versi YOLOv3 yang ditingkatkan menunjukkan hasil 96,63% mAP50 dan 725.711 milidetik lebih baik daripada YOLO versi lain untuk mendeteksi penggunaan safetyVersi YOLOv3 yang ditingkatkan menunjukkan hasil 96,63% mAP50 dan 725.711 milidetik lebih baik daripada YOLO versi lain untuk mendeteksi penggunaan safety

STMIKJAYAKARTASTMIKJAYAKARTA Peneliti ingin mengetahui tingkat keparahan ancaman dari suatu serangan yang dideteksi oleh firewall menggunakan record data dari suatu perusahaan, denganPeneliti ingin mengetahui tingkat keparahan ancaman dari suatu serangan yang dideteksi oleh firewall menggunakan record data dari suatu perusahaan, dengan

POLTEKHARBERPOLTEKHARBER Selain itu, penggunaan VOIP menurunkan biaya komunikasi lokal maupun jarak jauh, terutama dengan dua server yang berperan mengelola panggilan SIP dariSelain itu, penggunaan VOIP menurunkan biaya komunikasi lokal maupun jarak jauh, terutama dengan dua server yang berperan mengelola panggilan SIP dari

Useful /

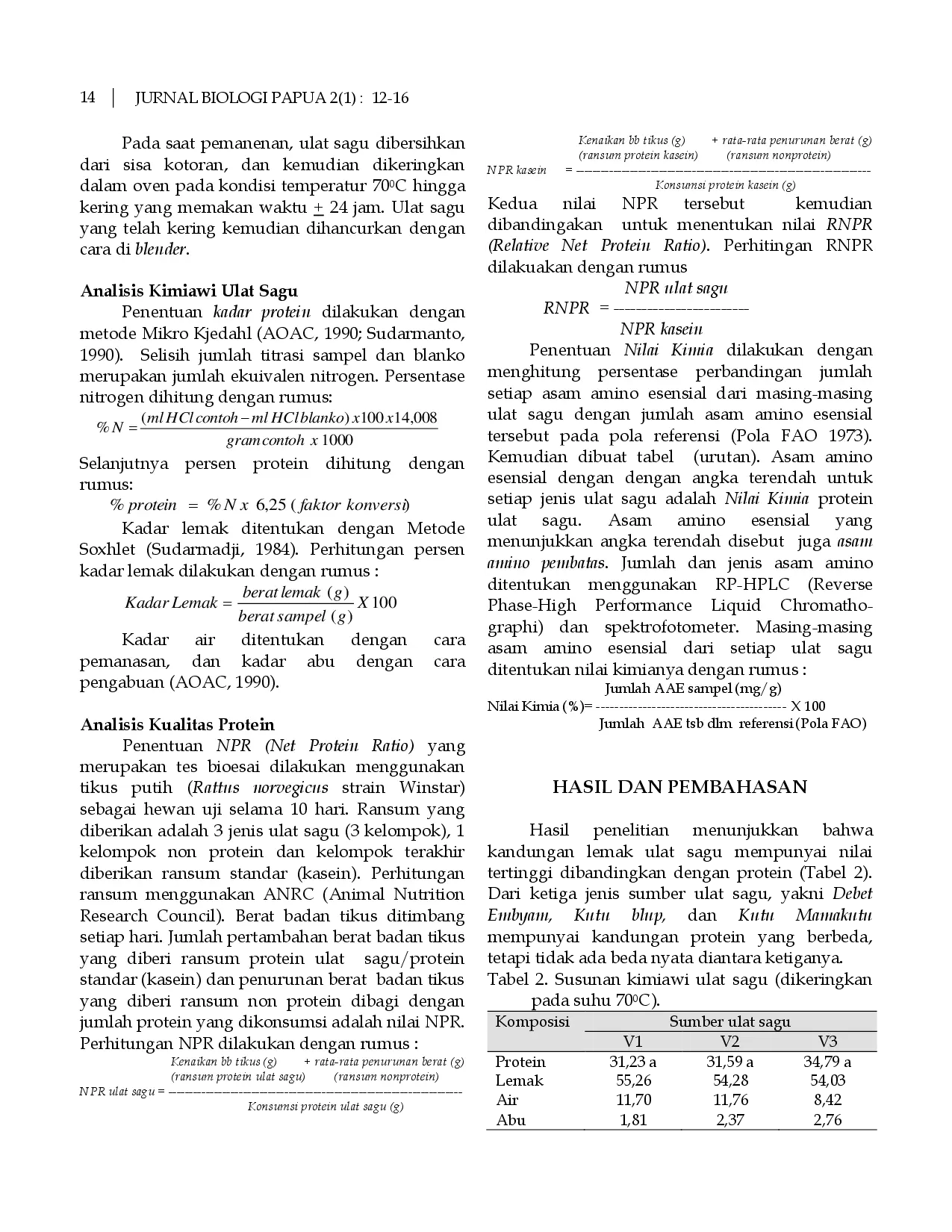

UncenUncen Salah satu alternatif pemenuhan kebutuhan protein adalah dengan pemanfaatan bahan pangan lokal. Ulat sagu (Rhynchophorus bilineatus) telah lama dikonsumsiSalah satu alternatif pemenuhan kebutuhan protein adalah dengan pemanfaatan bahan pangan lokal. Ulat sagu (Rhynchophorus bilineatus) telah lama dikonsumsi

UGMUGM Puncak kekerasan mikro di zona nugget bergeser dari daerah dekat sisi mundur (AA6061-T6) menuju daerah dekat sisi maju (AA1000). Perilaku ini berkaitanPuncak kekerasan mikro di zona nugget bergeser dari daerah dekat sisi mundur (AA6061-T6) menuju daerah dekat sisi maju (AA1000). Perilaku ini berkaitan

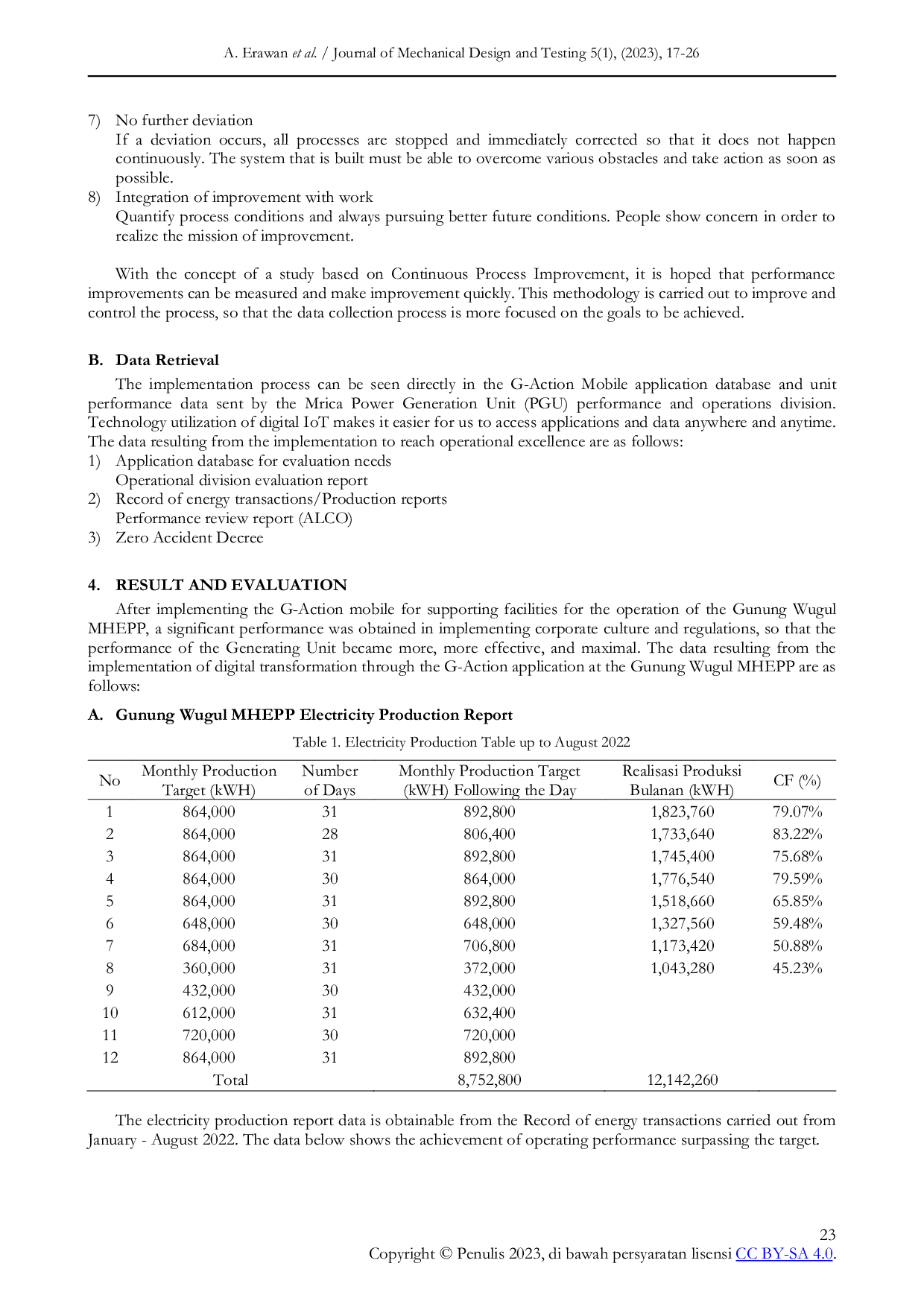

UGMUGM Implementasi G-Action Mobile mengoptimalkan teknologi digital dan mendukung program perusahaan yaitu transformasi digital untuk pengendalian operasi, pemeliharaan,Implementasi G-Action Mobile mengoptimalkan teknologi digital dan mendukung program perusahaan yaitu transformasi digital untuk pengendalian operasi, pemeliharaan,

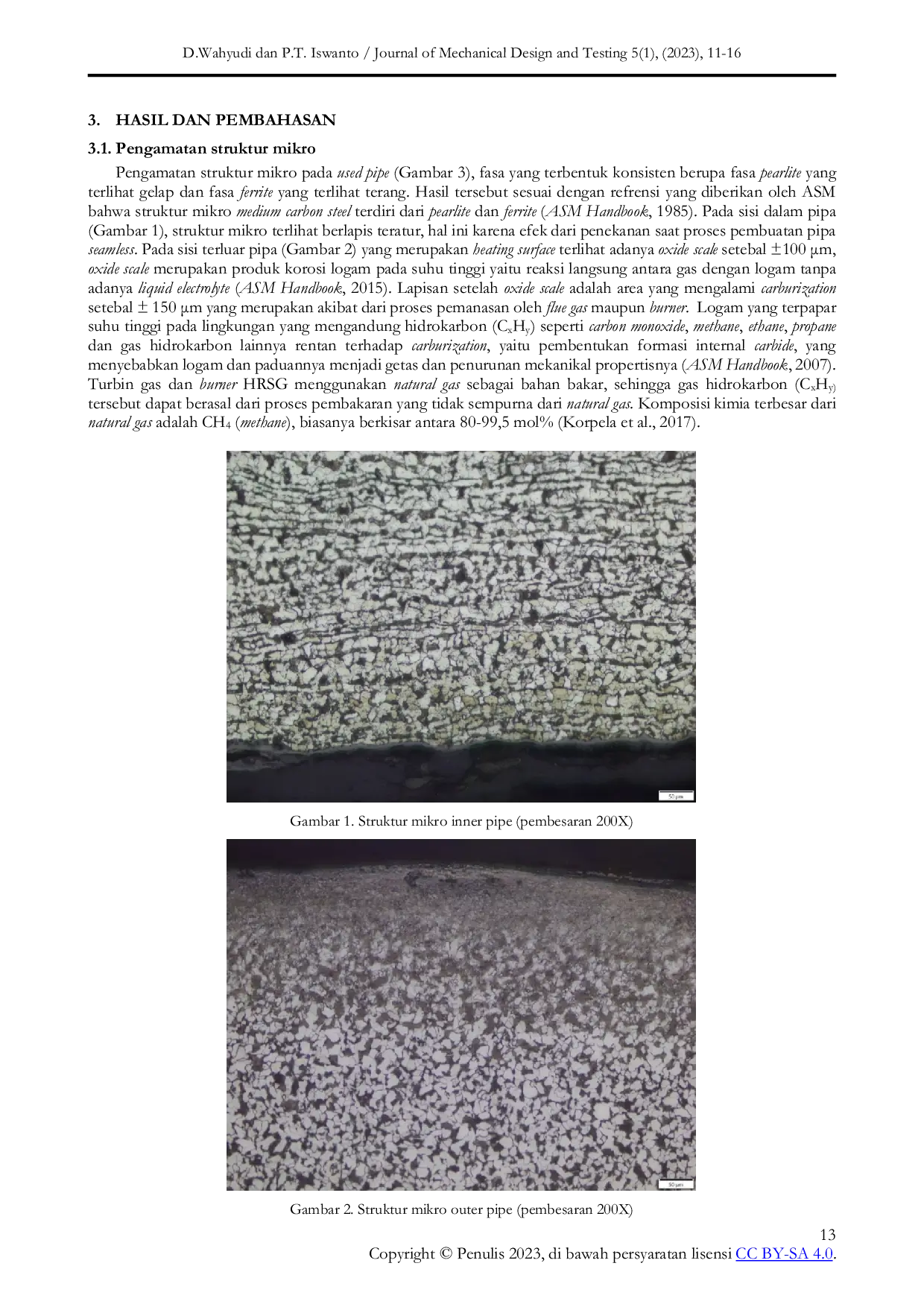

UGMUGM Perhitungan sisa umur pakai menggunakan metode PLM dengan nilai konstanta berdasarkan API 530 lebih konservatif. Sisa umur pakai pada suhu dan temperaturPerhitungan sisa umur pakai menggunakan metode PLM dengan nilai konstanta berdasarkan API 530 lebih konservatif. Sisa umur pakai pada suhu dan temperatur