UNHUNH

JURNAL AKADEMIKAJURNAL AKADEMIKAData merupakan aset penting yang harus dilindungi karena memiliki peran strategis dalam menjaga keberlangsungan suatu sistem informasi. Oleh karena itu, keamanan data menjadi aspek yang sangat krusial dalam pengelolaan informasi. Salah satu upaya untuk menjaga keamanan data adalah melalui penerapan teknik kriptografi. Dua di antara algoritma kriptografi klasik yang umum digunakan adalah Rail Fence Cipher dan Vigenere Cipher. Namun, penggunaan algoritma tunggal masih memiliki kelemahan karena rentan terhadap serangan brute-force. Penelitian ini bertujuan untuk mengkombinasikan dua metode kriptografi, yaitu teknik transposisi (Rail Fence) dan teknik substitusi (Vigenere), guna meningkatkan ketahanan terhadap serangan brute-force. Metode penelitian yang digunakan adalah metode eksperimen dengan implementasi algoritma menggunakan bahasa pemrograman Python. Pengujian dilakukan pada tiga skenario, yaitu enkripsi dengan Rail Fence, Vigenere, dan kombinasi keduanya. Hasil penelitian menunjukkan bahwa kombinasi kedua algoritma tersebut mampu memperluas ruang kunci dan menghasilkan pola distribusi karakter yang lebih kompleks sehingga meningkatkan keamanan terhadap serangan brute-force.

Algoritma kombinasi Rail Fence Vigenere memiliki tingkat keamanan yang lebih tinggi dibandingkan penggunaan algoritma tunggal.Hal ini dibuktikan melalui uji brute-force sebanyak 10.000 percobaan yang tidak berhasil menemukan plaintext asli.Kombinasi kedua algoritma tersebut menghasilkan ciphertext dengan pola yang lebih kompleks dan ruang kunci yang lebih luas, sehingga menyulitkan proses penebakan kunci secara acak.Selain itu, kombinasi Rail Fence Vigenere efektif dalam meningkatkan resistansi terhadap serangan brute-force sederhana.

Penelitian lanjutan dapat fokus pada evaluasi kinerja kombinasi Rail Fence dan Vigenere dengan algoritma modern seperti AES atau RSA untuk menghadapi serangan kriptanalisis canggih. Selain itu, perlu dieksplorasi modifikasi struktur enkripsi kombinasi ini untuk memperkuat ketahanan terhadap analisis frekuensi karakter atau serangan known-plaintext. Studi juga bisa memanfaatkan machine learning untuk memprediksi kelemahan pola hasil enkripsi terhadap ancaman evolusi serangan di era keamanan data modern.

- Peran CIA (Confidentiality, Integrity, Availability) Terhadap Manajemen Keamanan Informasi | Jurnal Ilmu... doi.org/10.38035/jim.v2i1.234Peran CIA Confidentiality Integrity Availability Terhadap Manajemen Keamanan Informasi Jurnal Ilmu doi 10 38035 jim v2i1 234

- ANALISIS KETAHANAN KOMBINASI TEKNIK KRIPTOGRAFI RAIL FENCE DAN VIGENERE CIPHER TERHADAP SERANGAN BRUTE-FORCE... ojs.unh.ac.id/index.php/akademika/en/article/view/2004ANALISIS KETAHANAN KOMBINASI TEKNIK KRIPTOGRAFI RAIL FENCE DAN VIGENERE CIPHER TERHADAP SERANGAN BRUTE FORCE ojs unh ac index php akademika en article view 2004

- Analisis Kriptografi Algoritma Blowfish pada Keamanan Data menggunakan Dart | Jurnal Informatika Terpadu.... journal.nurulfikri.ac.id/index.php/JIT/article/view/975Analisis Kriptografi Algoritma Blowfish pada Keamanan Data menggunakan Dart Jurnal Informatika Terpadu journal nurulfikri ac index php JIT article view 975

| File size | 514.21 KB |

| Pages | 13 |

| DMCA | Report |

Related /

UNISMUH PALUUNISMUH PALU Penelitian ini menggunakan desain kuasi-eksperimen dengan pre dan post-test dengan kelompok kontrol. Responden diambil dengan purposive sampling berdasarkanPenelitian ini menggunakan desain kuasi-eksperimen dengan pre dan post-test dengan kelompok kontrol. Responden diambil dengan purposive sampling berdasarkan

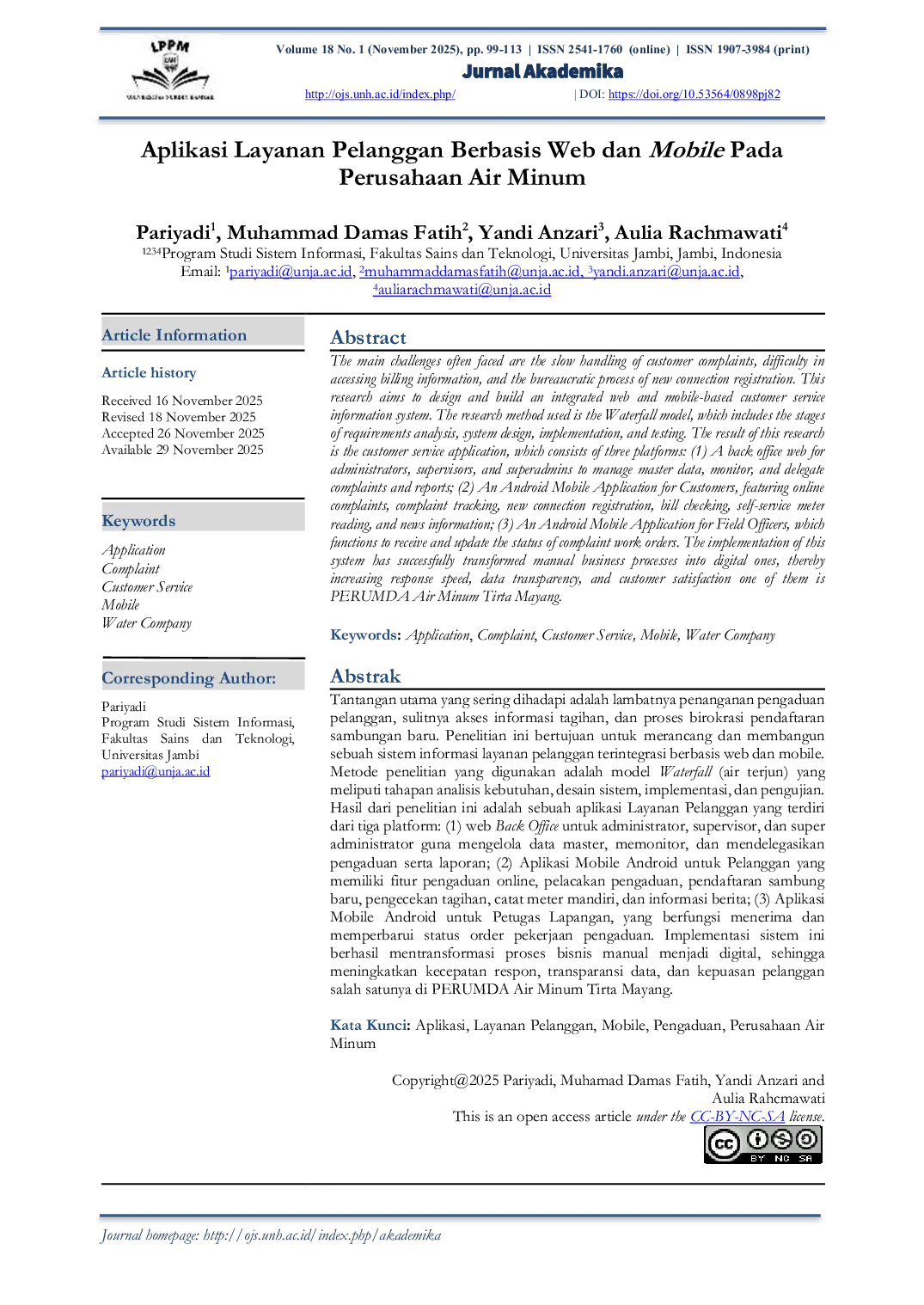

UNHUNH Metode penelitian yang digunakan adalah model Waterfall yang meliputi tahapan analisis kebutuhan, desain sistem, implementasi, dan pengujian. Hasil dariMetode penelitian yang digunakan adalah model Waterfall yang meliputi tahapan analisis kebutuhan, desain sistem, implementasi, dan pengujian. Hasil dari

UNHASYUNHASY Penelitian ini menyimpulkan bahwa Sistem Informasi Uji Kompetensi Kenaikan Jenjang Jabatan Guru (UKKJ) di Dinas Pendidikan Kabupaten Bojonegoro telah mampuPenelitian ini menyimpulkan bahwa Sistem Informasi Uji Kompetensi Kenaikan Jenjang Jabatan Guru (UKKJ) di Dinas Pendidikan Kabupaten Bojonegoro telah mampu

UNHASYUNHASY Platform ini dibangun menggunakan PHP, Laravel, dan MySQL serta dirancang dengan antarmuka yang responsif dan mudah digunakan. Penelitian ini berhasilPlatform ini dibangun menggunakan PHP, Laravel, dan MySQL serta dirancang dengan antarmuka yang responsif dan mudah digunakan. Penelitian ini berhasil

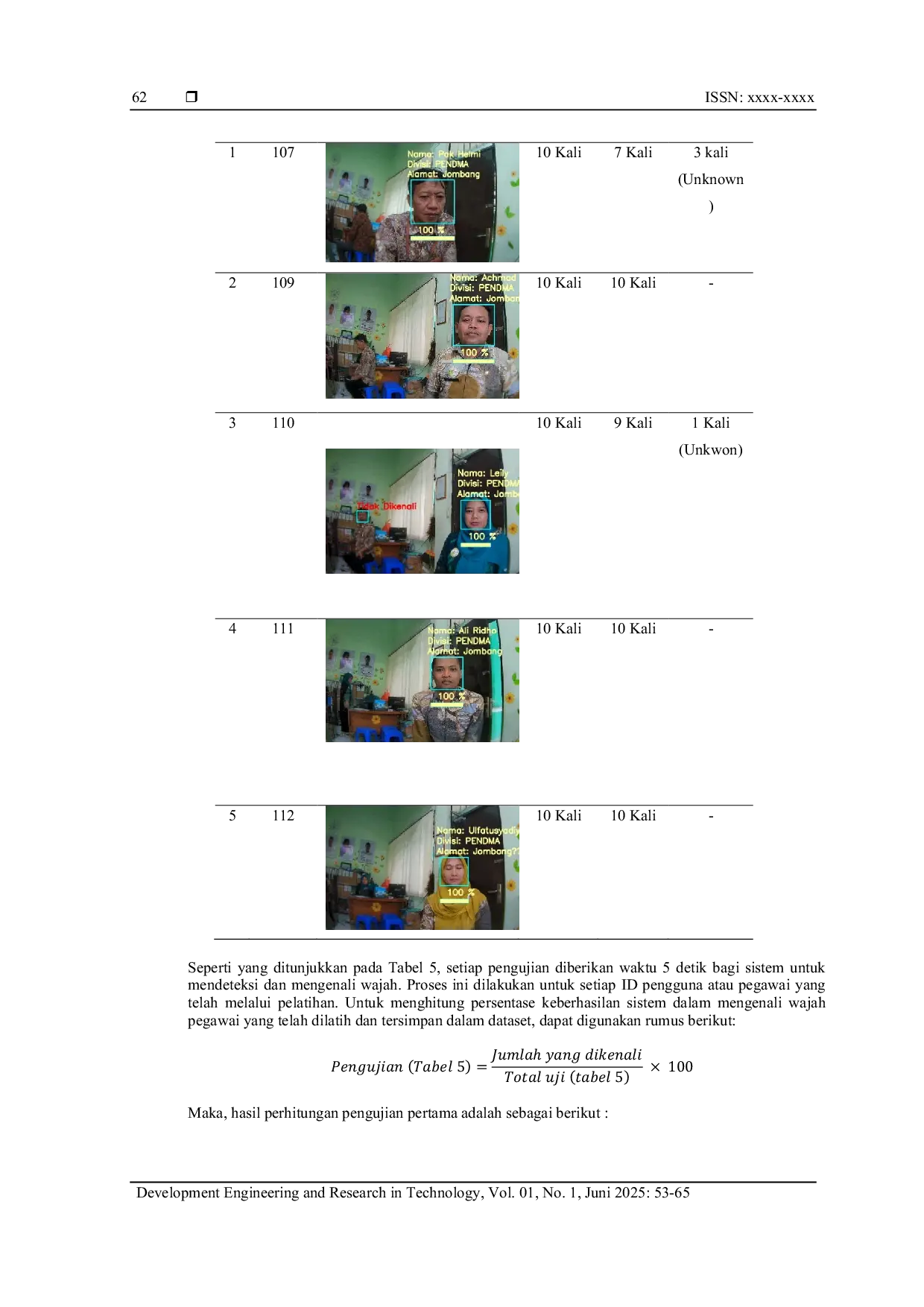

UNHASYUNHASY Akurasi Haar Cascade bergantung pada pencahayaan dan jarak. Optimal pada cahaya terang (akurasi ~92%, jarak 20–100 cm), tetapi menurun drastis dalamAkurasi Haar Cascade bergantung pada pencahayaan dan jarak. Optimal pada cahaya terang (akurasi ~92%, jarak 20–100 cm), tetapi menurun drastis dalam

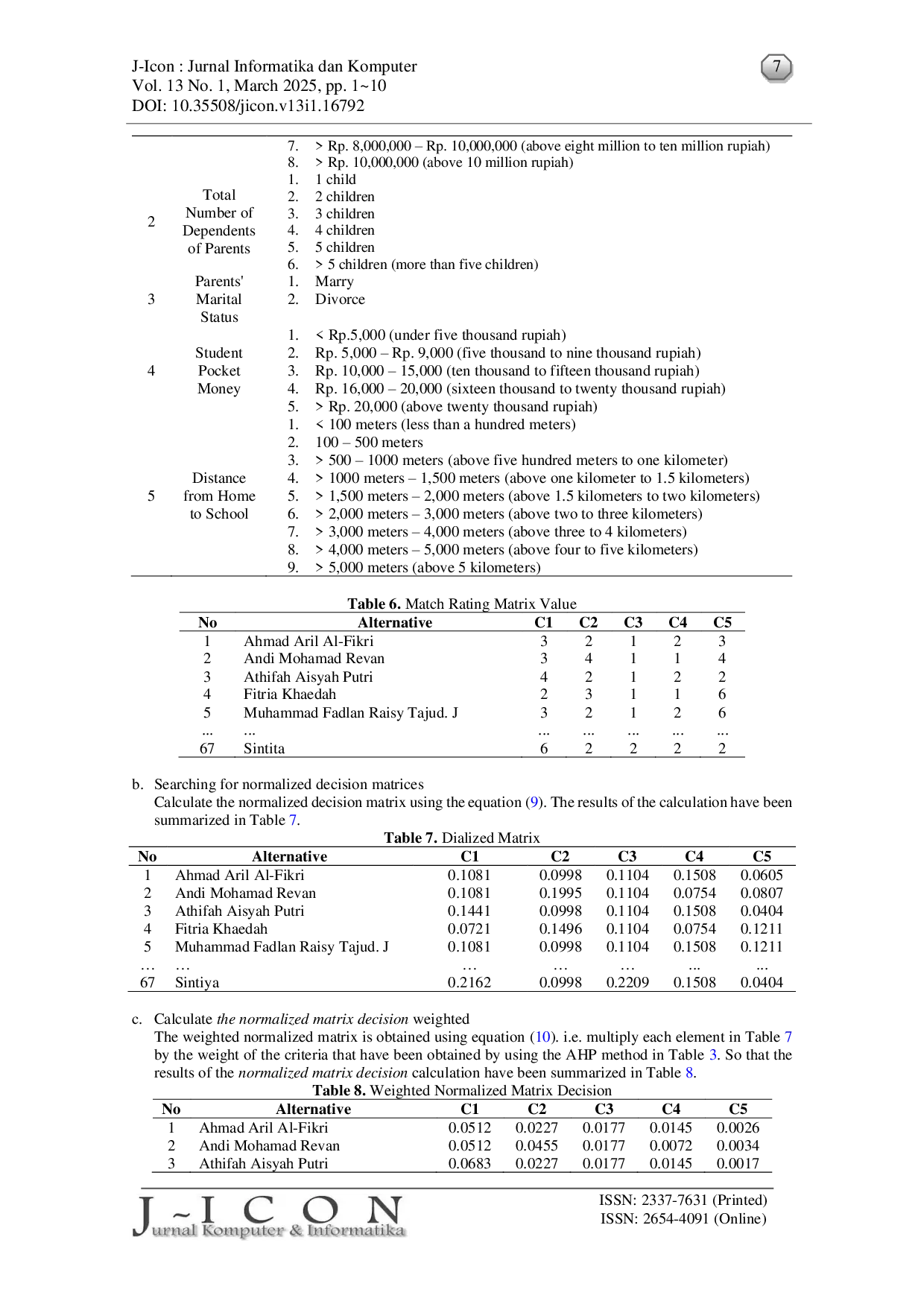

UNDANAUNDANA Penelitian ini berhasil melakukan perankingan 67 alternatif siswa yang layak menerima beasiswa PIP dengan mengintegrasikan metode AHP dan TOPSIS pada SDNPenelitian ini berhasil melakukan perankingan 67 alternatif siswa yang layak menerima beasiswa PIP dengan mengintegrasikan metode AHP dan TOPSIS pada SDN

PUBLIKASIINDONESIAPUBLIKASIINDONESIA Penelitian ini menyimpulkan bahwa implementasi SPK berbasis AHP dapat meningkatkan objektivitas dan efisiensi dalam memilih karyawan terbaik. ImplikasiPenelitian ini menyimpulkan bahwa implementasi SPK berbasis AHP dapat meningkatkan objektivitas dan efisiensi dalam memilih karyawan terbaik. Implikasi

UNPAMUNPAM Kesimpulan dari penelitian ini memberikan usulan untuk penambahan subkriteria dari kriteria sebelumnya yang sudah ada. Setelah dilakukan penghitungan denganKesimpulan dari penelitian ini memberikan usulan untuk penambahan subkriteria dari kriteria sebelumnya yang sudah ada. Setelah dilakukan penghitungan dengan

Useful /

UNISMUH PALUUNISMUH PALU Penelitian ini bertujuan untuk mengidentifikasi kluster geospasial kasus TB di Provinsi Sulawesi Barat, Indonesia, sebuah wilayah yang dikenal dengan keragamannyaPenelitian ini bertujuan untuk mengidentifikasi kluster geospasial kasus TB di Provinsi Sulawesi Barat, Indonesia, sebuah wilayah yang dikenal dengan keragamannya

GOACADEMICAGOACADEMICA Reformasi tata kelola digital, khususnya program Aadhaar di India, telah berdampak signifikan terhadap pelayanan publik dan inklusi keuangan. Aadhaar berhasilReformasi tata kelola digital, khususnya program Aadhaar di India, telah berdampak signifikan terhadap pelayanan publik dan inklusi keuangan. Aadhaar berhasil

UICMUICM Evaluasi menunjukkan adanya peningkatan kepercayaan diri dan motivasi warga binaan untuk mandiri secara ekonomi. Program ini terbukti efektif dalam menggaliEvaluasi menunjukkan adanya peningkatan kepercayaan diri dan motivasi warga binaan untuk mandiri secara ekonomi. Program ini terbukti efektif dalam menggali

PENERBITPENERBIT (c) Upacara (ritual) terdapat korban suci yang tulus ikhlas yang disebut Yadnya yang terdiri dari lima bagian yang disebut Panca Yadnya. (3) Berdasarkan(c) Upacara (ritual) terdapat korban suci yang tulus ikhlas yang disebut Yadnya yang terdiri dari lima bagian yang disebut Panca Yadnya. (3) Berdasarkan