UNIKOMUNIKOM

Telekontran : Jurnal Ilmiah Telekomunikasi, Kendali dan Elektronika TerapanTelekontran : Jurnal Ilmiah Telekomunikasi, Kendali dan Elektronika TerapanData video merupakan sarana informasi yang paling banyak diakses. Tujuan penelitian ini yaitu mengkombinasikan cipher subsitusi Beaufort dan Vigenere menggunakan pembangkit kunci RC4 untuk menghasilkan video terenkripsi yang tahan terhadap serangan saat transmisi data melalui web. Algoritma kriptografi Vigenere dan Beaufort chiper merupakan algoritma kriptografi klasik yang karakter plaintext yang sama tidak selalu membentuk karakter cipher yang sama, hal ini berarti cipher yang dihasilkan mampu menyamarkan pola plaintext. RC4 merupakan sebuah algoritma enkripsi stream cipher untuk pembuatan keystream. Hasil penelitian terhadap 30 file video AVI diperoleh bahwa proses enkripsi dan dekripsi berhasil. Ukuran file frame video berbanding lurus dengan waktu komputasi enkripsi dan dekripsi. Hasil pengujian terhadap tiga kelompok data video sample uji diperoleh waktu rata-rata yang dibutuhkan untuk enkripsi sebesar 17 menit 17 detik dan dekripsi sebesar 17 menit 40 detik. Kualitas enkripsi acak, dimana untuk audio pada tiga kelompok memberikan rata-rata MSE ± 15883 dan PSNR ± 0,612 dB. Kualitas dekripsi sempurna dibuktikan dengan MSE 0 dan PSNR infinite. Kombinasi Beaufort dan Vigenere Chiper dengan pembangkit kunci RC4 sangat disarankan untuk proses transmisi data melalui web.

Penelitian ini berhasil membangun aplikasi dengan algoritma kombinasi cipher substitusi (Beaufort dan Vigenere) menggunakan pembangkit kunci RC4 yang dapat melakukan enkripsi dan dekripsi video uncompressed AVI.Hasil pengujian menunjukkan bahwa waktu komputasi meningkat seiring ukuran video, dengan rata-rata waktu enkripsi 17 menit 17 detik dan dekripsi 17 menit 41 detik.Kualitas dekripsi terbukti sempurna dengan MSE 0 dan PSNR infinite, serta kualitas enkripsi yang acak.

Penelitian lanjutan perlu dilakukan untuk mengevaluasi performa algoritma ini dibandingkan dengan algoritma kriptografi modern yang populer, khususnya dalam konteks kriptografi video. Selain itu, pengembangan simulasi kriptografi untuk kasus live streaming video atau video berbayar berbasis web dapat menjadi arah penelitian yang menarik. Terakhir, implementasi algoritma ini pada berbagai jenis dan format file lainnya juga dapat dieksplorasi untuk memperluas cakupan aplikasi dan menguji ketahanan serta efisiensinya dalam skenario yang lebih beragam. Penelitian-penelitian ini diharapkan dapat memberikan kontribusi signifikan dalam meningkatkan keamanan transmisi data video, terutama dalam menghadapi ancaman keamanan yang semakin kompleks di era digital saat ini. Dengan demikian, pengembangan sistem keamanan video yang lebih handal dan efisien dapat terwujud, memberikan perlindungan optimal terhadap informasi sensitif yang terkandung dalam konten video.

| File size | 669.79 KB |

| Pages | 9 |

| DMCA | Report |

Related /

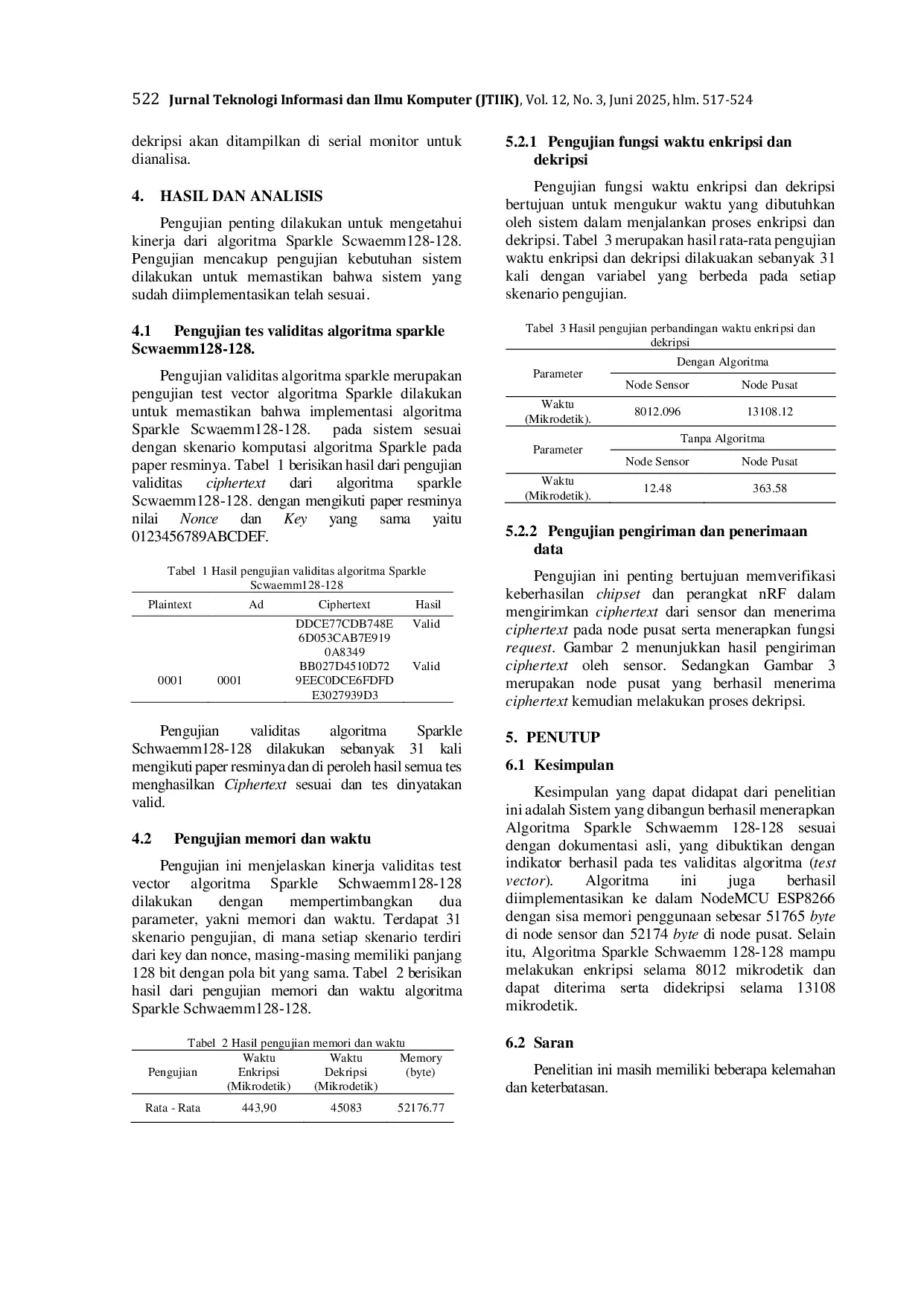

UBUB Penelitian ini bertujuan untuk menerapkan algoritma enkripsi Sparkle Schwaemm128-128, yang merupakan algoritma enkripsi ringan yang berdasarkan pada permutasiPenelitian ini bertujuan untuk menerapkan algoritma enkripsi Sparkle Schwaemm128-128, yang merupakan algoritma enkripsi ringan yang berdasarkan pada permutasi

IPMIIPMI Hal ini memerlukan upaya sadar untuk menjembatani pemahaman budaya, mengadopsi praktik etis, dan memanfaatkan kekuatan tradisi serta inovasi guna membinaHal ini memerlukan upaya sadar untuk menjembatani pemahaman budaya, mengadopsi praktik etis, dan memanfaatkan kekuatan tradisi serta inovasi guna membina

IAIN CURUPIAIN CURUP It employed empirical socio-legal research with a qualitative descriptive analysis method. The study found that many people are unaware of the regulation,It employed empirical socio-legal research with a qualitative descriptive analysis method. The study found that many people are unaware of the regulation,

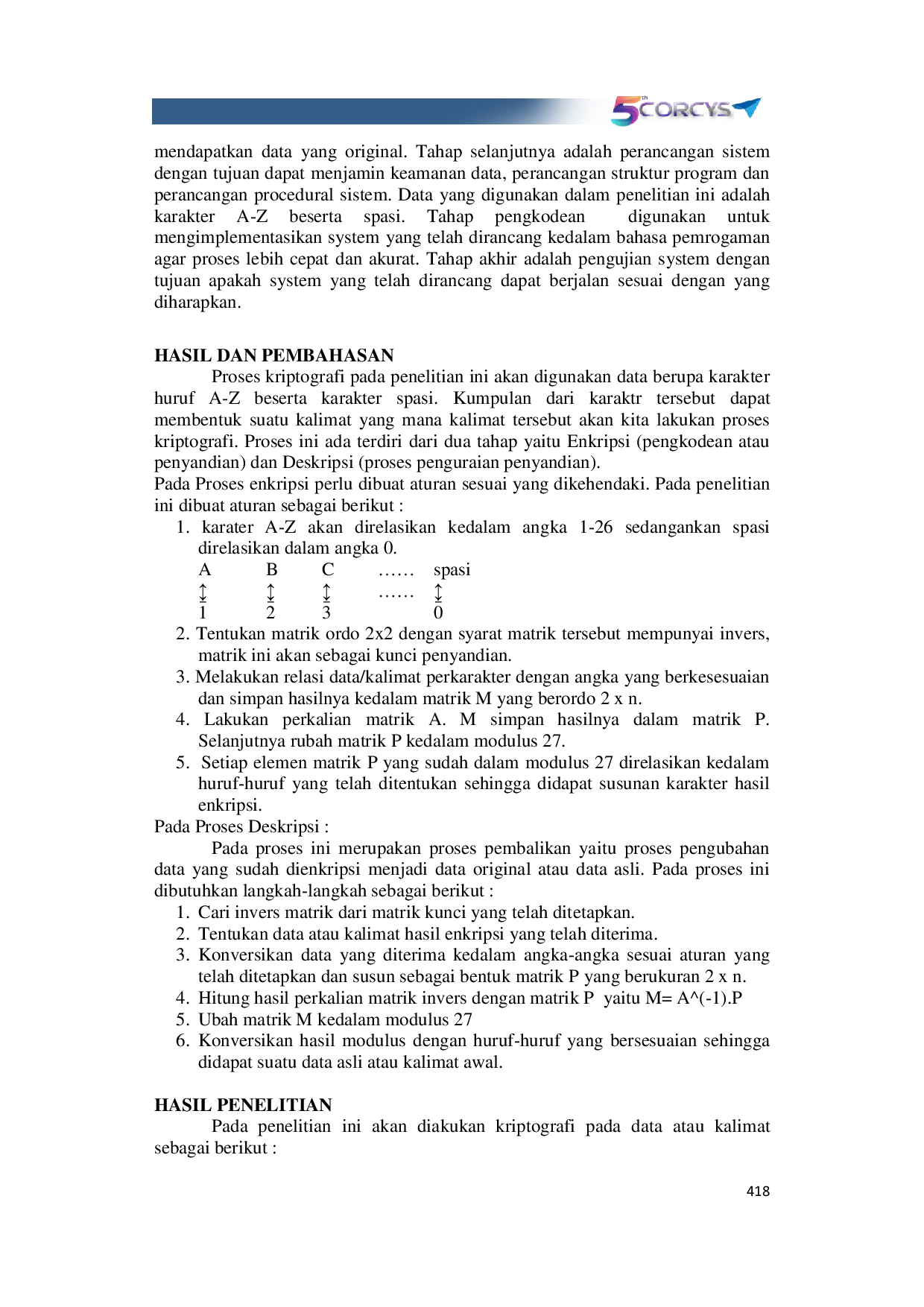

STKIP JBSTKIP JB Keamanan membutuhkan teknik dan seni demikian pula dengan keamanan suatu data. Kehandalan keamanan suatu data tergantung dari cara masing-masing dalamKeamanan membutuhkan teknik dan seni demikian pula dengan keamanan suatu data. Kehandalan keamanan suatu data tergantung dari cara masing-masing dalam

STMIKLOMBOKSTMIKLOMBOK Berdasarkan pengujian perangkat, aplikasi dapat berjalan dengan lancar pada perangkat android dengan versi android 5. 0 (Lolipop) hingga versi androidBerdasarkan pengujian perangkat, aplikasi dapat berjalan dengan lancar pada perangkat android dengan versi android 5. 0 (Lolipop) hingga versi android

STMIKLOMBOKSTMIKLOMBOK Kemudian membuat avatar Game online tidak bergerak atau trafik tersendat. Hal ini membuat pemain Game online akan kalah melawan musuh karena saat avatarKemudian membuat avatar Game online tidak bergerak atau trafik tersendat. Hal ini membuat pemain Game online akan kalah melawan musuh karena saat avatar

STMIKLOMBOKSTMIKLOMBOK Data yang diperoleh selanjutnya di analisis dengan menggunakan metode Multi-Objective Optimization On The Basis Of Ratio Analysis (MOORA) digunakan untukData yang diperoleh selanjutnya di analisis dengan menggunakan metode Multi-Objective Optimization On The Basis Of Ratio Analysis (MOORA) digunakan untuk

STMIKLOMBOKSTMIKLOMBOK Sistem ini dibangun dalam platform web sehingga mampu diakses oleh pengguna dimanapun dan kapanpun asal terhubung dengan koneksi internet. Tampilan sistemSistem ini dibangun dalam platform web sehingga mampu diakses oleh pengguna dimanapun dan kapanpun asal terhubung dengan koneksi internet. Tampilan sistem

Useful /

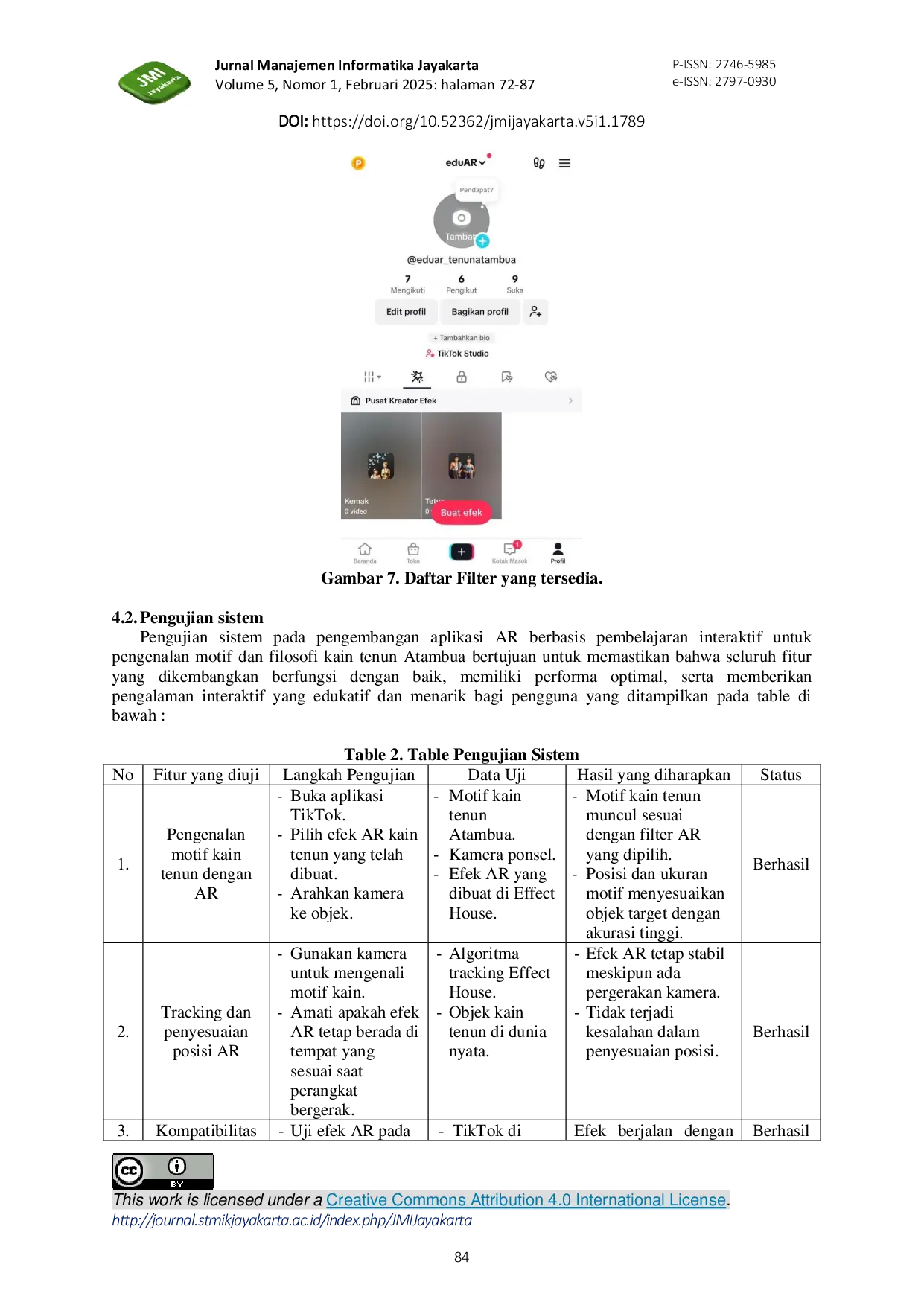

STMIKJAYAKARTASTMIKJAYAKARTA Pengembangan aplikasi berbasis Augmented Reality (AR) untuk pelacakan objek pada kain tenun di Galeri Tenun Atambua memiliki potensi besar dalam meningkatkanPengembangan aplikasi berbasis Augmented Reality (AR) untuk pelacakan objek pada kain tenun di Galeri Tenun Atambua memiliki potensi besar dalam meningkatkan

STMIKLOMBOKSTMIKLOMBOK Digitalisasi data sangat pesat diproduksi oleh pengguna sosial media karena merupakan upaya untuk merepresentasikan perasaan khalayak. Produksi data yangDigitalisasi data sangat pesat diproduksi oleh pengguna sosial media karena merupakan upaya untuk merepresentasikan perasaan khalayak. Produksi data yang

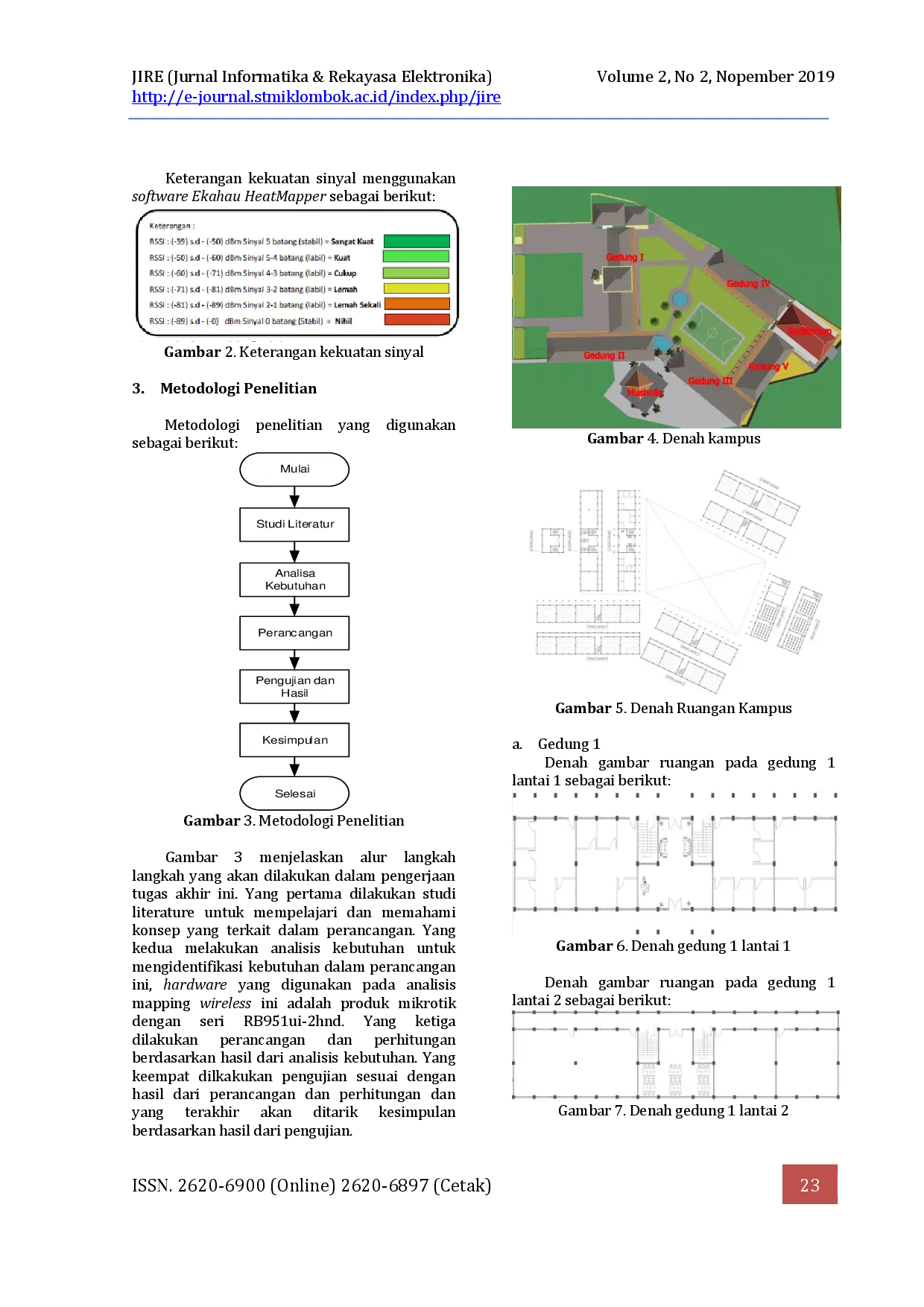

STMIKLOMBOKSTMIKLOMBOK Oleh sebab itu dilakukan penelitian manajemen wireless dengan mapping SSID access point yang diharapkan memberi solusi agar sinyal wireless bisa mengcoverOleh sebab itu dilakukan penelitian manajemen wireless dengan mapping SSID access point yang diharapkan memberi solusi agar sinyal wireless bisa mengcover

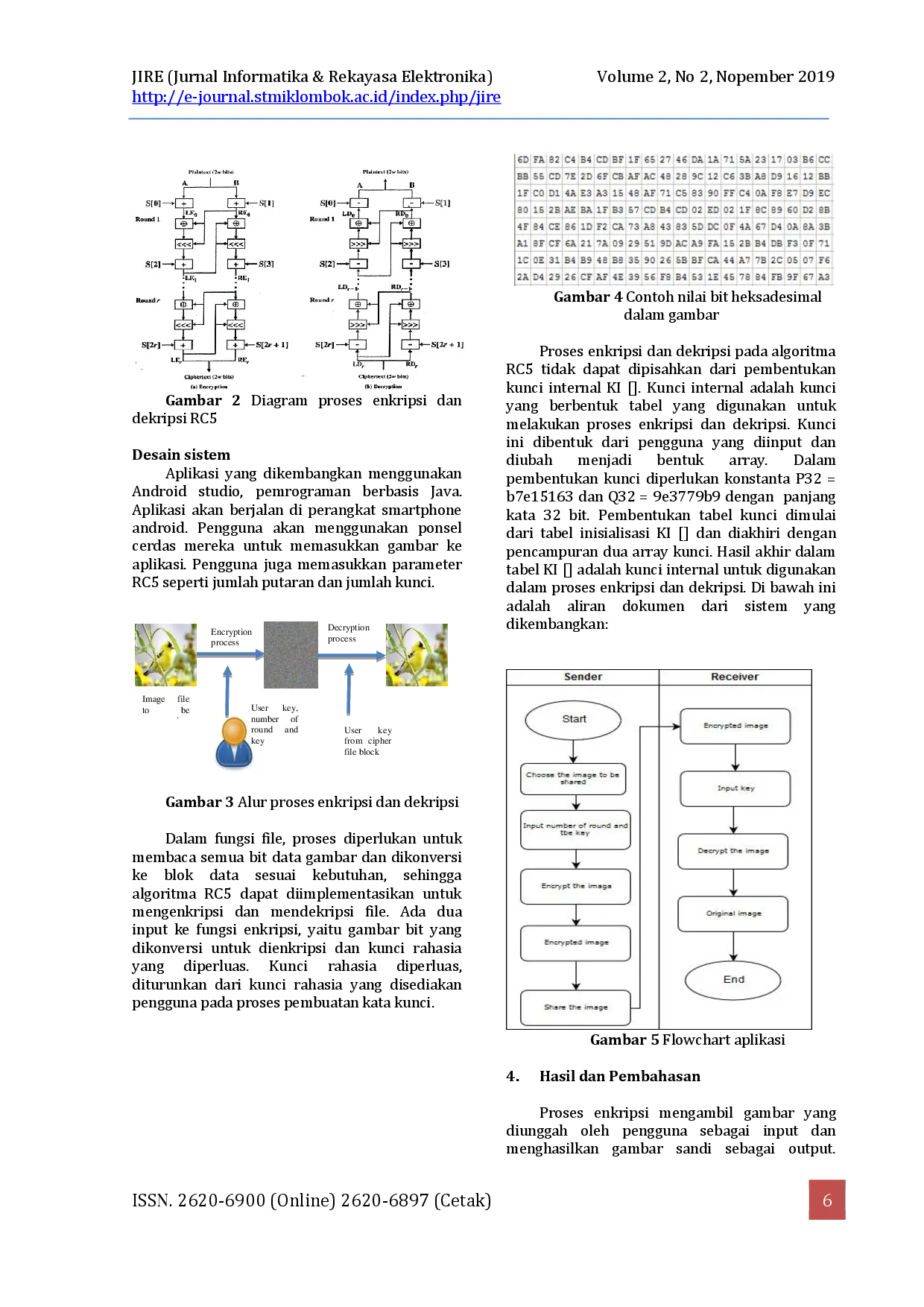

STMIKLOMBOKSTMIKLOMBOK Parameterisasi juga memungkinkan RC5 menjadi lebih aman dengan meningkatkan jumlah nilai parameternya. Algoritma RC5 dapat diimplementasikan dalam prosesParameterisasi juga memungkinkan RC5 menjadi lebih aman dengan meningkatkan jumlah nilai parameternya. Algoritma RC5 dapat diimplementasikan dalam proses